Специалисты SfyLabs рассказали об интересной гибридной Android-малвари LokiBot. Хотя вредонос, по сути, является банковским трояном, он быстро превращается в шифровальщика, если его пытаются лишить привилегий администратора.

Как и большинство мобильных банкеров LokiBot отображает поверх окон банковских и других популярных приложений (Skype, Outlook, WhatsApp) фальшивые окна для ввода учетных данных. Данный троян, как и многие другие подобные ему банкеры (Svpeng, CryEye, DoubleLocker, ExoBot), продается в даркнете. Исследователи пишут, что за полную лицензию придется заплатить $2000 в биткоинах.

От других похожих угроз LokiBot отличается несколькими интересными функциями. Во-первых, малварь может открыть в браузере жертвы определенный URL, а затем установить SOCKS5-прокси для перенаправления трафика. Во-вторых, троян способен автоматически отвечать на SMS, а также рассылать SMS-сообщения всему списку контактов жертвы. Данная функция используется для рассылки вредоносного спама и заражения других пользователей. В-третьих, банкер умеет выводить на экран зараженных устройств фальшивые сообщения, якобы исходящие от легитимных приложений. Например, таким образом вредонос может заставить жертву поверить, что на ее банковский счет поступили деньги, что в итоге побудит пользователя запустить приложение банка.

LokiBot представляет угрозу для устройств, работающих на базе Android 4.0 и выше, и для работы ему необходимы привилегии администратора, которые он запрашивает при установке. Если же вредонос обнаружит, что кто-то пытается лишить его этих привилегий, он превратится в шифровальщика. К счастью, по данным SfyLabs, авторы малвари не смогли правильно реализовать работу механизма шифрования: функция Go_Crypt должна была блокировать экран устройства, а файлы пользователя зашифровываться с использованием AES-128.

«Шифрование этого вымогателя, по сути, не работает. Несмотря на то, что оригинальный файл удаляется, зашифрованный файл сразу же расшифровывается обратно и перезаписывается на свое место. Жертвы не потеряют свои данные, файлы просто будут переименованы», — объясняют эксперты.

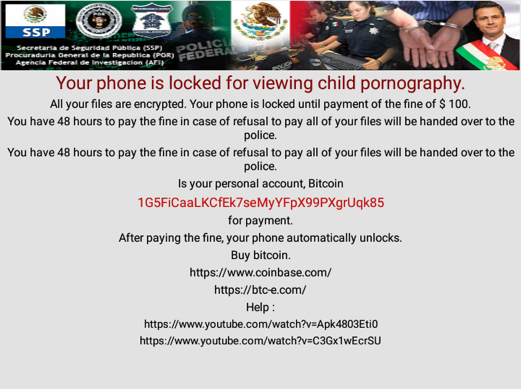

Тем не менее, хотя шифрование не работает корректно, экран девайса все равно оказывается заблокирован, а за разблокировку злоумышленники требуют 70-100 долларов США.

Впрочем, снять блокировку можно через Safe Mode, там же LokiBot можно лишить привилегий администратора и удалить само вредоносное приложение.

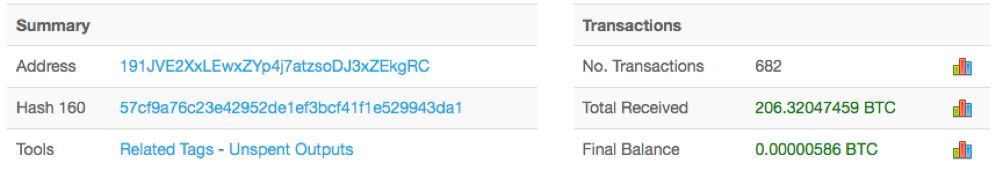

И хотя функциональность шифровальщика не является для LokiBot основной, исследователи пишут, что операторы малвари заработали уже более 1,5 млн долларов, именно такая сумма содержится в настоящий момент в их Bitcoin-кошельке.