Румынский Python-разработчик Алекс Бирсан (Alex Birsan) обнаружил сразу несколько проблем в баг-трекере Google, который больше известен под названием Buganizer. Исследователь обнаружил ряд ошибок, которые позволяли неавторизованному атакующему проникнуть в самое сердце системы и получить доступ к базе данных уязвимостей, в том числе еще неисправленных.

Обычные пользователи и даже ИБ-специалисты практически не имеют доступа к баг-трекеру. Даже исследователям обычно выдают доступ лишь к отдельным топикам (багам, о которых те сообщили). Но Бирсан обнаружил возможность подписаться на любую ветку и получить доступ к чему угодно.

«Buganizer — центр всей баг-трекинговой системы Google. Весьма вероятно, что там содержится информация даже о внутренних уязвимостях систем Google», — объяснил исследователь журналистам Bleeping Computer.

Между 27 сентября и 4 октября 2017 года эксперт нашел сразу три проблемы в системе отслеживания ошибок Google:

- способ зарегистрировать фейковый ящик @google.com;

- способ подписаться на любую тему на трекере и получать уведомления о багах, к которым у него не должно было быть доступа;

- способ обмануть API Buganizer, чтобы получить доступ ко всем уязвимостям вообще.

В своем блоге, где исследователь пошагово описал весь процесс взлома, он пишет, что он не обнаружил следов эксплуатации этих проблем, то есть Бирсан полагает, что обнаружил способ проникновения в недра баг-трекера первым.

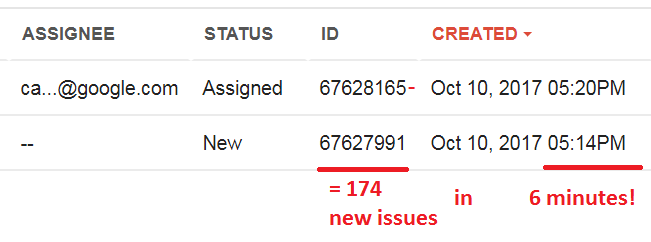

В своем отчете Бирсан отмечает, что обнаруженные им уязвимости, конечно, представляли огромную опасность, но эксплуатировать их на практике, чтобы найти на Buganizer нечто полезное, было бы сложно. Так, исследователь подсчитал, что потенциальному атакующему пришлось бы перебирать баг-репорты один за другим, практически вслепую, тогда как на Buganizer поступает 2000-3000 сообщений в час и лишь 0,1% из них публичные.

В настоящее время все обнаруженные специалистом проблемы уже были устранены (инженеры Google «закрыли дырки» за считанные часы). Бирсан получил от Google вознаграждение в размере $3133,7 за первый баг, $5000 за второй и $7500 за третий.