Еще на прошлой неделе специалист компании ProofPoint обнаружил нового шифровальщика, распространяющегося классическим методом – через фишинговые письма.

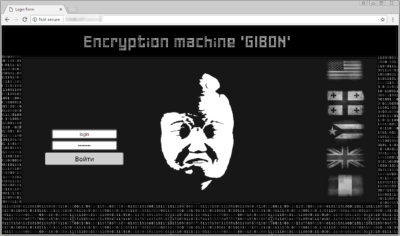

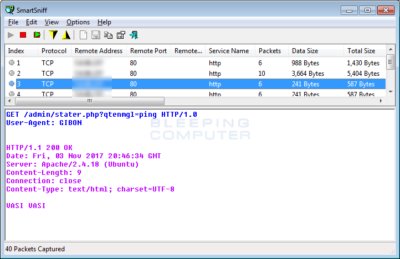

Подробный анализ угрозы был опубликован основателем ресурса Bleeping Computer Лоренсом Абрамсом. Исследователь описал схему распространения малвари (письма с вредоносными документами и макросами), а также объяснил, почему шифровальщик получил название GIBON: именно такой user agent используется во время связи с управляющим сервером, а также название фигурирует в контрольной панели малвари (см. скриншоты ниже).

Заручившись поддержкой известного ИБ-специалиста Майкла Гиллеспи (Michael Gillespie), Абрамс установил, что расшифровать пострадавшие от GIBON данные возможно, и для этого исследователи представили специальный инструмент, загрузить который можно здесь.

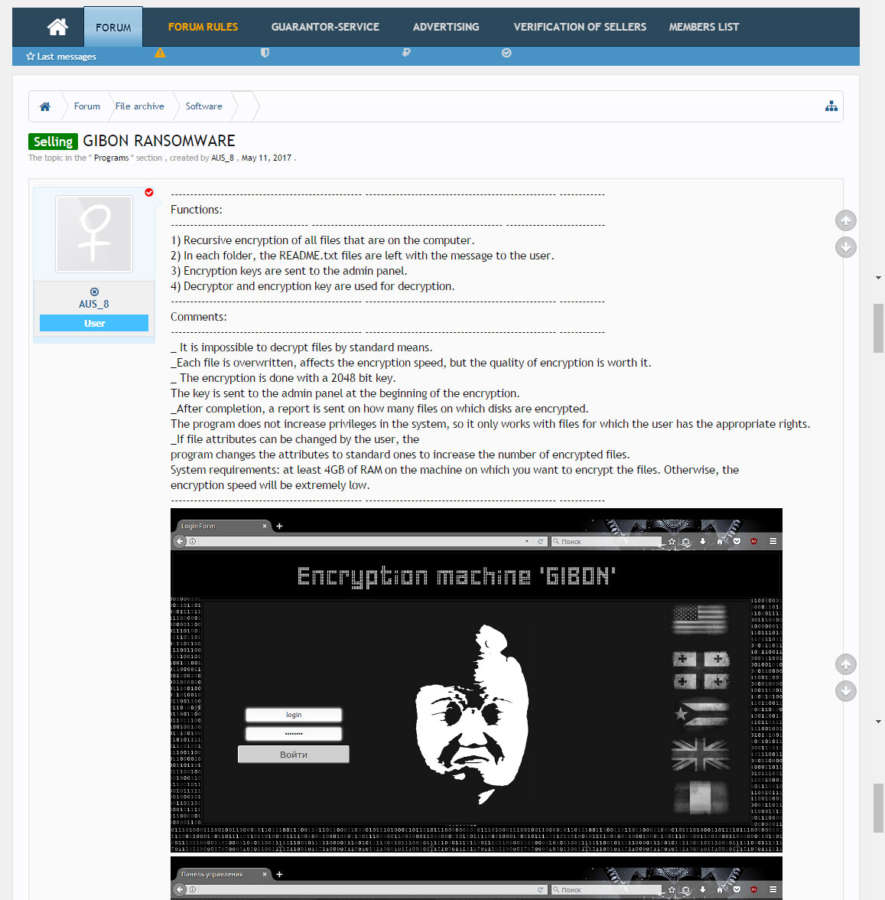

Вчера, 6 ноября 2017 года, Bleeping Computer сообщил, что по данным некого анонимного источника GIBON – не такая уж новая угроза. Как оказалось, шифровальщик продается на андеграундных сайтах с мая 2017 года, и за него простят всего $500. Распространяет вымогателя пользователь с ником AUS_8, и чаще всего реклама вымогателя написана на русском языке.

Лоренс Абрамс отмечает, что продажи, судя по малой распространенности шифровальщика, идут не слишком хорошо. К тому же специалист обратил внимание, что автор малвари лукавит в своих объявлениях. В частности, преступник заявляет, что, не оплатив выкуп, восстановить зашифрованные GIBON данные невозможно, хотя уже был создан декриптор. Также автор утверждает, что для шифрования используется ключ RSA-2048, и это тоже не совсем правда.