Известный ИБ-специалист и основатель ресурса Bleeping Computer Лоренс Абрамс обнаружил в Chrome Web Store подозрительное расширение Browse-Secure, которое рекламируется как инструмент, гарантирующий своим пользователям безопасный, зашифрованный и по-настоящему анонимный поиск. К сожалению, на самом деле расширение похищает данные из аккаунтов LinkedIn и Facebook и передает их на удаленный сервер.

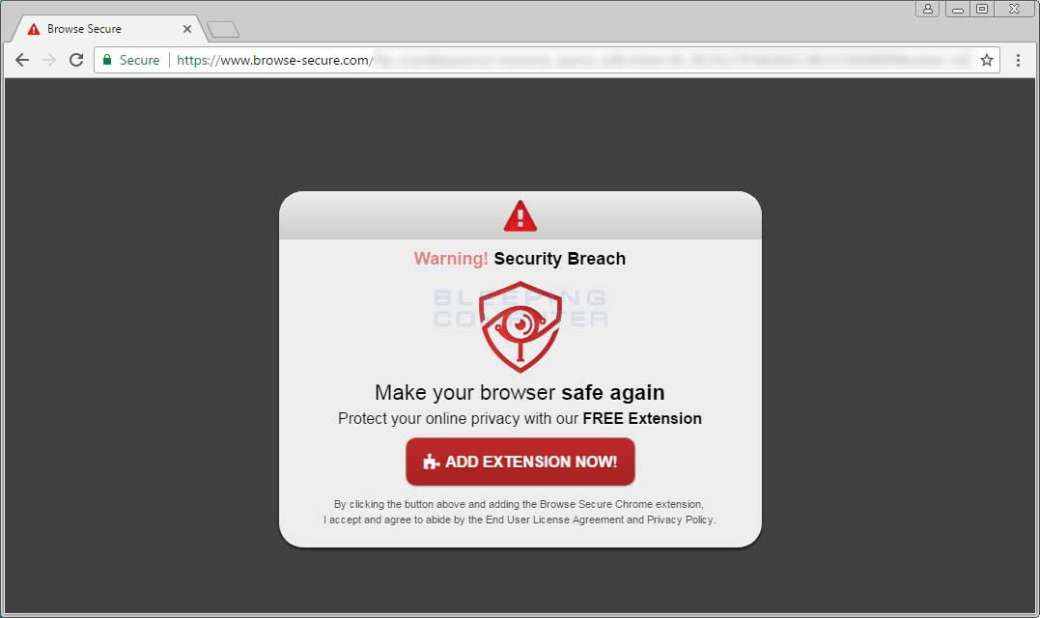

Хотя страница расширения в Chrome Web Store не вызывает особенных подозрений (настораживает разве что дата добавления в каталог и отсутствие иллюстраций), Абрам пишет, что Browse-Secure рекламируется на сторонних сайтах по стандартной мошеннической схеме: пользователю показывают фальшивое сообщение о проблемах с безопасностью и рекомендуют срочно загрузить расширение, которое все исправит. Пример такой рекламы можно увидеть ниже.

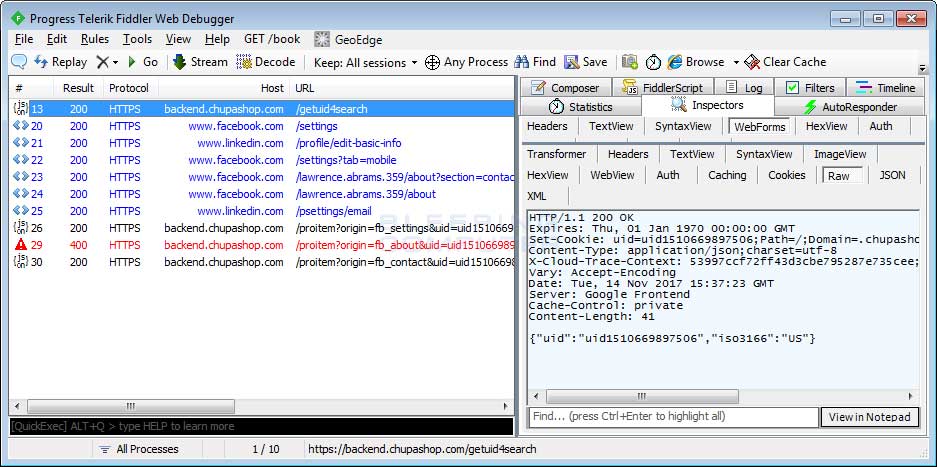

После установки Browse-Secure связывается со своим бэкэндом по адресу backend.chupashop.com/getuid4search, и пользователю присваивается UID, который затем применяется для идентификации этого конкретного браузера и установки.

Затем расширение обращается к файлу crawl.json, входящему в его состав. Файл содержит ряд правил и URL, к которым Browse-Secure обращается, чтобы извлечь данные. Список адресов и содержимое файла crawl.json:

| URL | Извлекаемые данные |

| http://www.facebook.com/me/about | ФИО, дата рождения |

| https://www.facebook.com/me/about?section=contact-info | Пол, адрес |

| https://www.facebook.com/settings | |

| https://www.facebook.com/settings?tab=mobile | Номер мобильного телефона |

| http://www.linkedin.com/psettings/email | |

| https://www.linkedin.com/profile/edit-basic-info | ФИО |

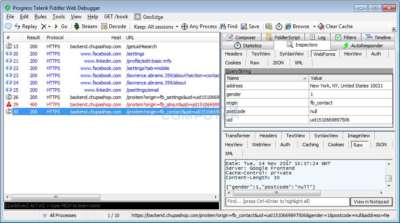

Как только сбор информации завершается, расширение вновь связывается с бэкэндом и загружает все собранные данные на удаленный сервер.

Абрамс пишет, что пока неизвестно, с какой целью разработчикам Browse-Secure нужна личная информация пользователей. Полученные данные могут использоваться как для проведения направленных фишинговых атак, так и для реализации более примитивных мошеннических схем, к примеру, для доставки спама (в том числе и настоящего, бумажного).

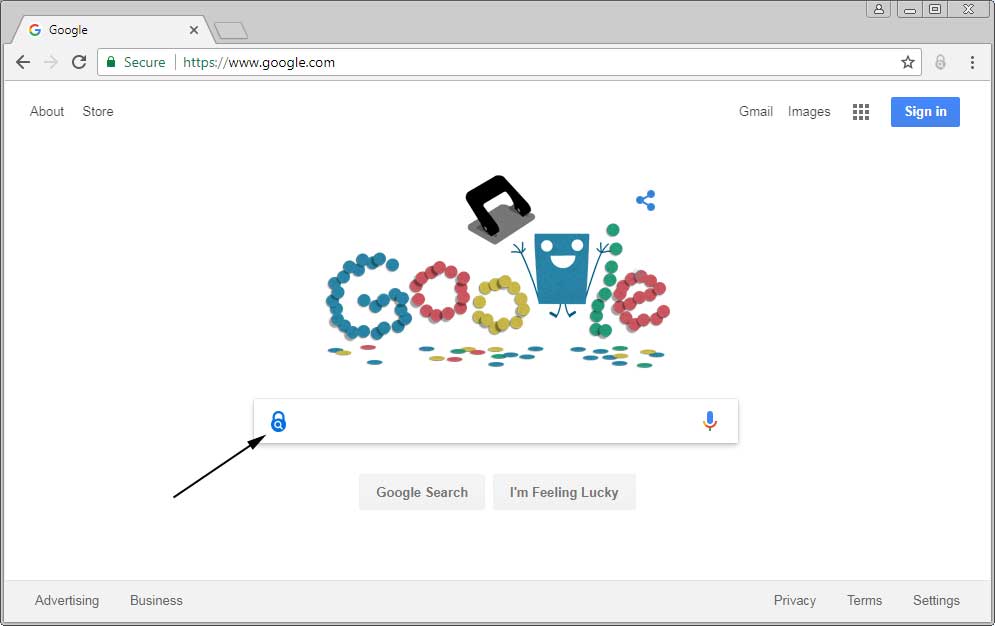

Что касается заявленной в описании расширения функции безопасного, зашифрованного и анонимного поиска, исследователь не уверен, насколько эти заявления соответствуют действительности. Так, после установки Browse-Secure в поисковой строке действительно появляется иконка, изображающая замок (см. ниже), а запросы к поисковикам Google, MyWebSearch, Bing, MSN, Ask, WoW, MyWay, AOL и SearchLock проходят переадресацию, в итоге формируя ссылку вида http://www.browse-secure.com/search?a=[id_расширения]&q=[поисковый_запрос]. После этого пользователя переадресует обратно в Google или другую поисковую систему. То есть разработчики Browse-Secure отслеживают еще и IP-адреса своих жертв, а также «видят» все их поисковые запросы.

В завершении статьи Абрамс напоминает, что не стоит доверять нарочито агрессивной и пугающей рекламе, которая предлагает что-либо установить. Также специалист рекомендует загружать только проверенные расширения для браузера, предварительно внимательно ознакомившись с отзывами на странице Chrome Web Store. Ведь в наши дни расширения нередко используются злоумышленниками для отслеживания поисковых запросов пользователей, внедрения рекламных объявлений в код веб-страниц, или ради переадресации жертв на партнерские сайты, каждый переход на которые приносит деньги разработчикам такой адвари.

Фото: Bleeping Computer