Вредоносная реклама, посредством которой злоумышленники перенаправляют пользователей на различные вредоносные и мошеннические сайты уже давно является большой проблемой, но в прошлом году этот механизм доставки малвари и заманивания жертв на сайты фальшивой технической поддержки использовался особенно часто. Как оказалась, часть ответственности за это лежит на вредоносной кампании Zirconium ("Цирконий"), в ходе которой было приобретено более 1 000 000 размещений опасных объявлений.

О масштабной операции Zirconium, начавшейся в феврале 2017 года, рассказали специалисты компании Confiant. По данным исследователей, злоумышленники создали сеть из 28 фальшивых рекламных агентств и постепенно сумели установить отношения с крупнейшими рекламными платформами, заработав хорошую репутацию. Преступники даже озаботились созданием сайта для каждой несуществующей компании, придумали фальшивых руководителей и разработчиков, создав им фальшивые личности в социальных сетях, включая профили в LinkedIn и Twitter.

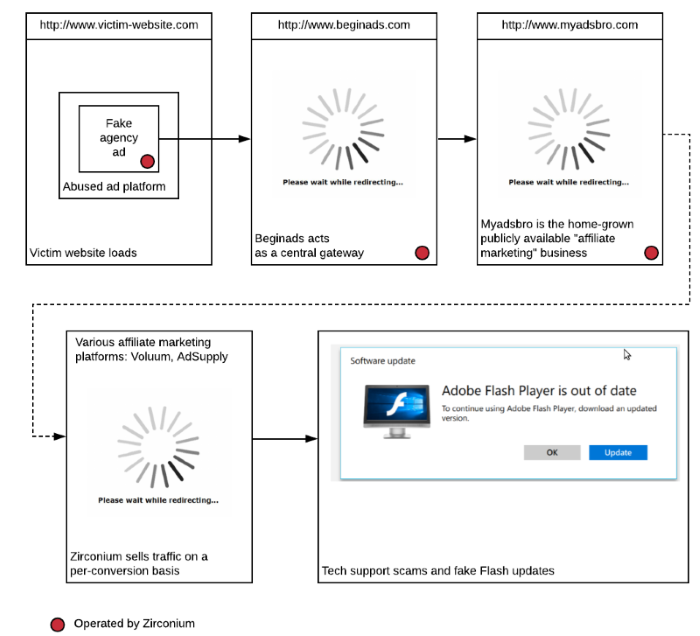

Когда фальшивые фирмы уже работали в полную силу, операторы кампании Zirconium начали покупать с их помощью места для размещения вредоносной рекламы на обычных популярных сайтах. Злоумышленники применяли технику называемых «принудительных редиректов» (forced redirects, метод также известен как tab-under), с помощью которых жертву сначала перенаправляли на промежуточный домен, который изучал и сортировал входящий трафик, а затем отсылал пользователя на следующий домен, тоже принадлежавший операторам Zirconium. Куда жертва попадала потом, зависело от того, кому именно злоумышленники продали трафик. Цепочка редиректов могла вести на сайт фальшивого антивируса или технической поддержки, на страницу, предлагавшую установить малварь под видом обновления для Flash Player, и так далее.

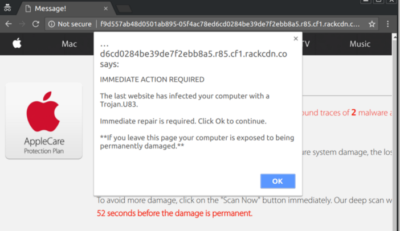

Исследователи Confiant пишут, что на пике операции Zirconium покупаемая группировкой реклама еженедельно достигала 62% сайтов, которые осуществляют монетизацию посредством рекламы. По подсчетам специалистов, в общей сложности от рук злоумышленников пострадало порядка 2,5 млн пользователей, и 95% жертв находились на территории США. Некоторые примеры страниц, на которые попадали пострадавшие пользователи, можно увидеть ниже.

Интересно, что операторы Zirconium начисто игнорировали мобильный трафик, — атакующих интересовали исключительно десктопные браузеры, причем операционную систему преступники тоже не учитывали, не делая различий между пользователями Windows, Linux или macOS.

Из 28 созданных злоумышленниками рекламных агентств в операции Zirconium были задействованы лишь 20, но исследователи Confiant опубликовали полный список фальшивых фирм, включая «спящие». При этом специалисты отказались назвать 16 рекламных платформ, с которыми сотрудничали преступники.

В заключение аналитики Confiant отмечают один интересный факт. Дело в том, что вредоносная кампания Zirconium практически не использовалась для перенаправления трафика на различные наборы эксплоитов, как это обычно происходило раньше. По мнению специалистов, это обусловлено тем, что практически все современные браузеры отказались от использования Flash по умолчанию и стали гораздо лучше защищены, из-за чего классическая схема доставки эксплот-китов потеряла свою эффективность. Здесь стоит заметить, что разработчики браузеров действительно всеми средствами стараются препятствовать киберкриминалу, к примеру, вышедший на этой неделе Chrome 64 защищает пользователей и от «принудительных редиректов», которые эксплуатировала Zirconium.

Фото: Depositphotos