На конференции Kaspersky Security Analyst Summit (SAS) эксперты «Лаборатории Касперского» рассказали о изощренной шпионской кампании Slingshot. Интересно, что данная кампания активна как минимум с 2012 года, но обнаружить ее удалось лишь недавно. К тому же преступники атаковали жертв весьма оригинальным способом — через скомпрометированные роутеры компании MikroTik.

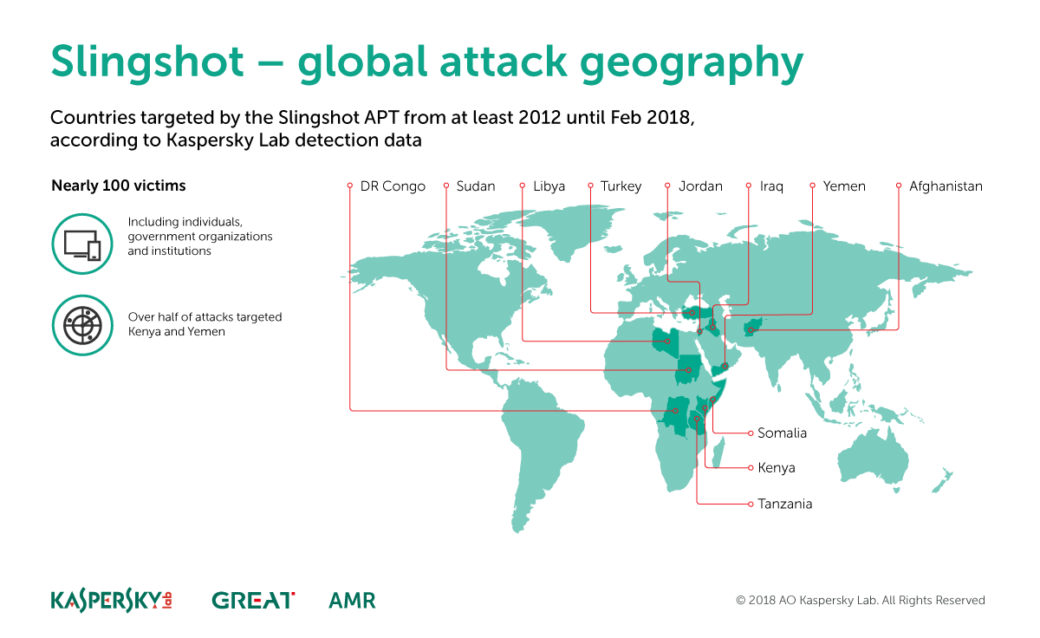

Эксперты рассказывают, что за шесть лет от Slingshot пострадали около 100 частных лиц, но также атакам подвергались правительственные учреждения и организации из стран Ближнего Востока и Африки.

Исследователи называют Slingshot крайне сложной платформой для атак, в разработку которой было вложено огромное количество сил, времени и денег. По словам аналитиков, по степени сложности Slingshot может затмить даже Project Sauron и Regin, а значит речь идет о кибершпионаже высшего уровня и «правительственных хакерах».

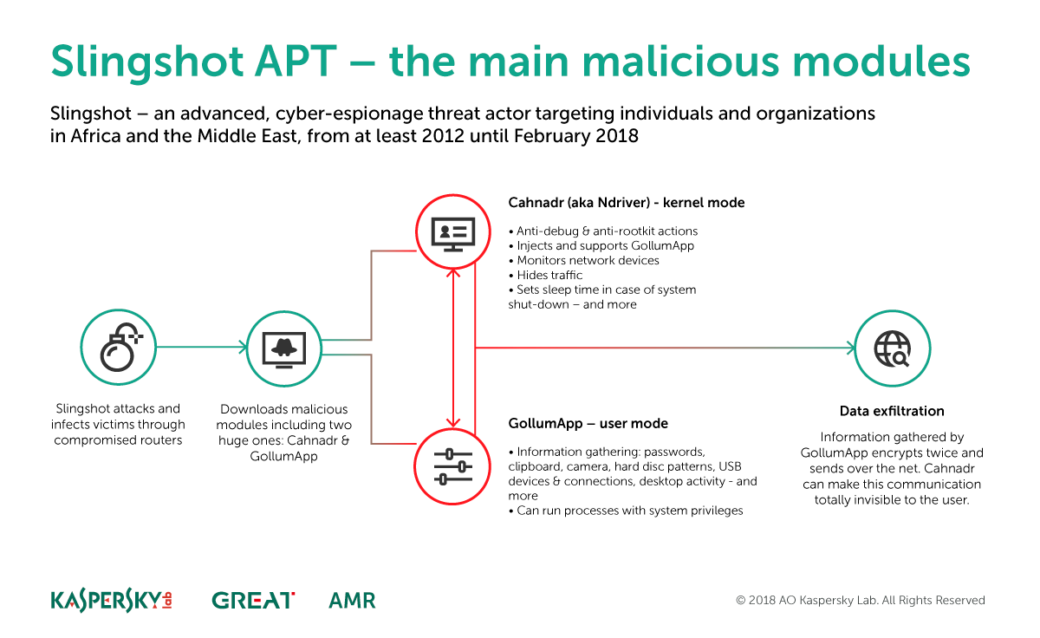

Так, в некоторых случаях Slingshot полагается на классические эксплоиты для Windows, но чаще злоумышленники действуют посредством компрометации роутеров MikroTik. Так, атакующие нашли способ скомпрометировать IoT-устройства, внедрив в них свой вредоносный DLL. Тот, в свою очередь, подгружал целый набор вредоносных компонентов, которые так же хранились в роутере. Как только с инфицированным устройством пытается связаться пользователь (к примеру, если понадобилось изменить настройки), загружается и выполняется вредоносный модуль.

Хотя инженеры компании MikroTik уже устранили проблему, которой пользовались злоумышленники, эксперты считают, что организаторы кампании Slingshot пользовались не только роутерами MikroTik, но и другими устройствами.

Через роутер на целевую машину попадали два шедевра вирусостроения: модули Cahnadr (он же NDriver) и GollumApp, которые работают в тесном тандеме.

Cahnadr работает в режиме ядра и дает злоумышленнику полный контроль над зараженным компьютером без каких-либо ограничений. Более того, в отличие от другой малвари, пытающейся запуститься в режиме ядра, он успешно справляется со своими задачами, не вызывая при этом «падения» файловой системы и появления BSOD. Исследователи отмечают, что запуск в режиме ядра осуществлялся через подписанные драйверы с известными уязвимостями (CVE-2007-5633; CVE-2010-1592, CVE-2009-0824) и выполнение через них нужного кода.

Второй модуль, GollumApp, отличается еще более широкими возможностями. В сумме он обладает порядка 1500 уникальными функциями. Основная задача данного модуля – обеспечение постоянного присутствия в системе, коммуникации с управляющим сервером, контроль файловой системы.

С таким «арсеналом» Slingshot способен на многое. Расследование показало, что малварь делает скриншоты, собирает информацию о нажатиях клавиш и пароли, интересуется содержимым буфера обмена, следит за USB-подключениями и сетевой активностью и так далее. В сущности, работа на уровне ядра позволяет Slingshot выполнять любые действия и похищать любые данные.

Специалисты рассказывают, что кампания Slingshot оставалась незамеченной так долго, потому как злоумышленники применяют множество хитрых приемов, чтобы избежать обнаружения. Например, малварь может отключать свои компоненты, заметив признаки криминалистического анализа. Также Slingshot работает с собственной зашифрованной файловой системой в незанятой части жесткого диска, из-за чего малварь вынужденно отключает дефрагментацию.

С полной версией отчета исследователей можно ознакомиться здесь (PDF).

Фото: "Лаборатория Касперского"