В каталоге приложений Google Play в очередной раз нашли малварь. Специалисты «Доктор Веб» сообщили об обнаружении вредоноса Android.Click.245.origin, который по команде злоумышленников загружает сайты, где пользователей обманом подписывают на платные контент-услуги. В некоторых случаях оформление подписок выполняется автоматически, после нажатия кнопки для «скачивания» программ.

Малварь распространялась от лица разработчика Roman Zencov и маскировалась под известные приложения, включая еще не вышедшую для Android игру Miraculous Ladybug & Cat Noir, нашумевшую программу GetContact, а также голосового помощника «Алиса» (встроен в приложения компании «Яндекс» и отдельно пока недоступен). Исследователи пишут, что одна из троянских программ входила в тридцатку наиболее популярных новинок каталога Google Play. Причем у этих программ не было никаких полезных функций. Их основная задача – загрузка веб-страниц по команде злоумышленников.

После уведомления от специалистов «Доктор Веб» разработчики Google удалили Android.Click.245.origin из каталога. Однако в общей сложности приложения-подделки успели установить свыше 20 000 пользователей.

После запуска малварь соединялась с управляющим сервером злоумышленников и ожидала от него задания. В зависимости от IP-адреса зараженного устройства троян получал ссылку на определенный сайт, который было необходимо загрузить. Переход по полученной ссылке осуществлялся с использованием WebView.

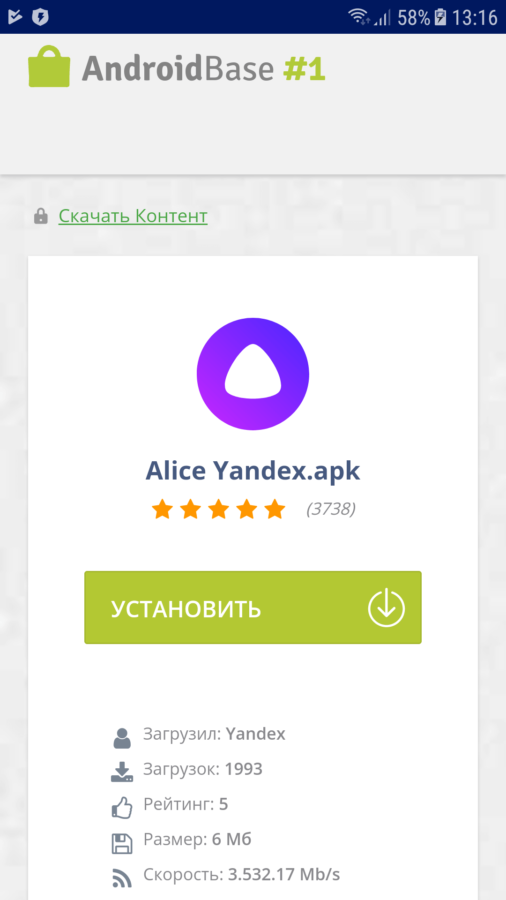

Если мобильное устройство было подключено к интернету через Wi-Fi, пользователю предлагали установить интересующее его приложение, нажав на соответствующую кнопку. Например, если жертва запускала программу-подделку голосового помощника «Алиса», мог быть подготовлен файл Alice Yandex.apk.

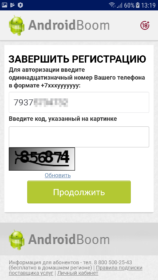

При попытке загрузки указанного файла у пользователя запрашивали номер мобильного телефона для некоей авторизации или подтверждения скачивания. После ввода номера пользователю действительно отправлялся проверочный код, который необходимо было указать на сайте для завершения «загрузки». Однако никаких программ после этого жертва не получала, вместо этого ее подписывали на платную услугу.

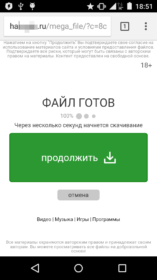

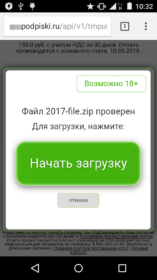

Если же зараженное устройство было подключено к интернету через мобильное соединение, загружаемый трояном сайт выполнял несколько перенаправлений, после чего Android.Click.245.origin открывал конечный адрес в браузере Google Chrome. На странице пользователю предлагалось нажать на кнопку «Продолжить» для скачивания некоего файла, после чего происходило перенаправление на другой сайт, с которого якобы и происходит загрузка. Если жертва соглашалась начать загрузку, нажав на соответствующую кнопку, ее автоматически подписывается на одну из дорогостоящих услуг, за использование которой каждый день будет взиматься плата. Происходило это за счет использования технологии Wap-Click. Дело в том, что доступ к таким сервисам предоставляется без предварительного ввода номера телефона и кодов подтверждения из SMS.

Аналитики «Доктор Веб» отмечают, что подключение ненужных контент-услуг – один из самых распространенных и давно известных способов незаконного заработка злоумышленников. Однако оформление таких премиум-подписок через сервис Wap-Click представляет особую опасность, ведь фактически это происходит без какого-либо явного информирования абонентов и часто используется недобросовестными контент-провайдерами.