Сотрудник Флоридского университета Нолен Скейф (Nolen Scaife) представил на конференции USENIX Security Symposium устройство SkimReaper, которое способно обнаруживать многие типы скиммеров на банкоматах и PoS-терминалах. Доклад удостоился премии Distinguished Paper Award.

Скейф и его коллеги рассказывают, что их разработка способна обнаруживать присутствие нескольких считывающих головок, что является верным сигналом того, что на машине установлен скиммер.

В создании SkimReaper специалистам помогли сотрудники Полицейского управления Нью-Йорка, которые предоставили экспертам доступ к различным скиммерам, с которыми правоохранители регулярно сталкиваются на практике. В итоге специалисты поделили скиммеры на четыре категории.

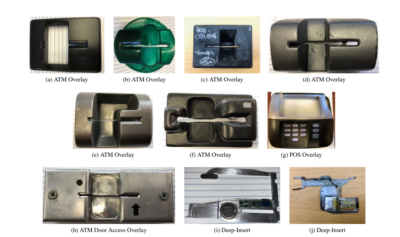

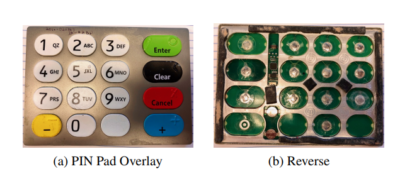

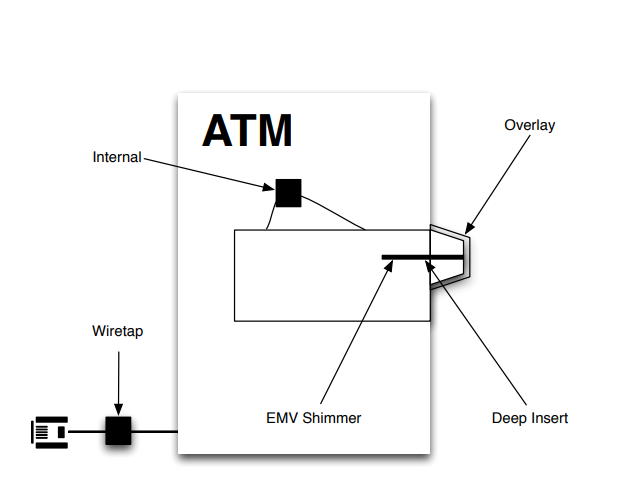

Накладки: устройства, которые помещаются поверх слота для приема карт в банкомате или PoS-терминале. Могут быть созданы специально, чтобы соответствовать конкретной модели банкоматов, а порой перекрывают собой едва ли не все устройство. Как правило, вместе с такими накладками также можно обнаружить и наложенную поверх настоящей клавиатуру, которая используется для перехвата PIN-кодов.

Глубокое внедрение: такие скиммеры размещаются глубоко в слотах для приема карт. Они достаточно тонкие, чтобы разместиться под картой и успеть считать данные во время ее вставки или извлечения. В последнее время появились версии, способные пассивно считывать EMV-транзакции, как правило, они размещаются между слотом для приема карт и EMV-сенсором.

Перехватчики: такие приспособления устанавливаются между терминалом и сетью, к которой тот подключен. Обычно тот факт, что установка такого устройства возможна в принципе, уже свидетельствует о серьезных проблемах с безопасностью.

Внутренние скиммеры: такие скиммеры внедряются внутрь машины, между приемником карт и другим железом. По данным исследователей, чаще всего они встречаются на автозаправках, так как там легче всего добраться до внутренностей терминала, оставшись незамеченным.

Скейф объясняет, что одними из самых распространенных вариаций скиммеров являются накладки и глубоко внедренные устройства, обнаружить которые зачастую бывает непросто. Как правило, правоохранителям удается заметить компрометацию лишь тогда, когда они целенаправленно ищут камеры, которыми злоумышленники пользуются для перехвата PIN-кодов.

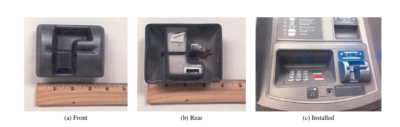

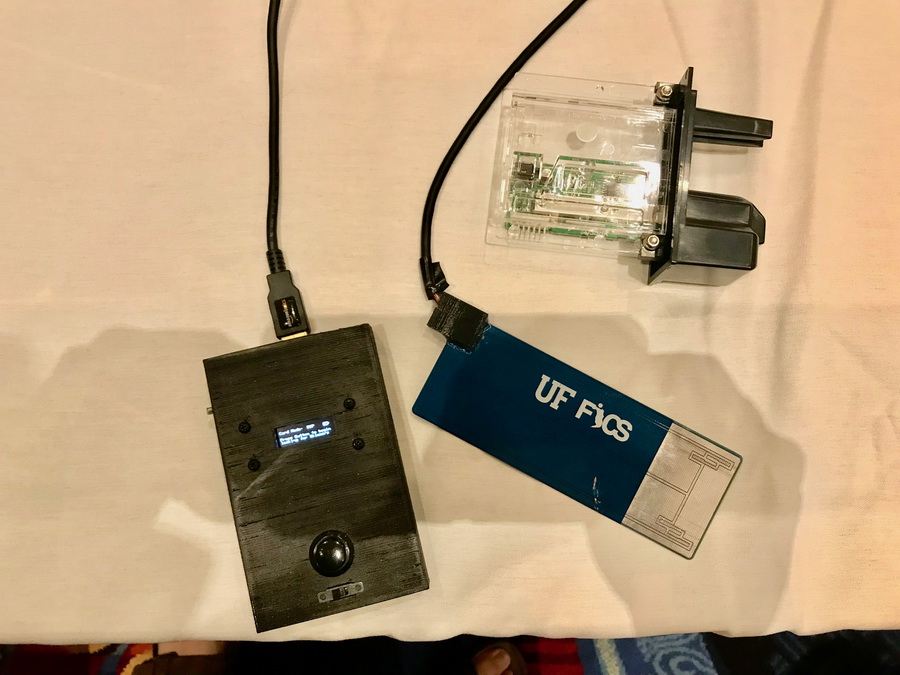

По этой причине SkimReaper в первую очередь нацелен на поиск накладок и глубоко внедренных скиммеров. Он оснащен сенсором в форме банковской карты, на котором располагается печатная плата. Когда устройство включено, оно способно замечать небольшие скачки напряжения, которые возникают при вхождении в контакт с магнитными считывающими головками. Если таковых обнаруживается больше двух: на терминале установлен скиммер.

Нужно сказать, что исследователи из Флоридского университета — не первые, кто работает в данном направлении. К примеру, в прошлом году было представлено Android-приложение Skimmer Scanner, которое обнаруживает скиммеры посредством Bluetooth (похожими методами уже давно пользуются и представители правоохранительные органов). Но по данным авторов SkimReaper, такой способ менее надежен, с его помощью им удалось обнаружить только 7 из 35 (20%) переданных им для тестов скиммеров. Дело в том, что такие устройства далеко не всегда поддерживают беспроводную связь. Тогда как тестируя SkimReaper на предоставленных полицией Нью-Йорка скиммерах, исследователи сумели добиться стопроцентной точности.

После столь впечатляющих результатов, Полицейское управление Нью-Йорка приняло SkimReaper «на вооружение» и уже обнаружило с его помощью как минимум одно мошенническое устройство. Еще семь полицейских управлений также заинтересовались приобретением SkimReaper, что, по признанию, Скейфа пока превосходит возможности разработчиков по производству устройств. Очевидно, команду теперь придется расширять.