ИБ-эксперт компании Securify рассказал о проблеме CVE-2018-17153 в NAS компании Western Digital, которую разработчики не могут исправить с апреля 2017 года. Уязвимость позволяет обойти аутентификацию и, выдав себя за администратора устройства, перехватить управление My Cloud.

Эксперт пишет, что тестировал баг на Western Digital My Cloud (модель WDBCTL0020HWT, прошивка 2.30.172), но подчеркивает, что уязвимость не ограничена только данной моделью, так как все продукты My Cloud, по сути, используют один и тот же уязвимый код.

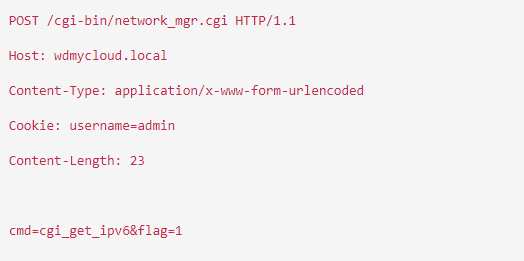

Проблема была найдена в ходе реверс инжиниринга бинарников CGI; она позволяет атакующему обойти механизм аутентификации и создать админскую сессию, привязанную к его IP-адресу. К своему отчету исследователи Securify приложили proof-of-concept эксплоит, занимающий всего несколько строк. Также отмечается, что ту же самую уязвимость обнаружили специалисты Exploitee.rs, тоже опубликовавшие свой эксплоит в открытом доступе.

Однако основная проблема заключается не в самой уязвимости, а в том, что исследователи сообщили о баге представителям Western Digital еще в апреле 2017 года, но так и не получили от компании какого-либо ответа.

В настоящий момент патча для CVE-2018-17153 по-прежнему нет, хотя после огласки проблемы в СМИ представители Western Digital заверили, что уже работают над исправлением и выпустят «заплатку» в ближайшие недели.

UPD.

Разработчики WD опубликовали хотфикс для опасной проблемы.

Hi, just a heads up, the recently reported vulnerability in the My Cloud firmware has been addressed with a user-installable hotfix found here: https://t.co/uplC38HOdt This will be included in an over-the-air update as part of the normal upgrade schedule for these product

— Western Digital (@westerndigital) September 21, 2018