После аудита, проведенного в Министерстве обороны США, Управление государственной подотчетности опубликовало отчет, в котором остро поднимаются вопросы кибербезопасности, на которые само министерство предпочитает закрывать глаза. Проверку провели в преддверии принятия бюджета на развитие вооружений.

Проверка выявила, что критические уязвимости были практически в каждом средстве вооружения, которое министерство испытывало с 2012 по 2017 годы. Специалисты, проводившие проверку, воспользовались не самыми сложными техниками, но их было достаточно, чтобы взять под контроль системы вооружений, и не быть обнаруженными. Частично виноваты в этом такие примитивные проблемы, как, например плохое управление паролями и нешифрованные коммуникации. Но хуже всего, по мнению экспертов, несерьезное отношение должностных лиц, ответственных за кибербезопасность.

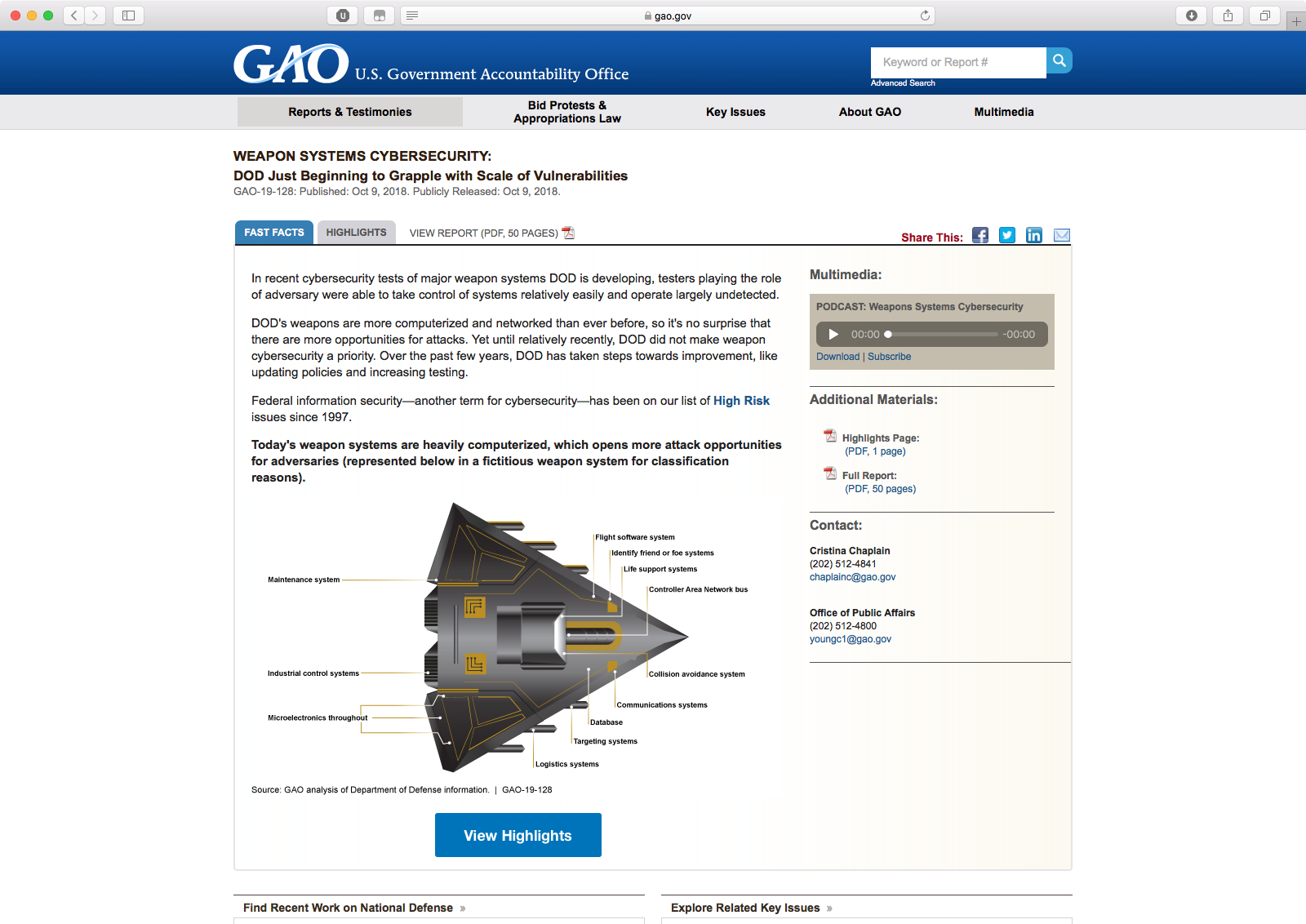

В отчете под подзаголовком «Министерство обороны только начинает осознавать катастрофический масштаб уязвимостей» говорится о том, что министерство спроектировало и выпустило целое поколение систем вооружения совершенно без учета требований кибербезопасности.

В отчете описывается случай, когда один из пентестеров угадал админский пароль на систему вооружения за девять секунд! Некоторые системы использовали коммерческий и опенсорсный софт с дефолтным паролем. Другому вайтхету удалось положить систему, просто запустив ее сканирование.

Иногда исследователям удавалось получить полный контроль над оружием. «Команде из двух человек удалось получить начальный доступ к системе вооружения всего за один час, а за один день они получили полный контроль над конкретной системой», — говорится в отчете. При этом Министерству безопасности не удавалось обнаружить проникновение в систему, хотя те намеренно вели себя «шумно». Причем в некоторых случаях автоматические системы безопасности все-таки заметили проникновение, но люди, ответственные за мониторинг этих систем, не поняли, что автоматика сообщает им о вторжении.

Министерство обороны тем временем не спешит бить тревогу. Аудит выполнял один из отделов самого Министерства, а Управление государственной подотчетности только проводило аудит результатов, полученных командами от министерства. Сотрудники Министерства верят, что на самом деле все системы находятся в безопасности и называют проверки нереалистичными, ведь злоумышленникам в реальном мире будет труднее получить доступ, чем красной команде. Но Агентсво национальной безопасности США поясняет, что во время внутренних проверок на пентестеров накладываются строгие ограничения по времени, чтобы лучше симулировать трудности, с которыми столкнутся реальные злоумышленники.

Между тем, найденные уязвимости вовсе не были притянуты за уши, а проверка не была слишком строгой. И, поскольку команды пентестеров сильно ограничены во времени, они ищут самые простые и быстрые пути проникновения, даже не пытаясь найти все доступные уязвимости, которые мог бы эксплуатировать сторонний злоумышленник. Так что даже по самым мягким оценкам проблемы с защитой Министерства обороны достигают серьезных масштабов.

Поскольку это открытый отчет о закрытом ведомстве, в нем мало конкретики. Также составители отчета предупреждают, что уязвимости, о которых идет речь, актуальны на момент составления текста, а позднее могут быть закрыты. Однако с момента предыдущей процедуры оценки рисков в Министерстве, на двадцать найденных багов приходится только один закрытый. И это, несмотря на успешно действующую программу багбаунти.