Специалисты компании Defiant нашли ботнет, уже насчитывающий 20 000 зараженных сайтов на WordPress и брутфорсящий другие сайты на WordPress с помощью словарных атак. Только за последний месяц эксперты зафиксировали более 5 000 000 таких попыток перебора учетных данных.

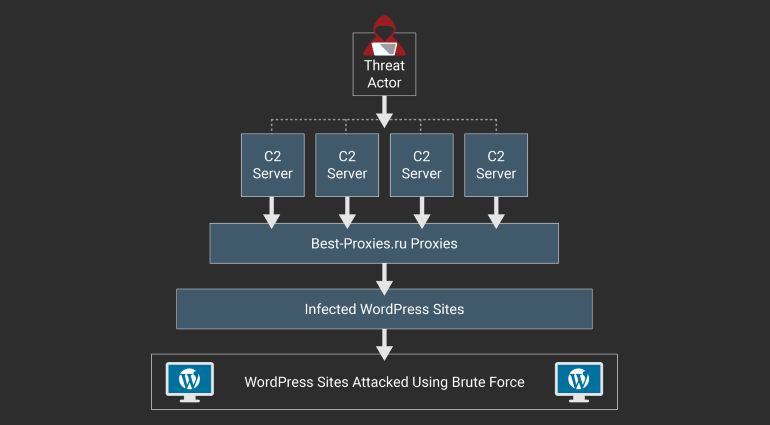

Согласно отчету исследователей, управление ботнетом осуществляет через четыре C&C-сервера, которые и раздают команды зараженным ресурсам. Управляющие серверы рассылают сайтам инструкции, используя более 14 000 прокси, арендованных на best-proxies[.]ru.

Команды передаются вредоносным скриптам, размещенным на зараженных сайтах. Эти скрипты получают от командных серверов списки целей и подготавливают перечень возможных паролей для них, основываясь на готовом списке парольных паттернов. Затем, используя получившиеся комбинации, скрипты начинают брутфорсить админки целевых ресурсов.

«Если брутфорс-скрипт пытается войти на сайт example.com от лица пользователя alice, он сгенерирует пароли вида alice1, alice2018 и так далее. Хотя такая тактика вряд ли окажется успешной против одного конкретного сайта, она может быть эффективной, если используется в большем масштабе, против большого количества целей», — рассказывают исследователи.

Так как для сокрытия своей деятельности ботнет использует многочисленные прокси, в нормальных обстоятельствах аналитики Defiant не должны были с такой легкостью обнаружить всю его инфраструктуру. Однако сообщается, что операторы вредоносной кампании «допустили ряд ошибок в имплементации своих брутфорс-скриптов», что позволило аналитикам обнаружить бэкэнд и понять модель работы ботнета.

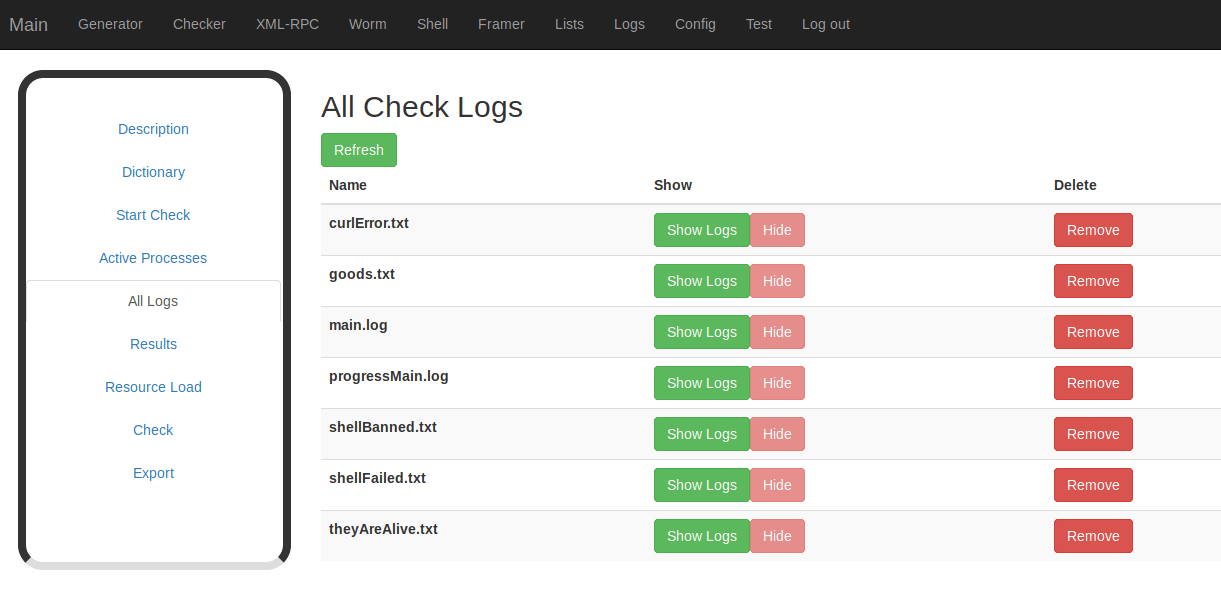

Кроме того, аналитики пишут, что операторы ботнета допустили ошибку и в имплементации собственной системы аутентификации в панели администратора. В итоге специалисты получили возможность обойти систему авторизации и понаблюдать за работой ботнета изнутри.

Исследователи сообщают, что уже передали все собранные данные в руки правоохранительных органов, однако пока ботнет по-прежнему в строю и продолжает работать. Дело в том, что увести его командные серверы в оффлайн оказалось не так просто, — они располагаются на хостинге HostSailor, позиционирующемся как «пуленепробиваемый». Ждать, что администрация такого хостинга отреагирует на запросы и примет меры, не приходится.