Известный ИБ-специалист Трой Мурш (Troy Mursch), сооснователь компании Bad Packets LLC, предупредил о росте количества атак на оборудование для майнинга.

Массовые сканы устройств с открытым портом 8545 начались 3 декабря 2018 года. Данный порт является стандартным для интерфейса JSON-RPC и используется многими Ethereum-кошельками и оборудованием. В сущности, данный интерфейс должен быть доступен только локально и никак не должен «смотреть» в интернет. К сожалению, зачатую данное правило не соблюдается, а JSON-RPC и вовсе доступен без пароля по умолчанию. Обнаружив такую жертву, атакующие могут использовать этот интерфейс для кражи криптовалюты.

Стоит отметить, что проблема сканирования портов 8545 далеко не нова. Впервые об этой бреши разработчики Ethereum предупреждали еще в 2015 году, объясняя, что этот API не должен быть доступен из интернета напрямую. Производители оборудования также пытались помочь разрешению ситуации, ограничивая использование порта 8545 или перенося JSON-RPC в другое место.

Увы, несмотря на все эти усилия, в сети до сих пор можно обнаружить немало уязвимых устройств, и массовые сканы в последние годы фиксируют регулярно. К примеру, по данным экспертов компании Qihoo 360 Netlab, в июне 2018 года только одна хак-группа похитила таким образом более 20 млн долларов в Ethereum эквиваленте. Если обратиться к Shodan, и сейчас в сети можно обнаружить около 4700 устройств с открытыми портами 8545.

И хотя в настоящее время курс Ethereum колеблется в районе отметки 90 долларов США (напомню, что еще в январе 2018 года Ethereum стоил более 1300 долларов), преступников это не останавливает. Мурш объясняет, что легкие деньги – это всегда легкие деньги, даже если это всего пара пенни в день.

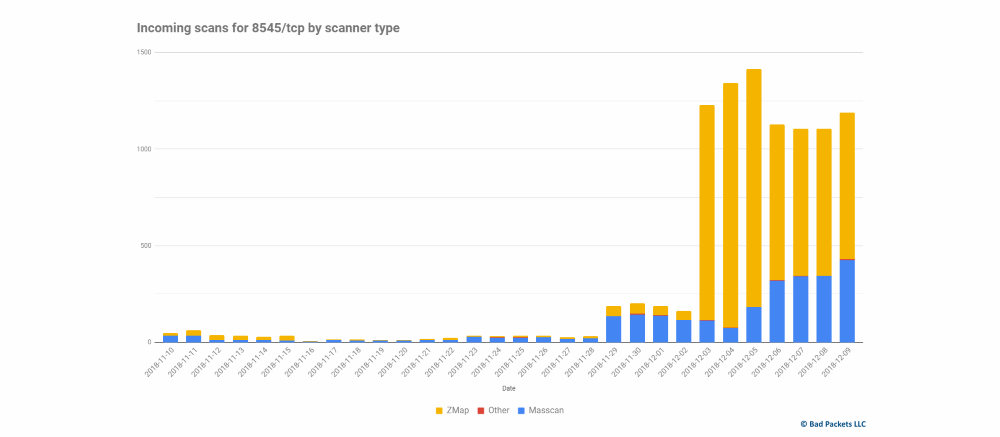

По данным эксперта, сканирования портов 8545 утроились, начиная с 3 декабря 2018 года.

Причем аналогичный всплеск активности в этой области также наблюдают специалисты ISC SANS и компании ZeroBS, что можно увидеть на графиках ниже.