Сводная группа исследователей из Кембриджского университета, Университета Райса и SRI International рассказала на конференции NDSS 2019, что Thunderbolt-периферия может представлять угрозу для ряда операционных систем. С помощью таких устройств возможно похищать информацию напрямую из памяти машины. Специалисты дали проблеме название Thunderclap.

Эксперты пишут, что перед проблемой Thunderclap уязвимы все ноутбуки и десктопные машины Apple, выпущенные после 2011 года (за исключением 12-дюймовых MacBook), а также множество ноутбуков и десктопов, выпущенных после 2016 года и работающих под управлением Windows и Linux (если они поддерживают интерфейс Thunderbolt). Проблема затрагивает Thunderbolt всех версий, то есть Thunderbolt 1, 2 и 3. Кроме того, уязвимости можно эксплуатировать через устройства PCI Express (PCIe), хотя для этого придется скомпрометировать прошивку девайса.

Под именем Thunderclap объединены сразу несколько уязвимостей, связанных с различными имплементациями аппаратного интерфейса Thunderbolt на разных машинах. По словам специалистов, основная проблема заключается в том, что ОС автоматически доверяет любой подключенной Thunderbolt-периферии, в том числе предоставляя ей доступ к памяти (Direct Memory Access, DMA).

В результате злоумышленники могут создавать вредоносные устройства Thunderbolt. На первый взгляд те будут казаться совершенно обычными и работать в соответствии с заявленными характеристиками, но вместе с этим могут содержать вредоносный код и беспрепятственно выполнять различные действия «на изнанке» ОС. В итоге такая периферия способна обойти даже защитный механизм Input-Output Memory Management Unit (IOMMU).

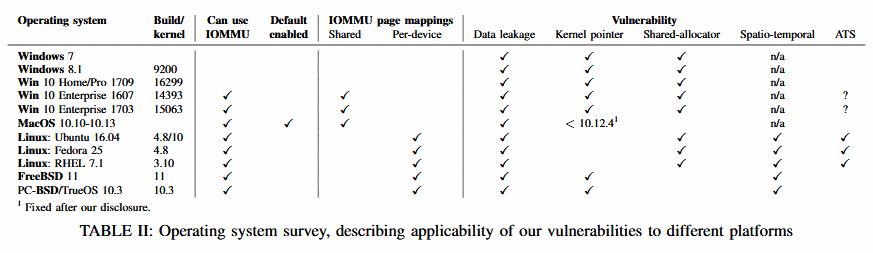

Эксперты обнаружили проблему Thunderclap еще в 2016 году и с тех пор работали с производителями операционных систем и железа над ее устранением. Однако даже за три года специалистам не удалось исправить Thunderclap окончательно. В своем докладе специалисты рассказывают, как выглядит ситуация на разных ОС сейчас. Как можно видеть в таблице ниже, производители и разработчики по-прежнему устранили далеко не все недочеты, связанные с Thunderclap.

В заключение исследователи и вовсе рекомендуют пользователям отключить порты Thunderbolt на своем устройстве через BIOS/UEFI и избегать подключения периферии из недоверенных источников.

Все технические подробности о Thunderclap можно найти в докладе экспертов (1, 2). Также на GitHub уже был опубликован код платформы Thunderclap — готовый сборник proof-of-concept эксплоитов для создания вредоносной периферии.