В рамках майского «вторника обновлений» компания Microsoft исправила критическую уязвимость CVE-2019-0708 (она же BlueKeep), связанную с работой Remote Desktop Services (RDS) и RDP.

Хотя технические детали проблемы не были раскрыты из-за ее высокой серьезности, известно, что с помощью этого бага атакующие могут выполнять произвольный код без авторизации и распространять свою малварь подобно червю, как, например, было с известными вредоносами WannaCry и NotPetya. Проблема опасна для Windows Server 2008, Windows 7, Windows 2003 и Windows XP, для которых были выпущены обновления безопасности.

Эксперты Microsoft предупреждали об этой проблеме уже дважды, а специалисты сразу нескольких ИБ-компаний (включая Zerodium, McAfee, Check Point и «Лабораторию Касперского»), а также независимые исследователи создали proof of concept эксплоиты для BlueKeep. Код этих эксплоитов не был опубликован в открытом доступе из-за слишком высокого риска. Кроме того, для уязвимости уже был создан модуль MetaSploit (тоже не представлен в открытом доступе).

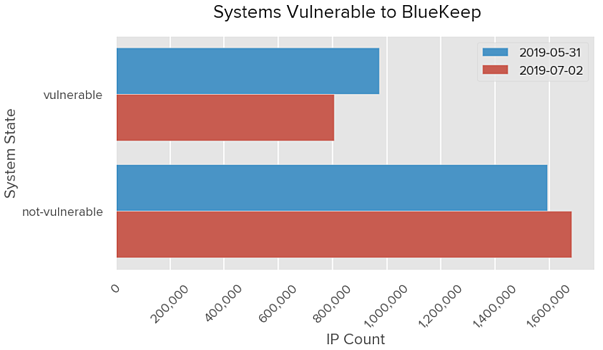

На прошлой неделе эксперты компании BitSight опубликовали очередную удручающую статистику: по их данным, перед BlueKeep по-прежнему уязвимы порядка 800 000 устройств. Судя по всему, пользователям этих устройств стоит как можно скорее задуматься об установке патчей, так как вчера на GitHub была опубликована презентация, детально описывающая использование уязвимости и создание эксплоита.

Слайды этой презентации почти полностью написаны на китайском языке. На них можно увидеть упоминания ИБ-конференции 2019 Security Development Conference и название известной китайской компании Tencent KeenLab . Два слайда также содержат слово «демо».

Журналисты издания ArsTechnica поинтересовались мнением ИБ-специалистов о презентации, пообщавшись с независимым экспертом Маркусом Хатчинсом (Marcus Hutchins), а также с сооснователем Rendition Infosec и бывшим разработчиком эксплоитов для АНБ Джейком Уильямсом (Jake Williams).

Оба специалиста сходятся во мнении, что ситуация очень серьезная, так как публикация детальной презентации заметно снижает планку для создания RCE-эксплоитов для BlueKeep. Дело в том, что на слайдах подробно показано, как реализовать heap spraying, то есть презентация описывает решение одной из наиболее трудных задач при создании эксплоита.

Уильямс сообщил журналистам, что презентация представляет собой наиболее детальный технический разбор уязвимости, доступный на данный момент. Он говорит, что специалисты Tencent KeenLab, очевидно, создали и продемонстрировали на конференции RCE-эксплоит для BlueKeep, хотя сам PoC опубликован не был.

Если раньше ИБ-специалисты полагали, что эксплоиты для BlueKeep появятся в широком доступе где-то в середине августа, когда завершатся конференции Black Hat и Defcon в Лас-Вегасе, то теперь они склонны предположить, что это произойдет раньше.