Эксперты из Джорджтаунского университета и Исследовательской лаборатории ВМФ США представили на конференции USENIX интересный доклад (PDF), посвященный деградации производительности сети Tor.

Исследователи утверждают, что ощутимо повредить работоспособности Tor можно простыми DDoS-атаками на TorFlow, мосты Tor и конкретные узлы. Хуже того, такие атаки могут стоить тысячи или десятки тысяч долларов, что просто смехотворно, если речь идет о «правительственных хакерах» или серьезных киберпреступных группах.

Конечно, атака на всю сеть Tor полностью – это утопическая идея. Если говорить о DDoS, атакующим понадобится набрать мощность как минимум 512,73 Гбит/с, и это будет стоить примерно 7,2 миллиона долларов в месяц. Однако, по подсчетам исследователей, такие радикальные меры вовсе необязательны.

Вместо этого специалисты предложили атаковать мосты Tor — специальные входные узлы, списка IP-адресов которых нет в открытом доступе, и поэтому их нельзя легко заблокировать. Так, в Tor-браузере есть список предустановленных мостов, а также настройки можно найти на bridges.torproject.org. Мосты позволяют обходить цензуру в странах, где власти активно борются с использованием Tor.

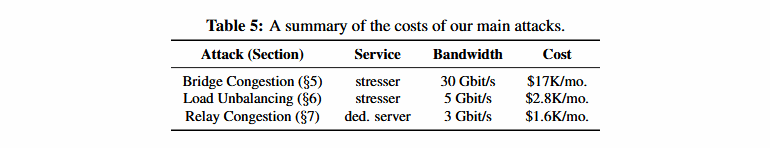

Исследователи пишут, что в настоящее время далеко не все мосты Tor находятся в рабочем состоянии (по их информации, работают лишь 12), и DDoS-атака на них обойдется лишь в 17 000 долларов в месяц. И даже если работать будут все 38 мостов, то атака на них будет стоить лишь 31 000 долларов в месяц.

Еще один возможный сценарий атаки – DDoS, направленный на TorFlow, систему балансировки нагрузки в сети Tor, которая распределяет трафик, чтобы предотвратить переполнение и замедление работы некоторых серверов.

По подсчетам аналитиков, продолжительная DDoS-атака на TorFlow, использующая общедоступные DDoS-сервисы, будет стоить всего 2 800 долларов в месяц. При этом в докладе сказано, что высокоточная симуляция показала, что подобная атака снизит среднюю скорость загрузки клиента на 80%.

Третий предложенный исследователями сценарий атак, это атаки на наиболее распространенный тип Tor-серверов — на конкретные Tor-узлы (relay). В данном случае предполагается применять не DDoS-атаки, а использовать проблемы самого Tor, то есть логические ошибки для замедления работы и времени загрузки контента. Подобные проблемы много лет используются злоумышленниками и конкурирующими хак-группами, и разработчики Tor по мере сил борются с такими багами.

Как подсчитали эксперты, атаки на конкретные .onion-ресурсы тоже стоят совсем недорого. Так, злоумышленник может увеличить среднее время загрузки трафика на конкретном сайте на 120% всего за 6300 долларов в месяц или на 47% всего за 1600 долларов в месяц.

«Как известно, государства спонсируют DoS-атаки, а простота применения и низкая стоимость наших атак позволяют предположить, что власти могут использовать их для подрыва работы Tor как в краткосрочной, так и в долгосрочной перспективе. Мы полагаем, что государства могут, например, выбрать DoS в качестве альтернативы фильтрации трафика, поскольку Tor постоянно продолжает улучшать свою способность обхода блокировок и цензуры», — пишут исследователи.

Хуже того, по мнению специалистов, предложенные ими векторы атак могут давать лучшие результаты по сравнению с sybil-атаками, смысл которых заключается в умышленной инфильтрации в сеть Tor сторонних нодов, которые (если их будет много) позволят атакующим собирать метаданные, снифать выходные ноды и даже деанонимизировать пользователей. То есть аналитики уверены, что нашли более дешевую и надежную стратегию деградации производительности сети Tor по сравнению с попытками деанонимизации трафика.