Специалисты компании «Доктор Веб»предупредили, что злоумышленники используют копии сайтов популярных сервисов для распространения банкера Bolik (Win32.Bolik.2). Один из таких ресурсов, обнаруженных специалистами, копирует известный VPN-сервис, а другие замаскированы под сайты корпоративных офисных программ.

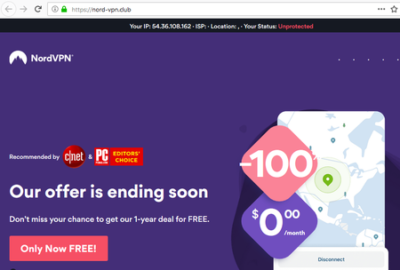

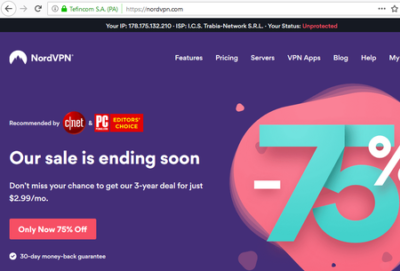

Эксперты компании обнаружили копию сайта популярного VPN-сервиса NordVPN по адресу nord-vpn[.]club. Как и на оригинальном ресурсе, пользователю предлагается скачать программу для использования VPN, но вместе с ней авторы подделки распространяют банкера. Внешне копия сайта практически не отличается от оригинала: у нее тот же дизайн, похожее доменное имя и действительный SSL-сертификат. На момент публикации отчета аналитиков, вредоносный сайт насчитывал тысячи посещений.

По информации «Доктор Веб», данная кампания ориентирована преимущественно на англоязычную аудиторию и была запущена в начале августа 2019 года. Кроме того, в конце июня текущего года та же группа хакеров создала копии сайтов офисных программ: invoicesoftware360[.]xyz (оригинал — invoicesoftware360[.]com) и clipoffice[.]xyz (оригинал – crystaloffice[.]com), где тоже распространялся троян Bolik, а также стилер Trojan.PWS.Stealer.26645. Полный список индикаторов компрометации доступен здесь.

Исследователи отмечают, что Win32.Bolik.2 представляет собой улучшенную версию трояна Win32.Bolik.1, обнаруженного в 2016 году. Малварь имеет свойства многокомпонентного полиморфного файлового вируса, и уже тогда исследователи называли Bolik наследником таких известных банковских троянов, как Zeus и Carberp. Так, с его помощью хакеры могут выполнять веб-инжекты, перехватывать трафик, нажатия клавиш и похищать информацию из систем «банк-клиент».

Ранее в 2019 году специалисты обнаруживали, что Win32.Bolik.2 распространяется через официальный сайт VSDC, популярной программы для обработки видео и звука. Как выяснилось, сайт был взломан, а ссылки на скачивание редактора злоумышленники подменили вредоносными.