Специалисты компании Alert Logic проанализировали более 5000 атак (совершенных в течение шести месяцев, с ноября 2018 года по апрель 2019 года) на 4000 своих компаний-клиентов малого и среднего бизнеса и перечислили в своем отчете основные слабые стороны компаний.

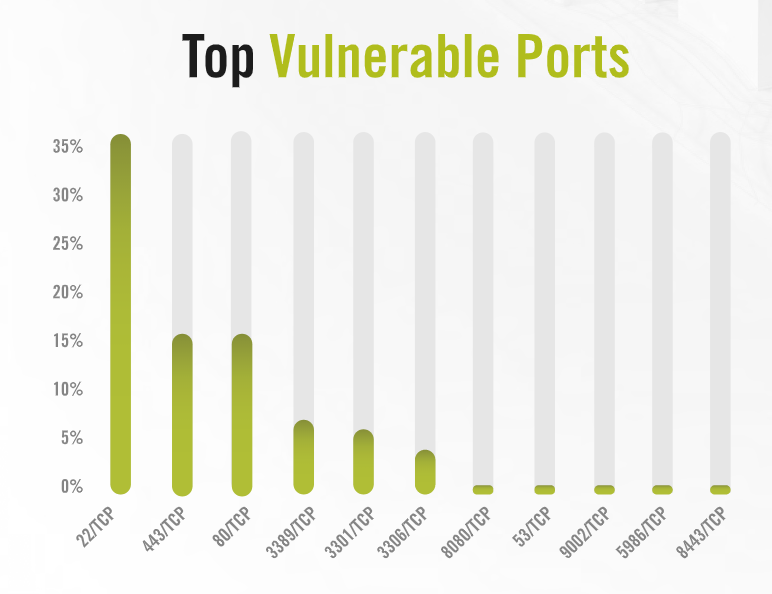

Так, оказалось, что наиболее используемыми портами для проведения атак являются 22, 80 и 443, которые соответствуют SSH (Secure Shell), HTTP (Hypertext Transfer Protocol) и HTTPS (Hypertext Transfer Protocol Secure). По данным аналитиков, 65% атак были связаны с этими портами, что вполне логично, ведь они должны быть открыты для общения.

На четвертом месте находится RDP, отвечающий за удаленную связь между компьютерами. В этом году RDP привлек к себе много внимание из-за множества исправлений для уязвимостей, ведущих к удаленному выполнению кода (CVE-2019-1181 , CVE-2019-1182 и CVE-2019-0708).

Также серьезный риск представляют FTP-порты 20 и 21. Активные серверы были выявлены на многих принтерах, камерах и источниках бесперебойного питания.

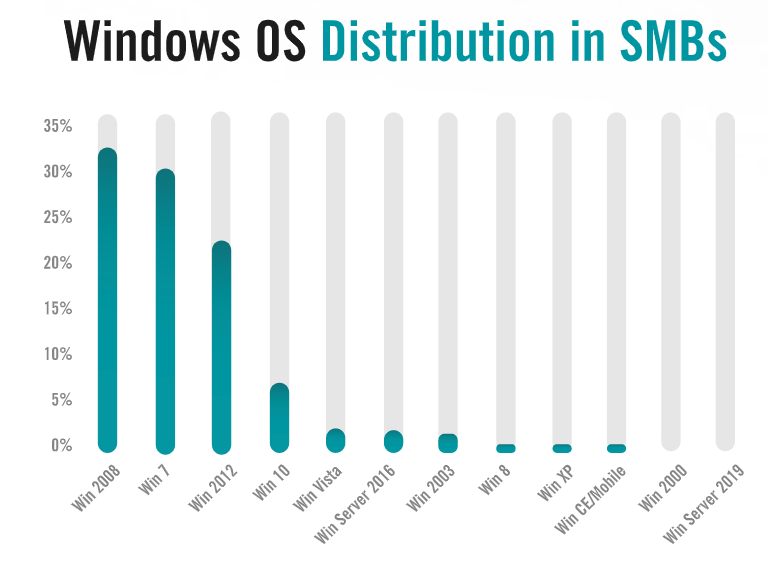

Кроме того, безопасность организаций часто подрывают к слабое шифрование и устаревшее ПО, на долю которых приходится соответственно 66% и 75% проблем, замеченных Alert Logic у своих клиентов. К примеру, более 66% хостов работали под управлением Windows 7, чья поддержка будет прекращена в январе 2020 года. Хуже того, Windows XP, финальная версия которой вышла в далеком 2008 году, а поддержка была прекращена в 2014 году, тоже используется во множестве компаний. Хотя странно пенять на Windows XP, если в сетях своих клиентов эксперты Alert Logic обнаружили даже системы Windows NT (выпущенные в 1993 году).

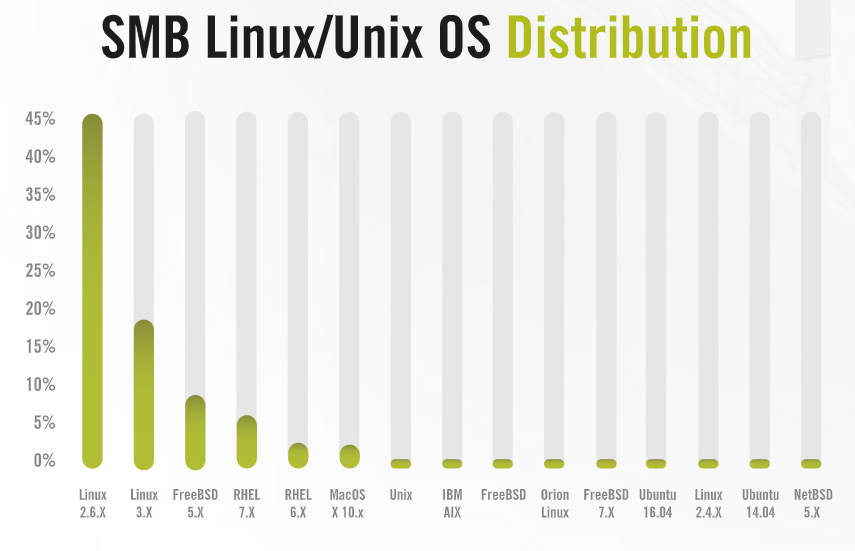

Почти половина всех изученных Linux-систем работала тоже с устаревшим ядром, а точнее они использовали версию 2.6, которая не поддерживается в течение последних трех лет и имеет более 65 известных уязвимостей.