Эксперты «Доктор Веб» обнаружили в Google Play вредоносные приложения, внутри которых скрывался троян-кликер, автоматически подписывавший пользователей на платные сервисы. Исследователи выявили несколько модификаций этой малвари, которые получили идентификаторы Android.Click.322.origin, Android.Click.323.origin и Android.Click.324.origin.

Чтобы скрыть истинное предназначение приложений, а также снизить вероятность обнаружения малвари, злоумышленники использовали несколько приемов. Во-первых, кликер был встроен в безобидные приложения — фотокамеры и сборники изображений, — которые действительно работали и выполняли заявленные функции.

Во-вторых, все вредоносные приложения были защищены коммерческим упаковщиком Jiagu, который усложняет детектирование проблемы антивирусами и затрудняет анализ кода. Таким образом у малвари повысились шансы избежать обнаружения встроенной защитой каталога Google Play.

В-третьих, авторы малвари пытались замаскировать трояна под известные рекламно-аналитические библиотеки: после добавления в программы-носители он встраивался в присутствовавшие в них SDK от Facebook и Adjust, скрываясь среди их компонентов.

Кроме того, кликер атаковал пользователей избирательно: он не выполнял никаких вредоносных действий, если потенциальная жертва не являлась жителем одной из интересующих злоумышленников стран.

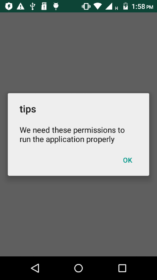

После установки и запуска кликер пытался получить доступ к уведомлениям операционной системы, показывая следующий запрос:

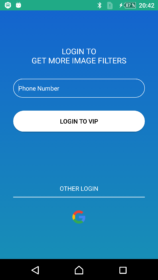

Если пользователь соглашался предоставить необходимые разрешения, троян получал возможность скрывать все уведомления о входящих SMS и перехватывать текст сообщений. Далее кликер передавал на управляющий сервер технические данные о зараженном устройстве и проверял серийный номер SIM-карты жертвы. Если та соответствует одной из целевых стран, малварь отправляла на сервер информацию о привязанном к ней номере телефона. При этом пользователям из определенных стран кликер демонстрировал фишинговое окно, где предлагалось самостоятельно ввести номер телефона или авторизоваться в учетной записи Google.

Если же SIM-карта жертвы не относилась странам, интересующим злоумышленников, троян не предпринимал никаких действий и прекращал вредоносную активность. Исследованные модификации малвари атаковали жителей следующих стран:

- Австрия

- Италия

- Франция

- Таиланд

- Малайзия

- Германия

- Катар

- Польша

- Греция

- Ирландия

После передачи информации о номере телефона пользователя, троян ожидает команд от управляющего сервера. Тот отправляет малвари задания, в которых содержатся адреса сайтов для загрузки и код в формате JavaScript. Этот код используется для управления кликером через интерфейс JavascriptInterface, показа всплывающих сообщений на устройстве, выполнения нажатий на веб-страницах и других действий.

Получив адрес сайта, троян открывает его в невидимом WebView, куда также загружается принятый ранее JavaScript с параметрами для кликов. После открытия сайта с сервисом премиум-услуг троян автоматически нажимает на необходимые ссылки и кнопки. Далее он получает проверочные коды из SMS и самостоятельно подтверждает подписку.

Несмотря на то, что у кликера нет функции работы с SMS и доступа к сообщениям, он обходит это ограничение. Так, троянский сервис следит за уведомлениями от приложения, которое по умолчанию назначено на работу с SMS-сообщениями. При поступлении сообщения сервис скрывает соответствующее системное уведомление. Затем он извлекает из него информацию о полученном SMS и передает ее троянскому широковещательному приемнику. В результате пользователь не видит никаких уведомлений о входящих SMS и не знает о происходящем. О подписке на услугу он узнает только тогда, когда с его счета начинают пропадать деньги, либо когда он заходит в меню сообщений и видит SMS, связанные с премиум-сервисом.

Специалисты «Доктор Веб» уже уведомили инженеров Google о происходящем, после чего все обнаруженные вредоносные приложения были удалены из Google Play.