Аналитики компаний Cybereason и SentinelOne обнаружили, что северокорейские хакеры из небезызвестной группировки Lazarus с недавних пор покупают доступ к зараженным системам у операторов TrickBot, а также используют новый модуль TrickBot, получивший название Anchor.

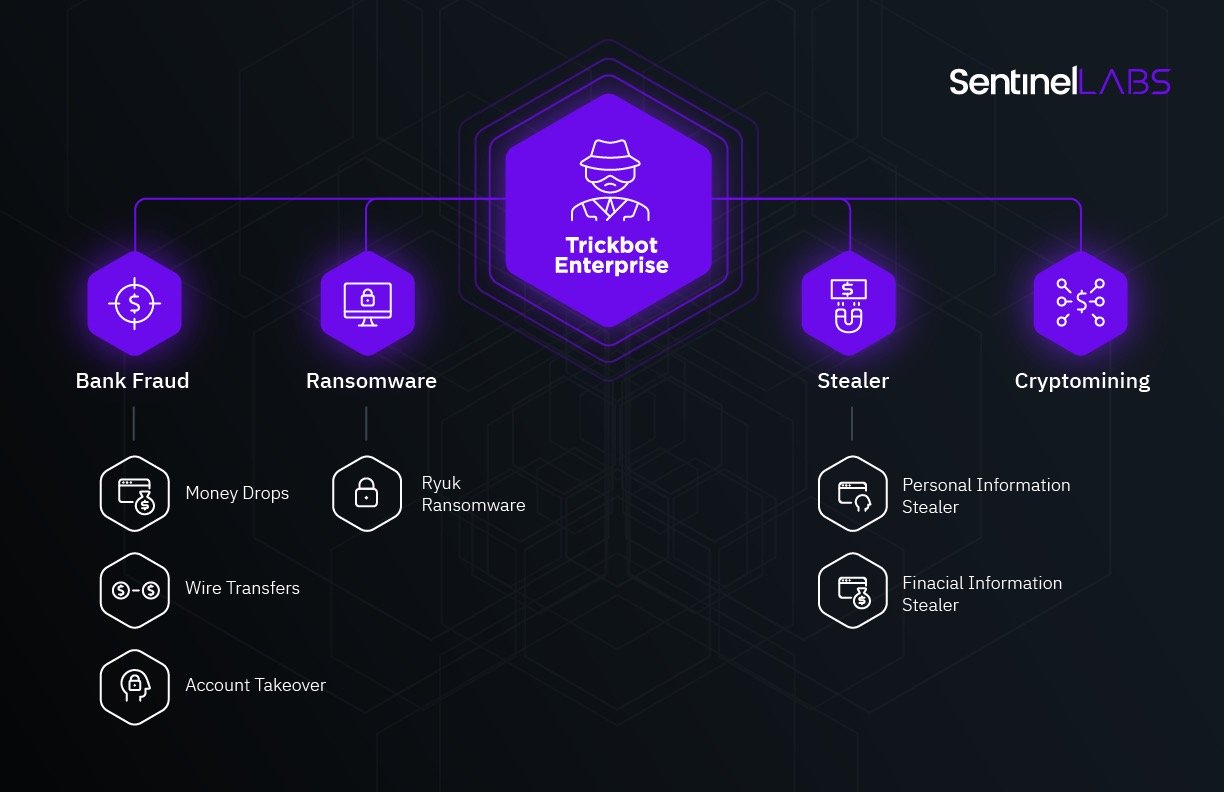

Напомню, что TrickBot входит в тройку наиболее крупных ботнетов, наряду с Emotet и Dridex. Это гигантская сеть машин, зараженных трояном TrickBot. И операторы TrickBot охотно продают доступ к зараженным системам другим преступникам, от вымогателей и спамеров, до серьезных, поддерживаемых государствами хак-групп. Арендаторы могут использовать TrickBot для установки собственной малвари или могут воспользоваться доступными модулями трояна, в зависимости от того, какие цели они преследуют.

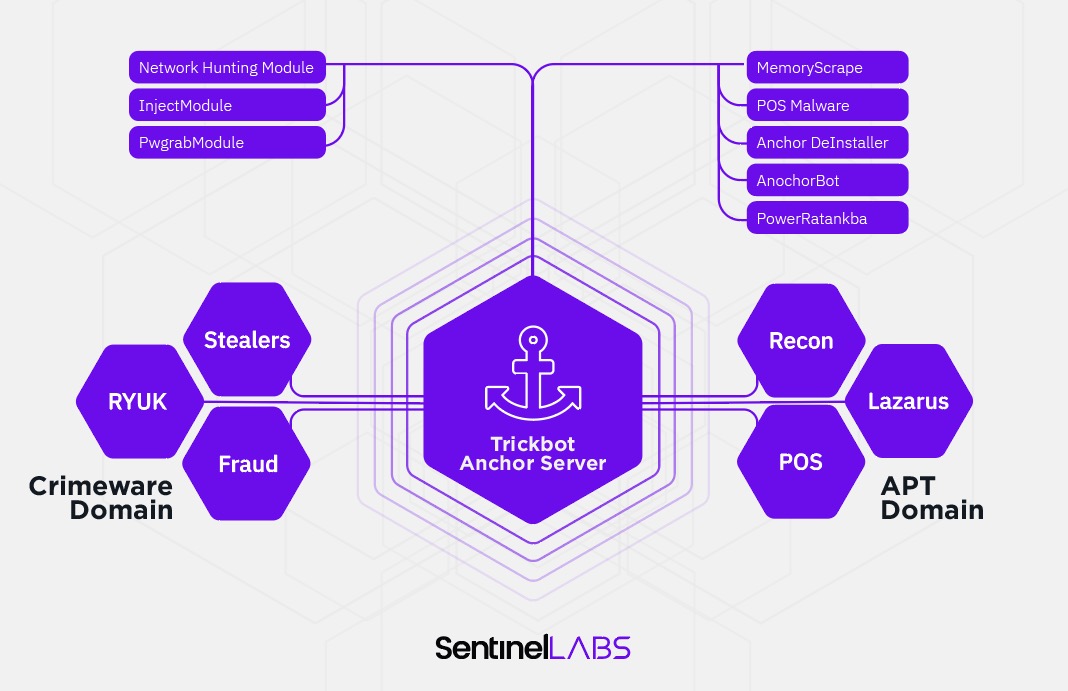

SentinelOne описывает Anchor как «набор инструментов», объединенных в новую разновидность малвари, а также как «универсальную инфраструктуру атак, разработанную для атак на корпоративные среды».

Как уже было сказано выше, по сути, Anchor является новым модулем TrickBot, который, по всей видимости, был создан для определенной ниши рынка: для хакеров, которым в первую очередь важна скрытность. Модуль предназначен для атак, нацеленных на крупные компании и другие важные цели, в ходе которых злоумышленникам необходимо оставаться незамеченными в течение нескольких недель или даже месяцев, пока они крадут данные и даже после завершения операции.

Anchor состоит из подмодулей с различными функциями, необходимыми для целевых атак. В их число входят подмодули для распространения внутри сетей компаний, установки бэкдоров, атак на Point-of-Sale системы, изучения RAM в поисках данных о картах, а также подмодули для очистки системы после заражения, помогающие скрыть следы злоумышленников.

И хотя на первый взгляд Anchor представляется инструментом, созданным для хакерских групп, заинтересованных в экономическом шпионаже, и операторов POS-малвари, он также нашел клиентов и среди «правительственных хакеров». Так, группа Lazarus, судя по всему, арендовала доступ к зараженной системе через ботнет TrickBot, а затем использовала Anchor для установки PowerRatankba, PowerShell-бэкдора, в сети неназванной скомпрометированной компании.

Эксперты SentinelOne не уточняют, чем Lazarus занималась в сети взломанной компании, но северокорейские хакеры обычно занимаются кибершпионажем и финансово мотивированными атаками.

Аналитики Cybereason, в свою очередь, сообщают о более предсказуемом применении Anchor: начиная с октября 2019 года модуль использовался в ряде направленных кампаний против финансового, производственного и розничного бизнеса. Сообщается, что волна атак была нацелена на кражу конфиденциальной информации из систем POS и других конфиденциальных данных в сетях жертв.