Специалисты компании ClearSky опубликовали отчет, посвященный взлому VPN-серверов, посредством которого хакеры стремятся добраться до крупных компаний. Так, в 2019 году ИБ-эксперты выявили ряд ошибок в различных продуктах Pulse Secure, Palo Alto Networks, Fortinet и Citrix, которые теперь и эксплуатируют злоумышленники.

По информации ClearSky, за подобными атаками в основном стоят иранские хакеры, чьими целями становятся компании из области ИТ, телекоммуникаций, нефтегазовой отрасли, авиации, а также правительственные учреждения и оборонные предприятия. Отчет гласит, что иранские APT обладают внушительными техническими возможностями и могут использовать свежие уязвимости уже вскоре после их обнаружения (порой через несколько часов после публичного раскрытия информации о проблеме).

В 2019 году иранские хак-группы быстро нашли применение уязвимостям, обнаруженным в Pulse Secure Connect VPN (CVE-2019-11510), Fortinet FortiOS VPN (CVE-2018-13379) и Palo Alto Networks Global Protect VPN (CVE-2019-1579). Атаки начались еще летом прошлого года, сразу после публикации данных о багах, и продолжились в 2020 году. Аналогичным образом злоумышленники оперативно взяли на вооружение и проблему CVE-2019-19781, обнаруженную в Citrix ADC VPN.

Целью таких атак является проникновение в корпоративные сети, а затем развитие атаки, боковое перемещение и установка бэкдоров для последующего использования и шпионажа. Также ClearSky не исключает, что хакеры могут использовать доступ к взломанным системам для реализации атак на цепочки поставок, массового применения вайперов и так далее.

В ходе второго этапа атаки (бокового перемещения) хакеры используют самые разные инструменты и методы, что, по словам исследователей, свидетельствует о том, насколько эволюционировали иранские APT за последние годы. Например, они пользовались известной техникой для получения прав администратора в Windows (с помощью Sticky Keys), применяли такие опенсорсные инструменты, как JuicyPotato и Invoke the Hash, а также легитимное ПО для администраторов: Putty, Plink, Ngrok, Serveo, FRP и так далее.

Если же злоумышленники не находили готовых инструментов для своих нужд, они создавали их сами. Специалисты ClearSky обнаружили несколько таких примеров:

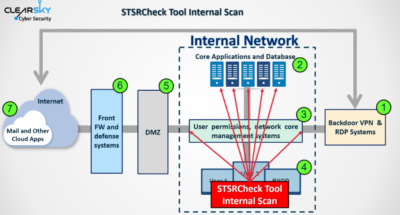

- STSRCheck: БД и инструмент для маппинга открытых портов;

- POWSSHNET: малварь для туннелирования RDP-over-SSH;

- Кастомные VBScripts: скрипты для загрузки файлов TXT с управляющего сервера и объединения этих файлов в портативный исполняемый файл;

- Socket-based бэкдор поверх cs.exe: EXE-файл, используемый для открытия socket-based соединения с жестко закодированным IP-адресом;

- Port.exe: инструмент для сканирования предопределенных портов для конкретного IP-адреса.

Более того, исследователи убеждены в том, что иранские группировки сотрудничают друг с другом и действуют как единое целое, чего ранее не наблюдалось. В частности атаки на VPN-серверы по всему миру, по-видимому, осуществляются по меньшей мере тремя иранскими хак-группами: APT33 (Elfin, Shamoon), APT34 (Oilrig) и APT39 (Chafer).