Эксперты компании Malwarebytes предлагают новый способ удаления трояна xHelper, не подразумевающий полную перепрошивку устройства. Но сначала вспомним, о чем вообще идет речь и почему от xHelper столько проблем.

Впервые xHelper был замечен специалистами весной 2019 года, и первый подробный отчет о проблеме появился в августе, когда эксперты Malwarebytes сообщили, что малварь заразила уже 35 000 устройств.

Осенью 2019 года появился новый обзор вредоноса, опубликованный специалистами Symantec, которые утверждали, что количество инфицированных устройств уже перевалило за 45 000, и в среднем xHelper заражает 131 новую жертву в день (около 2400 новых жертв в месяц), большинство из которых были обнаружены в Индии, США и России.

Основным источником заражений являются редиректы и подозрительные сайты, которые переадресуют пользователей на страницы с приложениями для Android. Такие сайты подробно инструктируют пользователя, как загрузить приложения не из Google Play, а скрытый в приложениях код в итоге приводит к загрузке xHelper.

Самая интересная особенность xHelper состоит в том, что он работает не так, как большинство Android-малвари. После того, как троян получает доступ к устройству через первоначальное приложение, xHelper устанавливает себя как отдельную автономную службу. В итоге удаление исходного приложения не приводит к удалению xHelper, и малварь продолжает показывать жертве рекламные окна и уведомления.

Хуже того, даже если жертва найдет службу xHelper в настройках ОС, ее удаление тоже не поможет делу, так как троян переустанавливается каждый раз, даже если пользователь сбросит устройство к заводским настройкам. В некоторых случаях пользователи жаловались, что даже удаление службы xHelper и отключение возможности установки приложений из неизвестных источников не помогает: устройство оказывалось повторно заражено буквально через несколько минут после очистки, и опция «install apps from unknown sources» оказывалась вновь активна.

По сути, для удаления xHelper не хватало даже сброса устройства к заводским настройкам, и единственным доступным пострадавшим вариантом оставалась полная перепрошивка зараженного девайса (что возможно далеко не всегда).

В 2019 году эксперты Malwarebytes и Symantec так и не смогли понять, каким образом xHelper «выживает» после описанных действий. Вмешательство трояна в работу системных приложений и служб обнаружено не было, а в Symantec считали, что xHelper вряд ли предустановлен на устройствах «из коробки», хотя малварь действительно чаще появляется на устройствах конкретных брендов.

Все прошедшие месяцы исследователи Malwarebytes продолжали изучать угрозу и теперь опубликовали новый отчет. К сожалению, специалисты Malwarebytes до сих пор не выяснили, как именно малварь переустанавливает себя на зараженных устройствах. Зато удалось обнаружить новый способ удаления малвари, который не подразумевает перепрошивки.

Исследователи рассказывают, что xHelper, по-видимому, каким-то образом эксплуатирует процесс внутри Google Play Store для инициации переустановки, а сброс к заводским настройкам малварь переживает при помощи специальных каталогов, которые создает на устройстве и где скрывает свой APK. Дело в том, что в отличие от приложений, каталоги и файлы сохраняются на устройстве даже после сброса к заводским настройкам. И после сброса Google Play Store выполняет какую-то пока неопределенную операцию (предположительно, это некое сканирование), после чего xHelper переустанавливается и вновь появляясь в системе.

Теперь специалисты предлагают следующую схему для удаления xHelper с зараженных устройств.

- Установить любой файловый менеджер из Google Play, в котором есть возможность поиска файлов и каталогов.

- Временно отключить Google Play, чтобы предотвратить повторное заражение (Настройки-> Приложения -> Google Play Store и нажать «Отключить»).

- Установить и запустить приложение Malwarebytes для Android, чтобы определить имя приложения, под видом которого скрывается xHelper. Искать и удалять следует приложения, в чьих названиях содержатся слова fireway, xhelper и Settings (только если приложений Settings два).

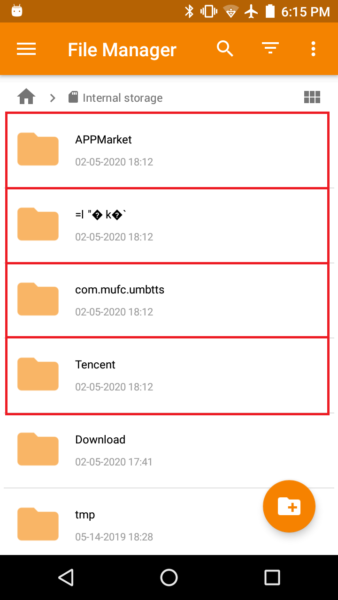

- Открыть файловый менеджер и поискать что угодно, начинающееся с com.mufc. Если что-то найдено, следует записать дату и время последнего изменения.

- Удалить все, что начинается с com.mufc и любые каталоги с тем же временем создания (кроме основных каталогов, таких как Download).

- Снова включить Google Play.