Во многих алфавитах мира есть символы, которые выглядят в точности так же, как их латинский аналог (список можно увидеть здесь). Эту особенность давным-давно эксплуатируют злоумышленники для реализации так называемых омографических атак. Атакующие используют нелатинские символы, которые выглядят как буквы латинского алфавита, чтобы регистрировать домены, максимально похожие на их легитимные аналоги. К примеру, на клик по ссылке на pаypal.com приведет жертву на сайт xn--pypal-4ve.com, а домен coịnbạse.com на самом деле окажется xn--conbse-zc8b7m.com.

Еще в 2017-2018 годах индустрия серьезно озаботилась защитой от подобных атак. Так, браузеры стали отображать такие URL очевидным для пользователя образом, а регистраторы запретили регистрацию таких доменов. Но недавно специалисты компании Soluble обнаружили, что ошибка со стороны компании Verisign позволял регистрировать домены с использованием омоглифов — графически одинаковых или похожих друг на друга символов, имеющих разное значение.

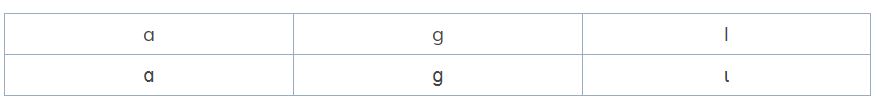

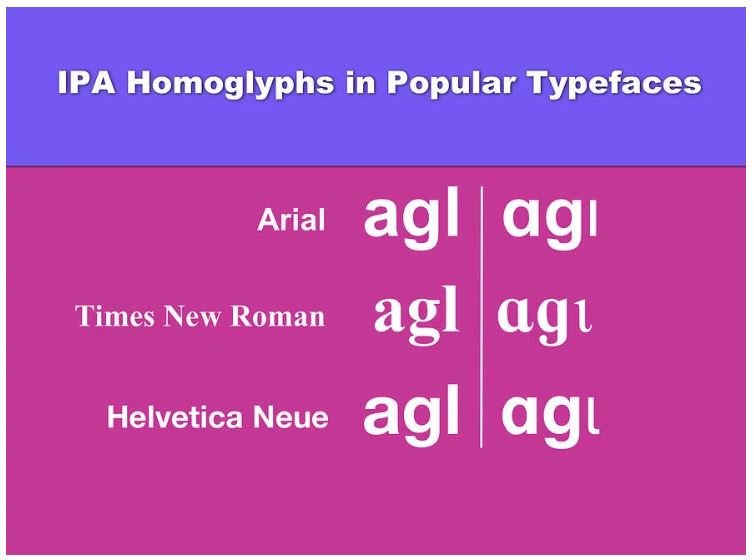

Как оказалось, защита Verisign и других компаний (Google, Amazon, Wasabi, DigitalOcean) не распространялась на Unicode Latin IPA, то есть определенные символы можно было использовать для создания мошеннических URL-адресов. Исследователи обнаружили, что в период с 2017 года по настоящее время мошенники зарегистрировали и сгенерировали сертификаты HTTPS для 15 из 300 найденных доменов, используя данную технику. Кроме того, был обнаружен один домен, на котором размещена неофициальная и предположительно вредоносная библиотека jQuery.

К настоящему времени требуемые изменения в свою работу внесли Amazon и Verisign, но эксперты подчеркивают, что многие компании по-прежнему уязвимы перед такими проблемами, а тестирование в их отношении не проводилось.