Специалисты White Ops обнаружили масштабную мошенническую операцию: на протяжении нескольких месяцев хакерская группа имитировала активность умных телевизоров, чтобы обмануть рекламодателей и получить прибыль от рекламы.

Исследователи назвали эту операцию и стоящую за ней группировку ICEBUCKET. По их мнению, это наиболее масштабный случай подмены SSAI (Server-Side Ad Insertion) на сегодняшний день.

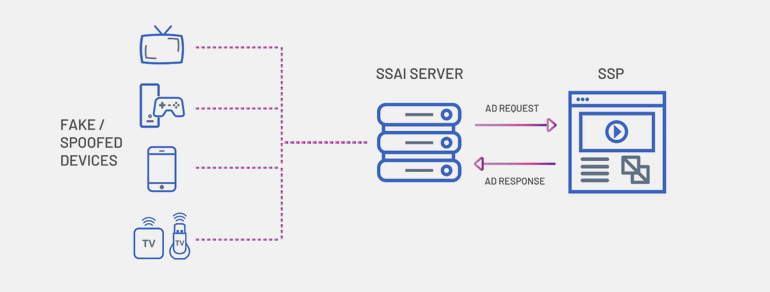

Интернет-рекламодатели используют серверы SSAI в качестве посредников между своими рекламными платформами и конечными пользователями. По сути, серверы SSAI отправляют рекламу приложениям, работающим на устройствах людей. Такими устройствами могут быть компьютеры, смартфоны, планшеты, умные телевизоры, стриминговые девайсы и так далее. Серверы SSAI являются весьма популярным решением, так как они не тормозят код приложения и позволяют рекламодателям в режиме реального времени контролировать объявления, отображаемые на пользовательских устройствах.

Однако группировка ICEBUCKET обнаружила недостатки в механизме коммуникации SSAI-серверов. В итоге в течение последних месяцев мошенники использовали уязвимость для подключения к серверам SSAI и запрашивали объявления для показа на несуществующих устройствах.

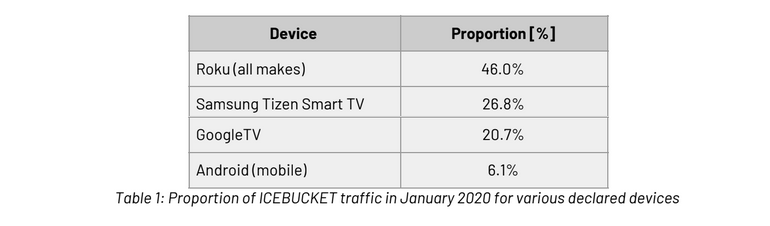

В силу того, что цена за тысячу показов объявлений на умных телевизорах и других телевизионных connected-девайсах выше, чем в других случаях, группировка сосредоточила усилия на имитации именно этих типов устройств. Так, ICEBUCKET в первую очередь имитирует устройства CTV (Connected TV), такие как стриминговые девайсы Roku, умные телевизоры Samsung Tizen, ныне несуществующий GoogleTV и потоковые устройства на базе Android.

В общей сложности мошенники подделывали более 1000 различных типов устройств (user-agents), используя для этого свыше 2 000 000 IP-адресов, расположенных в более чем 30 странах мира. По словам исследователей, большая часть такого трафика приходилась на фейковые умные телевизоры, расположенные в США.

На пике своей активности в январе 2020 года группировка ICEBUCKET ежедневно генерировала около 1,9 миллиарда рекламных запросов на серверы SSAI. Операция была настолько масштабной, что в январе текущего года почти 2/3 рекламного трафика CTV SSAI приходилось на несуществующие устройства, созданные мошенниками.

Эксперты пишут, что ICEBUCKET использовала более 300 идентификаторов приложений для запроса рекламного трафика от имени несуществующих устройств. Такие ID — это приложения и финансовые механизмы, с помощью которых группа получала доходы от рекламы. К сожалению, специалисты White Ops еще продолжают свое расследование и пока не могут определить, оперировала ли группа всеми 300 ID приложений самостоятельно, или же хакеры использовали только малую их часть, а остальной фальшивый рекламный трафик направляли в другие приложения, чтобы замести следы.

Также существует возможность, что ICEBUCKET работает по схеме Fraud-as-a-Service («Мошенничество-как-услуга»), то есть позволяет разработчикам приложений заказывать поддельные рекламные объявления для своих приложений и зарабатывает на этом.

«На данный момент мы не можем прийти к окончательному заключению в отношении двух этих возможностей. Существует вероятность того, что оба эти варианта используются [хакерами] в зависимости от конкретной разновидности рассматриваемого трафика», — пишут аналитики White Ops.

Специалисты предупреждают, что в будущем количество кампаний, подобных ICEBUCKET, будет расти. Дело в том, что механизм SSAI широко используется в отрасли, а учитывая высокие ставки CPM, выплачиваемые за показ рекламы пользователям умных телевизоров, скорее всего, у группировки скоро появятся подражатели.