Сводная группа специалистов из израильского Университета имени Бен-Гуриона и Института имени Вейцмана представила доклад о технике атак Lamphone, которая позволяет восстанавливать разговоры и аудио путем наблюдения за вибрациями в лампочках. Подробнее о Lamphone исследователи расскажут на конференции Black Hat USA 2020 в августе текущего года.

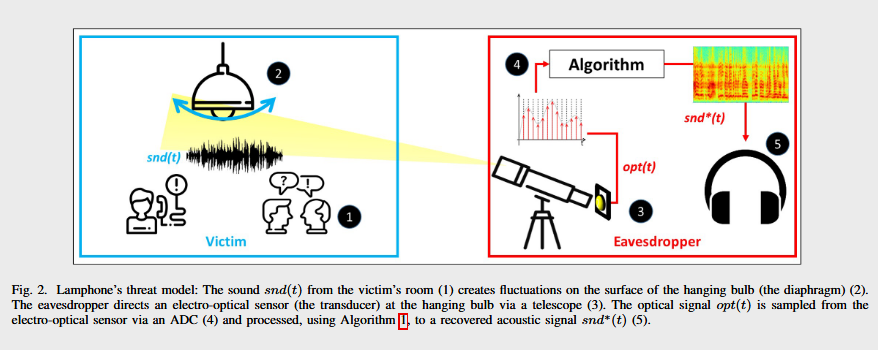

Техника, которую эксперты назвали Lamphone, основана на том, что объекты вибрируют, когда о них ударяется звуковая волна. Когда такое происходит с лампочкой, вибрации создают небольшие вспышки в ровном потоке света. По заверениям исследователей, если использовать достаточно мощные датчики, эти изменения в освещенности можно обнаружить, а затем реконструировать звуковые волны, которые потревожили поверхность лампочки.

Разумеется, у Lamphone есть свои преимущества и недостатки. Так, наиболее очевидным недостатком этой методики является тот факт, что для реализации атаки злоумышленнику нужно находиться в прямой видимости от атакуемой лампочки. Также очевидно, что лампы, закрытые декоративными абажурами или другими конструкциями, защищены от Lamphone, и также не получится подслушать разговор в помещениях без окон.

Еще одним недостатком является то, что атака подходит далеко не для всех типов лампочек, и результаты могут отличаться, в зависимости от производителя, модели и технических характеристик лампочки (наружная толщина стекла, световое излучение и так далее).

Исследователи рассказывают, что злоумышленник может использовать для атаки такие инструменты, как телескоп и электрооптический сенсор, то есть есть возможность заметить изменения освещенности на больших расстояниях, и вовсе необязательно находиться близко к цели. Так, в ходе проведенных специалистами экспериментов, были успешно восстановлены разговоры, происходившие в другом здании, на расстоянии 25 метров.

Во время экспериментов исследовательской группе удалось восстановить как человеческую речь, так и различные шумы, например, звучащую в помещении музыку. Демонстрацию можно увидеть в ролике ниже, но стоит отметить, что разговоры должны быть достаточно громкими, чтобы создавать вибрации, а динамики должны располагаться достаточно близко к лампочке.

Lamphone — не уникальная и не первая подобная атака. Ранее эксперты изучали похожие методы шпионажа, к примеру, Gyrophone (восстановление речи используя показания гироскопа) и Visual Microphone (использование видеозаписей для восстановления пассивного звука).

Однако эксперты пишут, что у Lamphone есть преимущество перед этими атаками, так как их метод полностью пассивен и не требует заражения устройства жертвы вредоносным ПО (в отличие от Gyrophone), а также он работает в режиме реального времени и не требует доступа к огромным вычислительным ресурсам для обработки записанных данных (в отличие от Visual Microphone). В сущности, для обработки данных, полученных с помощью Lamphone, нужен лишь обычный ноутбук, который позволит использовать атаку для отслеживания разговоров в режиме реального времени.