Эксперты Check Point раскрыли сложную фишинговую кампанию, нацеленную на сбор корпоративных данных и компрометацию учетных записей Microsoft Office 365. Чтобы избежать обнаружения, злоумышленники использовали серверы известных организаций — Оксфордского университета, компаний Adobe и Samsung. 43% этих атак были направлены на европейские компании, а остальные были замечены в Азии и на Ближнем Востоке

Исследователи отмечают, что за последние годы использование Office 365 в корпоративном секторе значительно возросло. Популярность продуктов привлекла к этому факту внимание киберпреступников, которые стали запускать фишинговые кампании для атак на эту платформу.

Так, в обнаруженной кампании злоумышленники скомпрометировали почтовый сервер Оксфордского университета и рассылали оттуда спам. В таких письмах содержались ссылки, которые перенаправляли жертв на сервер Adobe, который ранее использовался компанией Samsung. Это позволяло хакерам создать видимость легитимного домена Samsung и усыпать бдительность жертв и защитных механизмов. В итоге жертвы перенаправлялись на фейковую страницу ввода учетных данных для входа в Office 365.

По сути, хакеры злоупотребили механизмом open redirect’ов Adobe Campaign и использовали домен Samsung для перенаправления жертв на фишинговый сайт Office 365. Они воспользовались тем обстоятельством, что домен такой авторитетной компании, как Samsung, не вызовет подозрений и не будет блокироваться защитными решениями.

По сути, ссылки перенаправляли жертв на сервер Adobe, ранее использовавшийся компанией Samsung во время маркетинговой кампании Samsung Cyber Monday 2018 года. Другими словами, ссылка, встроенная в исходное фишинговое письмо, относилась к домену Samsung, откуда жертвы перенаправлялись на сайт, подконтрольный хакерам.

Все началось с того, что в начале апреля 2020 года исследователи Check Point изучили электронные письма с темой «Голосовая почта Office 365», полученные жертвами. Эти письма сообщали, что для прослушивания некоего сообщения пользователю нужно перейти по ссылке.

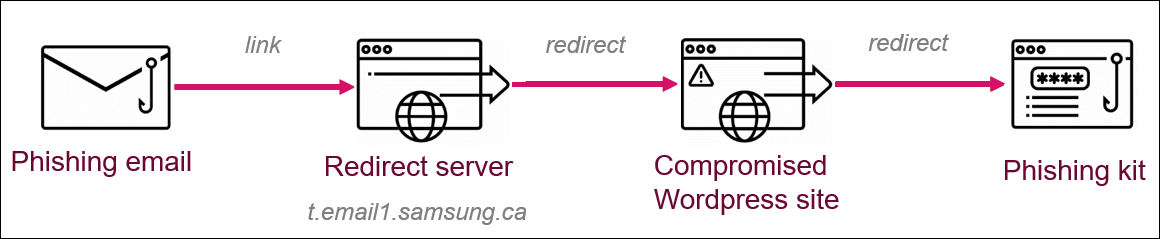

Если жертва нажимала на ссылку, ее перенаправляли на фишинговую страницу, маскирующуюся под страницу входа в Office 365. Фактически это перенаправление состояло из двух этапов: первый этап использовал существующую схему перенаправления на легитимном домене (например, samsung[.]ca), а второй этап перенаправил пользователя на скомпрометированный сайт WordPress.

Фишинговые наборы, используемые на втором этапе атаки, размещались на нескольких взломанных сайтах на базе WordPress. При этом хакеры проверяли, пришли ли посетители на взломанный сайт через фишинговое письмо, а если нет, то останавливали атаку и пропускали пользователей на реальный сайт вместо фишинговой страницы.

Упомянутые вредоносные письма приходили с нескольких адресов, которые относились к реальным поддоменам разных отделов Оксфордского университета. Заголовки указывали на то, что хакеры нашли способ использовать один из оксфордских SMTP-серверов в своих целях.

Финальная страница, на которой размещался фишинг-кит и которая использовалась для сбора и хищения учетных данных от Office 365, была полностью обфусцирована, а для каждой жертвы создавались отдельные виртуальные каталоги и всем назначались уникальные URL-адреса.

«Использование настоящих SMTP-серверов Оксфорда позволило злоумышленникам пройти проверку репутации домена отправителя. Кроме того, не было необходимости рисковать реальными учетными записями электронной почты для отправки фишинговых писем, ведь злоумышленники могли генерировать столько адресов электронной почты, сколько хотели», — пишут исследователи.

Кроме того, в этой кампании злоумышленники постоянно меняли и совершенствовали методы перенаправления и параметры URL-адресов в фишинговых ссылках, чтобы сделать их независимыми от конкретного домена и серверов Adobe Campaign, и избежать обнаружения. Эксперты отмечают, что инженеры Adobe уже приняли соответствующие меры для предотвращения подобных атак через свои серверы.