Аналитики Microsoft обнаружили хакерскую кампанию, в ходе которой пользователей просят решить CAPTCHA перед тем, как они получат доступ к вредоносному контенту — документу Excel. Данный файл содержит макросы, которые устанавливают на машину жертвы троян GraceWire, ворующий конфиденциальную информацию (например, пароли).

Ответственность за эту кампанию исследователи возлагают на хак-группу Chimborazo, за которой специалисты наблюдают с января текущего года.

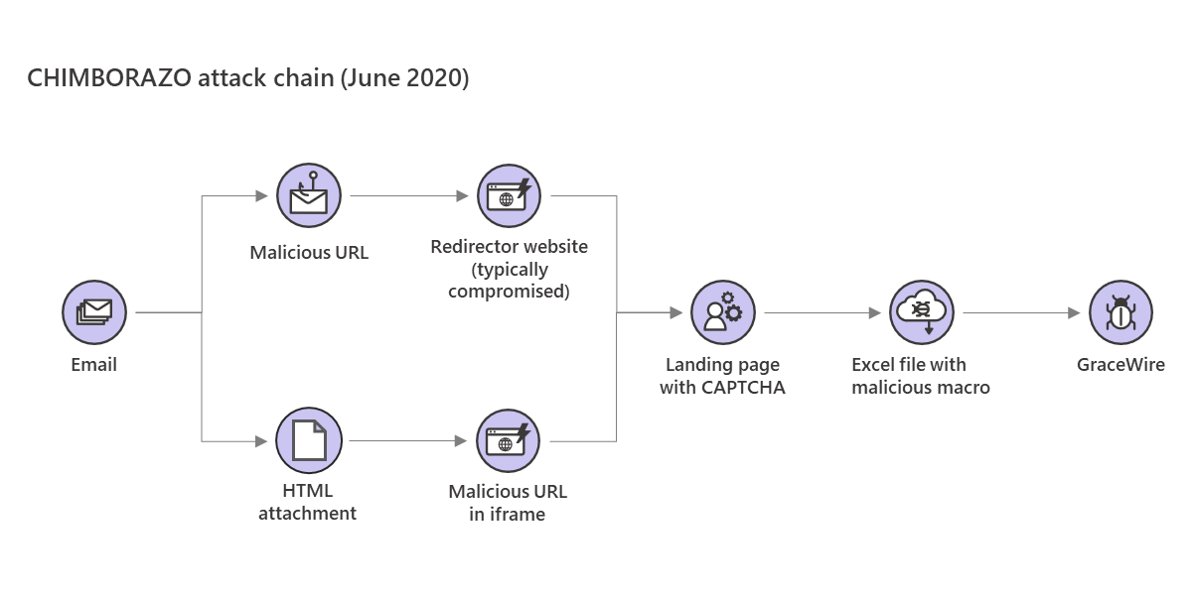

Данная кампания получила имя Chimborazo Dudear. Изначально хакеры действовали по классической схеме и прикладывали вредоносные документы Excel к фишинговым письмам. Затем перешли на встроенные в сообщения ссылки. А в последние недели группа начала рассылать фишинговые письма, содержащие ссылки на сайты-перенаправители (обычно это легитимные ресурсы, которые были взломаны), а порой к письмам прикрепляется HTML-вложение, содержащее вредоносный iframe.

Кликнув по такой ссылке или открыв вложение, жертва в любом случае попадет на сайт с загрузкой вредоносного файла. Однако прежде чем получить доступ к самому файлу, пользователь будет вынужден решить CAPTCHA. Таким образом злоумышленники постарались затруднить работу автоматических защитных механизмов, которые должны обнаруживать и блокировать подобные атаки. Обычно такой анализ выполняется с помощью ботов, которые загружают образцы малвари, запускают их и анализируют на виртуальных машинах. CAPTCHA же гарантирует, что образчик малвари загрузит живой человек.

В январе текущего года специалисты Security Intelligence уже писали об атаках группировки Chimborazo. Тогда исследователи рассказывали, что хак-группа использует отслеживание IP-адресов для идентификации компьютеров, с которых загрузили вредоносный файл Excel. Предположительно, это тоже делалось для того, чтобы избежать автоматического обнаружения.

Эксперт Malwarebytes Жером Сегура (Jérôme Segura) пишет, что использование CAPTCHA хакерами – это редкий, но не беспрецедентный случай. К примеру, он ссылается на твит другого ИБ-специалиста, датированный концом декабря 2019 года. Тогда тоже была обнаружена фальшивая CAPTCHA, которую злоумышленники успешно использовали для усложнения работы автоматического анализа.

CAPTCHA, обнаруженная Microsoft, тоже может быть поддельной. Как видно на картинке выше, сайт злоумышленников утверждает, что использует reCAPTCHA, но ниже заявлено, что защиту от DDoS-атак обеспечивает Cloudflare. Это два отдельных сервиса, хотя вполне возможно, что хакеры использовали оба по отдельности.