Специалисты ESET обнаружили шпионскую программу Evilnum, нацеленную на финтех-компании и их клиентов, и рассказали об активности одноименной хакерской группы, существующей в 2018 года.

По данным исследователей, наибольшее количество атак Evilnum сосредоточено на территории стран ЕС и Соединенного Королевства, несколько атак также зафиксированы в Канаде и Австралии.

Малварь Evilnum ориентирована на хищение всевозможных конфиденциальных данных. Как и многие другие хакеры, специализирующиеся на финансовых целях, данная группа стремится проникнуть в корпоративные сети, получить доступ к учетным данным и похитить ценную финансовую информацию, которая затем может использоваться для мошеннических покупок или продается оптом другим преступникам. Так, Evilnum интересуют:

- информация о банковских картах клиентов и документы, удостоверяющие личность;

- электронные таблицы и документы со списками клиентов, сведениями об инвестициях и торговых операциях;

- внутренние презентаций компаний;

- лицензии на программное обеспечение и учетные данные для торгового ПО/торговых платформ;

- учетные данные электронной почты.

Также операторы Evilnum могут собирать информацию, связанную с ИТ-инфраструктурой компании-жертвы, например, конфигурации VPN.

Интересно, что, по данным ESET, за разработкой малвари для группы Evilnum стоят хакеры из группы Golden Chickens, работающие по схеме малварь-как-услуга (malware-as-a-service). Эти же люди являются поставщиками вредоносных программ для таких известных хак-групп, как FIN6 и Cobalt.

Их инструменты включают в себя компоненты ActiveX (файлы OCX), содержащие TerraLoader, и дропер для других вредоносных программ, доступных клиентам Golden Chickens (например, бэкдор More_eggs и сложная RAT-малварь).

«Мы полагаем, что FIN6, Cobalt и Evilnum — это не одно и то же, несмотря на все совпадения в их наборах инструментов. Просто так случилось, что у этих группировок один и тот же поставщик MaaS», — пишут специалисты и отмечают, что пока группировку Evilnum вряд ли можно связать с другими известным APT.

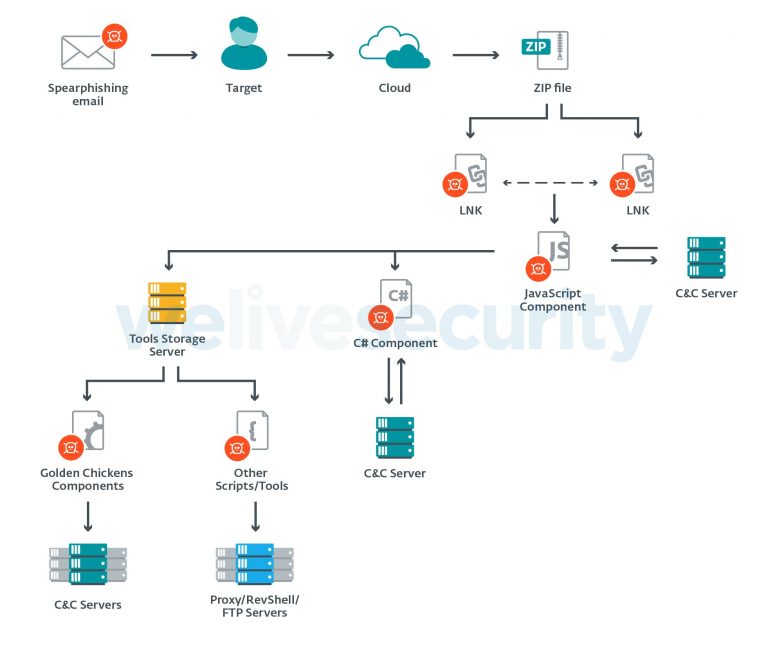

Как правило атака Evilnum включает следующие этапы: пользователь получает фишинговое письмо со ссылкой на Google Drive, по которой можно скачать ZIP-файл. В этом архиве хранятся несколько LNK-файлов (ярлыков), которые извлекают и запускают вредоносный компонент JavaScript при отображении документа-приманки.

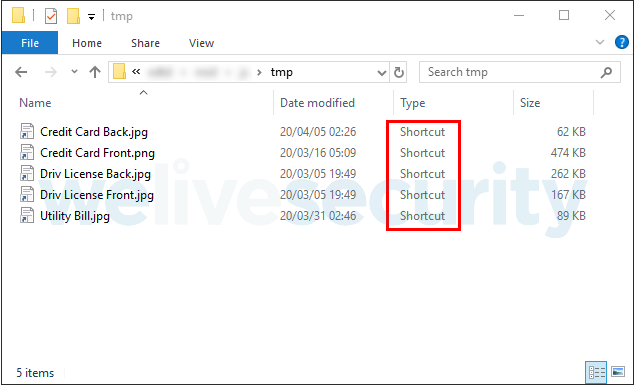

Файлы-приманки, в свою очередь, маскируются под весьма интересные вещи, а сами письма якобы написаны представителями технической поддержки и менеджерами по работе с клиентами. Как правило, файлы представляют собой различную KYC-информацию (Know Your Customer): фотографии банковских карт, документов, удостоверяющих личность, или счетов с подтверждением адреса, так как многие финансовые учреждения требуют от своих клиентов предоставить подобные данные.

По сути, если жертва открывает вредоносный документ, запускаются вредоносные программы Evilnum, инструменты написанные на Python и компоненты, созданные Golden Chickens. К примеру, упомянутый компонент JavaScript способен развернуть дополнительную малварь в системе жертвы. К тому же каждый из компонентов имеет собственный управляющий сервер и может действовать независимо.

Основная полезная нагрузка Evilnum направлена на сбор различной, уже упомянутой выше конфиденциальной информации, включая кражу и отправку на управляющий сервер паролей, сохраненных в Google Chrome, куки из Google Chrome, а также сохранение скриншотов.