С начала пандемии эксперты Group-IB фиксируют резкий подъем мошенничества с использованием переводов card-to-card: в период с апреля по июнь 2020 года количество таких транзакций возросло более чем в шесть раз.

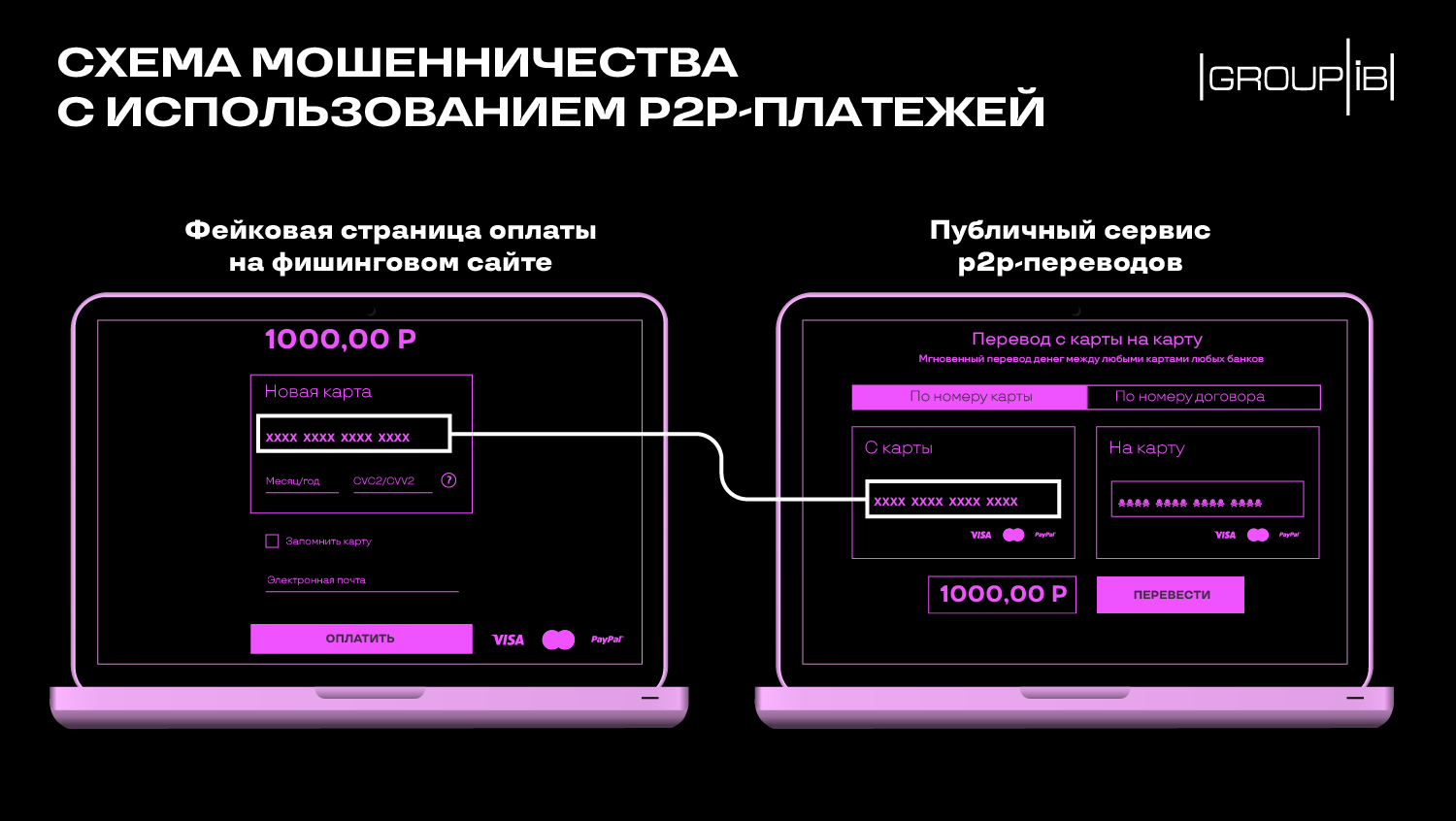

Мошенники заманивают пользователей на фишинговые сайты, на которых жертвы вводят свои платежные данные на фейковых страницах оплаты, думая, что совершают покупку. Эти данные используются злоумышленниками для обращения к публичным P2P-сервисам банков для переводов на свои счета. Средний чек одного перевода составляет более 7 000 рублей.

Сразу несколько крупных российских банков, представительств международных банков и платежных сервисов получили жалобы на мошенников, которые похищали средства с банковских карт клиентов, используя поддельные страницы оплаты на сайтах онлайн-магазинов. Так, по данным Group-IB, на текущий момент один банк в среднем фиксирует 400-600 попыток такого способа мошенничества в месяц.

Исследователи выявили мошенническую схему, при помощи которой злоумышленники обходили существующие меры защиты онлайн-платежей, а именно — дополнительный шаг аутентификации в виде кода из SMS-сообщения, высылаемого на привязанный к карте номер телефона (процедуру авторизации 3D Secure, 3DS).

Обычно сценарий использования 3D Secure выглядит следующим образом: пользователь вводит реквизиты своей платежной карты на странице оплаты онлайн-магазина. С этой станицы производится запрос к сервису банка-эквайера (Merchant Plug-In, MPI), который обслуживает этот магазин. В ответ страница получает закодированные данные о платеже и его получателе (PaReq). Они содержат информацию о мерчанте, которая затем отображается на странице 3DS, и адрес 3DS-страницы банка-эмитента, выпустившего карту пользователя. В ответе также содержится URL-адрес страницы, на которую пользователь вернется после подтверждения платежа одноразовым кодом из SMS.

Проблема в том, что технология 3DS версии 1.0, которая сегодня используется повсеместно, хоть и защищает платежи от «внешнего» мошенника и пресекает попытки воспользоваться данными украденных карт, не предусматривает защиту от мошенничества со стороны онлайн-магазинов.

Инциденты, изученные исследователями, демонстрируют, что злоумышленники создавали фишинговые ресурсы, например, онлайн-магазины с поддельными страницами приема платежей. Особой любовью у мошенников, например, пользовались востребованные во время пандемии товары — маски, перчатки и санитайзеры — в поисках «дефицита» жертвы сами шли в руки преступников.

В данной схеме данные, веденные покупателем на поддельной странице оплаты, использовались в режиме реального времени для обращения к публичным P2P-сервисам банков. Так, вводя код подтверждения на странице 3DS, пользователь подтверждал не покупку в онлайн-магазине, а перевод на счет злоумышленника. Для сокрытия следов использования сторонних P2P-сервисов от пользователя, преступники подменяли URL-адрес возврата результата авторизации и данные о мерчанте в PaReq — получателе платежа, чтобы на странице 3DS для ввода SMS-кода отображалась не вызывающая у жертвы подозрений информация, например, «Oplata».

Для предотвращения подобных атак Group-IB рекомендовала банкам переходить на 3DS 2.0, где данная уязвимость устранена. Проблема также может быть решена при помощи дополнительного шага аутентификации в виде капчи или технологий, основанных на поведенческом анализе, которые обеспечивали бы контроль целостности страницы, собирая о ней дополнительную информацию — на каком домене она находится, какое у нее содержимое, формы и элементы.

«Мошенничество с использованием P2P-платежей получило новое развитие в период глобальной пандемии. Повсеместное использование протокола 3DS версии 1.0 говорит о том, что этот вид фрода вероятнее всего получит дальнейшее распространение», — отмечает Павел Крылов, руководитель по развитию продуктов направления Secure Bank и Secure Portal.