Исследователи компании ThreatFabric опубликовали отчет об изучении нового Android-трояна, получившего название BlackRock. Данная малварь ориентирована на кражу данных из различных приложений, включая приложения для знакомств, мессенджеры, продукты банков, социальные сети и так далее. В общей сложности троян может атаковать 337 приложений.

Впервые эта угроза была замечена в мае текущего года, но своими корнями BlackRock уходит гораздо дальше. Дело в том, что троян основан на «утекших» исходных кодах другой малвари, Xerxes, которая, в свою очередь, тоже базировалась на исходниках другого вредоносного ПО.

Отмечается, что при этом BlackRock был дополнен новыми функциями, в частности. предназначенными для кражи пользовательских паролей и информации о банковских картах.

В целом BlackRock работает так же, как и большинство других банкеров для Android, просто он нацелен на большее количество приложений. Так, троян похищает учетные данные пользователей, но если есть возможность, предложит жертве ввести данные платежной карты (если целевое приложение поддерживает финансовые операции).

Сбор и хищение данных производится с помощью оверлеев. То есть малварь обнаруживает, когда пользователь пытается взаимодействовать с каким-либо легитимным приложением, и выводит поверх этого окна собственную фальшивку, куда жертва в итоге и вводит свои учетные данные или данные карты.

Чтобы иметь возможность выводить такие окна поверх других приложений, троян использует старый трюк и запрашивает у пользователя доступ к Accessibility Service (Служба специальных возможностей). Получив эти права, малварь выдает себе другие необходимые разрешения самостоятельно, а затем и вовсе получает на устройстве доступ администратора, задействовав Android DPC.

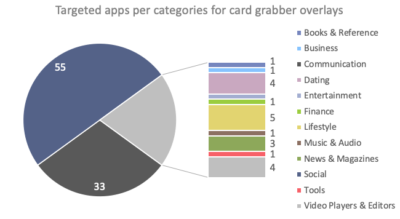

Исследователи ThreatFabric пишут, что большинство оверлеев BlackRock предназначено для атак на финансовые приложения, а также социальные медиа. Тем не менее, существуют оверлеи и для других видов приложений, включая знакомства, новости, шопинг и так далее. Полный список целевых приложений можно найти в отчете экспертов.

Помимо наложения фишинговых оверлеев троян может выполнять и другие вредоносные операции:

- перехватывать SMS-сообщения;

- использовать SMS-флуд;

- спамить всем контактами предопределенными SMS;

- запускать конкретные приложения;

- перехватывать нажатия (кейлоггер);

- показать push-уведомления;

- саботировать работу антивирусных приложений.

В настоящее время BlackRock распространяется через мошеннические сайты, где маскируется под поддельные пакеты обновлений Google. Пока троян не был обнаружен в официальном магазине Google Play Store.