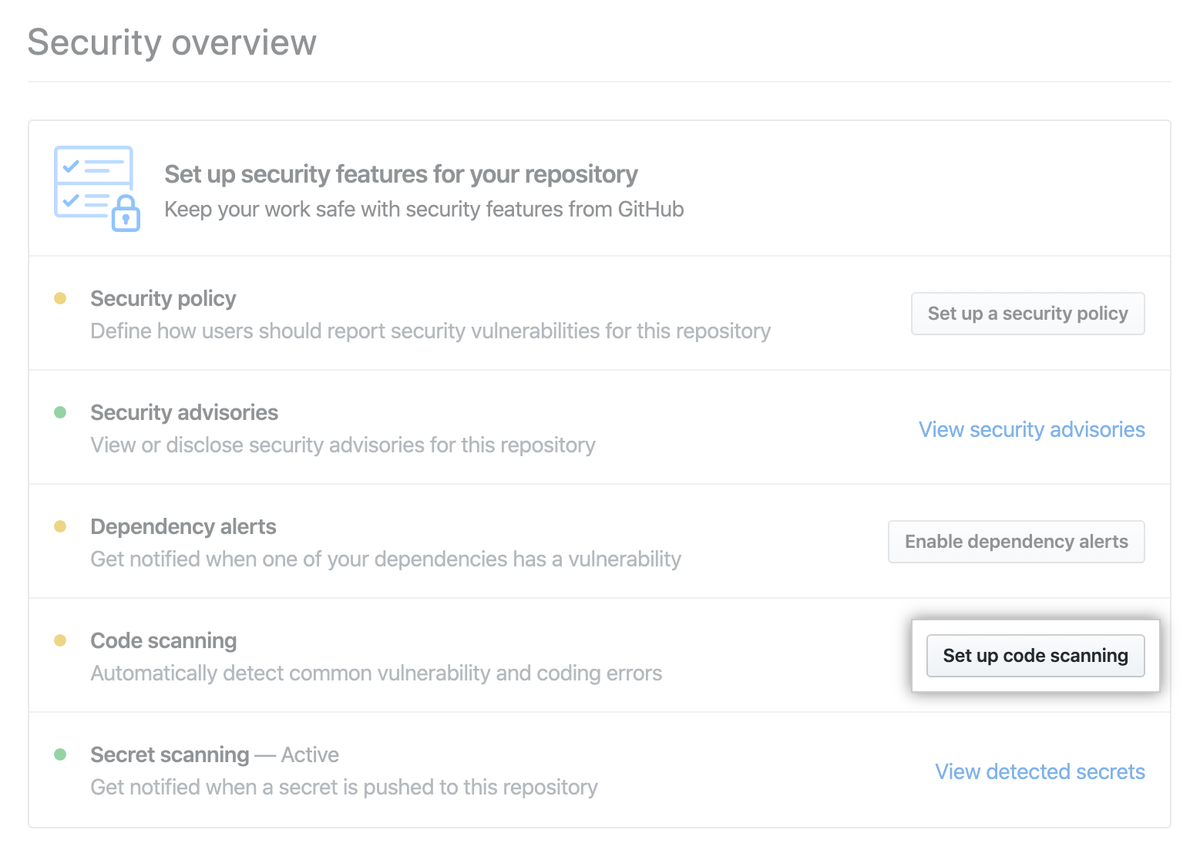

Разработчики GitHub объявили о запуске новой функции Code Scanning, которая позволяет проверить код на предмет уязвимостей. Раньше новинка работала в тестовом режиме (с мая 2020 года), но теперь стала доступна всех пользователей, как платных, так и бесплатных. Включить новую функцию можно во вкладке Security.

GitHub сообщает, что новая функция «помогает предотвратить попадание уязвимостей в рабочую среду, анализируя каждый pull request, коммит и слияние, распознавая уязвимый код сразу после его создания». Если уязвимости будут обнаружены, сканер предложит разработчику пересмотреть свой код.

Code Scanning работает поверх CodeQL — технологии, которую GitHub интегрировала в свою платформу после того, как в сентябре 2019 года приобрела аналитическую платформу Semmle. По сути это позволит разработчикам создавать правила для обнаружения разных версий одного и того же бага в больших массивах кода.

Специалисты GitHub уже создали 2000 предопределенных запросов CodeQL, которые пользователи могут использовать для своих репозиториев и автоматически проверить наличие самых основных уязвимостей в новом коде. Кроме того, сканер можно дополнить настраиваемыми шаблонами CodeQL, написанными владельцами репозиториев, или путем подключения сторонних опенсорсных решений или коммерческих SAST-продуктов.

По информации GitHub, новая функция уже использовалась более чем для 1,4 миллиона сканирований 12 000 репозиториев и помогла выявить свыше 20000 уязвимостей, включая уязвимости удаленного выполнения кода (RCE), SQL-инъекции и межсайтовый скриптинг (XSS).