Аналитики «Лаборатории Касперского» рассказали об обнаружении шпионской кампании, которая использовала сложную модульную структуру MosaicRegressor, куда, в числе прочего, выходил буткит для Unified Extensible Firmware Interface (UEFI), всего второй известный экспертам за всю историю наблюдений.

Атаки на UEFI – это настоящий Святой Грааль для хакеров. Ведь UEFI загружается до операционной системы и контролирует все процессы на «раннем старте». Отсюда и главная опасность, связанная с компрометацией этой среды: если внести изменения в код UEFI, можно получить полный контроль над компьютером. Например, изменить память, содержание диска или, как в случае с буткитом MosaicRegressor, заставить операционную систему запустить вредоносный файл. Поскольку речь идет о низкоуровневой малвари, избавиться от нее с помощью замены жесткого диска или переустановки ОС не выйдет.

Однако такие атаки крайне редки. Дело в том, что вмешательство на столь низком уровне осуществить сложно, и злоумышленникам, по сути, нужен либо физический доступ к устройству, либо придется компрометировать цели при помощи сложных атак на цепочки поставок (в рамках которых UEFI или инструменты, работающие с UEFI, будут модифицированы).

Первый буткит для UEFI был обнаружен специалистами компании ESET в 2018 году. Тогда исследователи пришли к выводу, что он был делом рук русскоязычной правительственной хак-группы Fancy Bear. Теперь же исследователи «Лаборатории Касперского» приписывают авторство MosaicRegressor хакерам, говорящим по-китайски.

Активность MosaicRegressor была выявлена с помощью технологии Firmware Scanner, которая входит в состав продуктов «Лаборатории Касперского» с начала 2019 года и была разработана специально для детектирования угроз, скрывающихся в микросхемах ROM BIOS, включая образы прошивок UEFI.

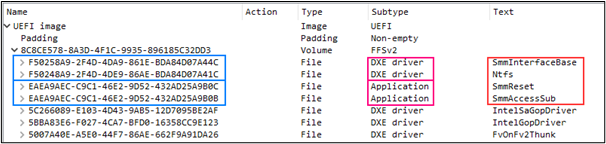

В ходе исследования инфраструктуры MosaicRegressor специалисты установили, что в основу компонентов буткита положен код Vector-EDK. Это специальный конструктор, созданный Hacking Team, который в том числе содержит инструкцию по созданию модуля для перепрошивки UEFI. Напомню, что в 2015 году этот и другие инструменты Hacking Team «утекли» в свободный доступ, что позволило злоумышленникам создавать собственное ПО с минимальными усилиями: они просто дополнили исходный код вредоносным компонентом.

Пока экспертам еще предстоит изучение всех компонентов MosaicRegressor, но тот, который они уже рассмотрели, предназначался для сбора всех документов из папки Recent Documents и помещения в архив, защищенный паролем. Скорее всего, таким образом злоумышленники готовят файлы к хищению.

Буткит UEFI был обнаружен только на двух системах, тогда как прочие компоненты MosaicRegressor найдены на множестве компьютеров. Судя по всему, цели для атак хакеры выбирали весьма тщательно: все они были дипломатами и НПО в Африке, Азии и странах Европы.

«Этот файл представляет собой загрузчик, он связывается с сервером управления, собирает все недавние документы на компьютере, архивирует их и передаёт обратно на сервер. По сути, это просто шпионаж, — комментирует Игорь Кузнецов, ведущий эксперт по кибербезопасности в «Лаборатории Касперского». — Мы также нашли другие компоненты MosaicRegressor, которые предположительно сбрасываются с самого сервера управления, выполняют вредоносный код, а затем удаляются. Сейчас есть информация о двух жертвах буткита UEFI, а также нескольких жертвах кампании, столкнувшихся с целевым фишингом. Все они являются дипломатами либо членами НКО, а их деятельность связана с Северной Кореей».

«Существуют разные методы заражения UEFI: если этот микрочип не был защищён должным образом, то с помощью специальной программы или даже легальных утилит для обновления UEFI можно запустить вредоносную версию прошивки. Есть еще способ, предполагающий физический доступ к оборудованию, — добавляет Игорь Кузнецов. — Как бы то ни было, мы имеем дело с мощным, продвинутым инструментом для кибератак, далеко не каждому злоумышленнику под силу сделать такой. Однако с появлением готовых рабочих примеров возникает опасность переиспользования технологии, тем более что инструкции к ней по-прежнему может скачать любой. Этот инцидент демонстрирует, что злоумышленники становятся все более креативными и постоянно совершенствуют свои техники».