Коалиция технологических компаний сделала публичное заявление и рассказала о скоординированных усилиях, направленных на ликвидацию инфраструктуры ботнета TrickBot. В операции против ботнета приняли участие специалисты команды Microsoft Defender, некоммерческой организации FS-ISAC, а также ESET, Lumen, NTT и Symantec.

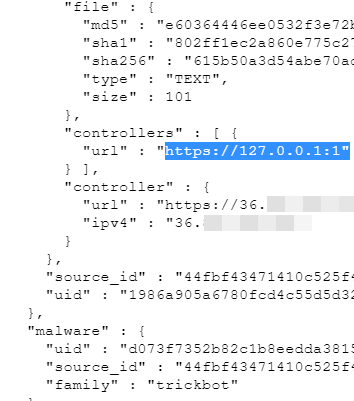

Microsoft, ESET, Symantec и их партнеры пишут, что потратили много месяцев на сбор более 125 000 образцов TrickBot, 40 000 файлов конфигурации и как минимум 28 отдельных плагинов, последующий анализ их содержимого, извлечение и маппинг информации о внутренней работе малвари, включая серверы, используемые ботнетом для управления зараженными машинами и обслуживания дополнительных модулей.

В итоге, собрав и структурировав информацию, в этом месяце представители Microsoft обратились в суд с требованием передать компании контроль над серверами TrickBot.

«На основании представленных доказательств суд разрешил Microsoft и ее партнерам деактивировать IP-адреса, сделать недоступным контент, хранящийся на управляющих серверах, отрезать операторов ботнета от всех сервисов, а также пресечь любые попытки операторов TrickBot приобрести или арендовать дополнительные серверы», — говорится в заявлении компании.

В настоящее время пострадавших от TrickBot пользователей по всему миру стараются уведомить о заражении через интернет-провайдеров и региональные CERT.

Издание Bleeping Computer отмечает, что сбои в работе Trickbot действительно начались в конце сентября 2020 года, когда скомпрометированные компьютеры получили обновление, которое отключило их от ботнета, так как адрес управляющего сервера изменился на 127.0.0.1 (localhost).

Примечательно, что на прошлой неделе газета Washington Post сообщила, что эксперты Киберкомандования США так же провели собственную операцию против TrickBot, связанную с грядущими президентскими выборами.

Судя по всему, с ИБ-специалистами эта операция не координировалась: об этом пишет The New York Times, а также говорят специалисты компании ESET, прямо заявившие Bleeping Computer, что коалиция, конечно, передавала собранную информацию правоохранительным органам, однако о какой-либо связи между двумя операциями им неизвестно. Похоже, правоохранители могли использовать информацию, полученную от ИБ-специалистов, но не знали, что те тоже развернули полномасштабную кампанию против TrickBot.

Стоит сказать, что правительство США считает вымогательское ПО одной из главных угрозой для президентских выборов 2020 года, так как операторы подобных атак могут захватывать информацию об избирателях и результатах выборов «в заложники» и влиять на избирательные системы.

Однако журналисты отмечают, что текущая ликвидация инфраструктуры ботнета вовсе не означает его окончательную «смерть». Как правило, у злоумышленников есть резервные механизмы, которые позволяют поддерживать ботнет на плаву и возвращать контроль над зараженными машинами. Исследователи тоже говорят о том, что Trickbot может восстановиться, хотя его операторам предстоит много работы.

«На данный момент невозможно узнать, как отреагируют операторы Trickbot. Нам известно, что часть C&C-серверов, используемых для отправки команд и обновлений ботов, перестала отвечать. Им придется много работать, чтобы восстановить контроль над всеми скомпрометированными хостами», — считает Жан-Ян Бутин (Jean-Ian Boutin), руководитель отдела исследования угроз в ESET.

«Хотя нарушение работы ботнета действительно повлияло на обычный поток заражений TrickBot, похоже, что группа сумела быстро восстановиться и адаптироваться, возобновив свою обычную деятельность», — пишет эксперт Advanced Intel Виталий Кремез (Vitali Kremez), давно отслеживающий активность ботнета.

По данным участников коалиции, за последние четыре года TrickBot заразил более миллиона компьютеров во всех странах мира. Trickbot, некогда представлявший собой обычный банковский троян, превратился в ботнет, распространяющий самую разную малварь. К примеру, в 2019 году компания малварь использовала ботнет Emotet для распространения и в дальнейшем доставляла на машины жертв вымогателя Ryuk.