Исследователи заметили, что преступники стали использовать в своих кампаниях платформу для управления проектами Basecamp, с помощью которой они распространяют малварь и воруют учетные данные.

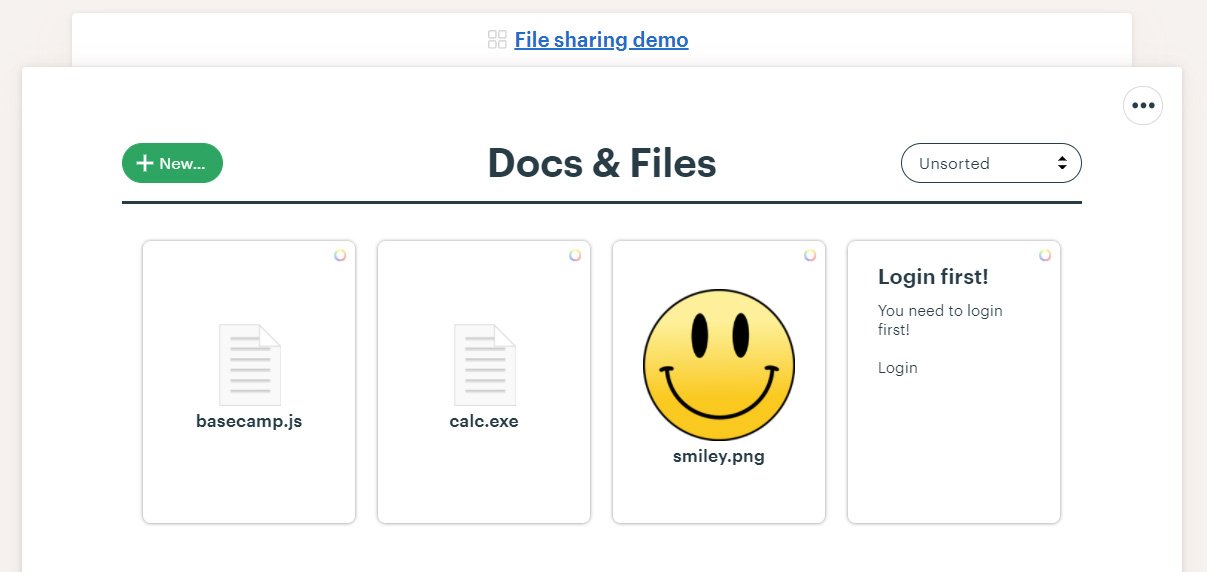

Bleeping Computer объясняет, что при создании документов в Basecamp те могут быть отформатированы с помощью HTML-ссылок, изображений и стилизованного текста. Также Basecamp позволяет пользователям загружать в проекты файлы любых форматов, включая исполняемые файлы, файлы JavaScript и так далее. А для общего доступа к загруженным файлам, пользователи могут создавать общедоступные ссылки, которые позволят просматривать и загружать их даже людям за пределами организации.

Когда пользователь нажимает на такую ссылку, он попадает на страницу с предварительным просмотром файла и ссылкой для его загрузки. В сущности, пользователи Basecamp получают бесплатный хостинг, который могут использовать для распространения любых типов файлов.

Разумеется, на это не могли не обратить внимания преступники. Так, ИБ-исследователи обнаружили, что через Basecamp, используя общедоступные ссылки для скачивания, распространяются исполняемые файлы малвари BazarLoader.

BazarLoader представляет собой бэкдор-троян, разработанный авторами TrickBot, который обычно используется для взлома важных целей и их сетей. После установки BazarLoader разворачивает маяки Cobalt Strike, которые позволяют атакующим получить доступ к сети жертвы и в итоге развернуть там шифровальщика Ryuk.

86e4be488d98cb086d8161baa7b58c28ab2ce2d0e415ff1d29d0f537bb16c773

— MalwareHunterTeam (@malwrhunterteam) October 16, 2020

Ah, so they are using @basecamp... pic.twitter.com/ejPT1qgqYE

Эксперты отмечают, что используя Basecamp, преступники усыпляют бдительность пользователей, ведь при виде URL-адреса Basecamp, многие люди полагают, что файл по ссылке относится к проекту их команды.

Кроме того сообщается, что злоумышленники злоупотребляют Basecamp и в рамках фишинговых кампаний. В отчете компании Cyjax, рассказывается, что фишеры используют Basecamp для размещения промежуточных страниц, которые затем перенаправляют жертв на целевые страницы для хищения учетных данных. Поскольку Basecamp обычно считается доверенным сервисом, он позволяет злоумышленникам обойти защитные решения.

«Этот метод эффективен, так как Basecamp и Google Cloud часто используются для бизнес-операций и по умолчанию считаются безопасными большинством систем обнаружения. Кроме того, облачные платформы сохраняют анонимность своих пользователей и могут быть настроены в кратчайшие сроки. В итоге аналитикам SOC сложно распознать такую угрозу, ведь подобный трафик обычно выглядит легитимным», — пишут специалисты Cyjax.

Более того, такие промежуточные страницы на Basecamp можно редактировать по мере необходимости. Например, если целевая фишинговая страница была отключена, злоумышленники могут легко изменить промежуточную страницу на Basecamp, чтобы перенаправлять своих жертв на другую страницу для хищения данных.