Специалисты компании Coveware опубликовали доклад, посвященный операциям шифровальщиков, в котором предупредили, что хакерские группировки далеко не всегда выполняют свои «обязательства» перед жертвами и удаляют украденные у компаний данные после получения выкупов.

Дело в том, что с начиная с осени 2019 года хакерские группы часто практикуют так называемое «двойное вымогательство». То есть преступники стали не просто шифровать данные своих жертв, но также начали публиковать файлы, похищенные у атакованных компаний, если те отказывались платить.

Одними из первых собственный «сайт для сливов» данных завели операторы шифровальщика операторы Maze, и уже скоро их примеру последовали другие группировки, включая Sodinokibi, DopplePaymer, Clop, Sekhmet, Nephilim, Mespinoza и Netwalker, которые так же стали использовать украденные данные в качестве дополнительного рычага давления на пострадавших.

Аналитики Coveware предупреждают, что количество таких инцидентов постоянно растет: почти половина атак шифровальщиков в третьем квартале 2020 года сопровождалась кражей информации (до того, как файлы были зашифрованы). Это в два раза превышает показатели предыдущего квартала. Также исследователи пишут, что хакеры все чаще не сдерживают свои обещания. Ведь после получения выкупа злоумышленники обещают удалить украденную информацию.

Например, специалисты Coveware сталкивались с ситуациями, когда хак-группы, использующие вымогателя REvil (Sodinokibi), повторно связывались со своими жертвами через несколько недель после получения выкупа, снова угрожали пострадавшим и требовали перевести еще один платеж. В противном случае преступники грозили обнародовать данные, которые должны были быть удалены за несколько недель до этого.

Также эксперты пишут о случаях, когда операторы малвари Netwalker (Mailto) и Mespinoza (Pysa) публиковали похищенные у компаний данные, даже в том случае если жертвы заплатили выкуп. Хотя, скорее всего, эти инциденты были результатом неких технических сбоев на платформах хакеров, это означало, что вымогатели не удалили данные, как обещали.

Похожим образом однажды поступили операторы Maze: случайно разместили украденные данные на своем сайте, даже до того, как уведомили жертву о произошедшем и потребовали выкуп.

В свою очередь, операторы шифровальщика Conti и вовсе отправляли своим жертвам фальшивые доказательства удаления данных. Подобные доказательства обычно запрашивают юристы пострадавших компаний, а отправка фальшивки означает, что хакеры не намеревались удалять ворованные файлы. Скорее всего, они наоборот планировали использовать их повторно.

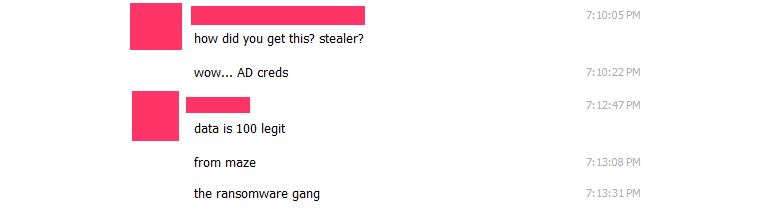

Журналисты издания ZDNet расспросили о подобных случаях специалистов других компаний и пишут, со ссылкой на собственные источники, что чаще всего подобные истории связаны с операторами шифровальщика Maze (то есть преступниками, которые купили доступ к RaaS-платформе Maze и использовали шифровальщик в своих операциях).

Так, некоторые хакеры играют по правилам, а некоторые нет. Исследователи рассказали журналистам о случаях, когда бывшие операторы Maze, снова связывались с пострадавшими компаниями и повторно вымогали у них деньги за файлы, которые должны были давно удалить. Также операторы Maze не раз по ошибке размещали украденные данные на сайте Maze, даже после получения выкупа. И хотя в итоге эту информацию удаляли, к ней успевали получить доступ сотни или даже тысячи человек.

Когда со временем антивирусные решения стали лучше обнаруживать пейлоады Maze, блокировать шифрование и останавливать атаки малвари, хакеры были вынуждены «работать с тем, что есть», то есть похищать меньше файлов и довольствоваться меньшими выкупами. В результате, в поисках новых источников дохода, как минимум в двух случаях операторы Maze пыталась продать похищенную информацию ИБ-исследователям, выдавая себя за подпольных брокеров данных.

Все эти примеры наглядно подтверждают то, о чем давно говорят ИБ-эксперты: вымогателям нельзя доверять и нельзя верить им на слово.

«В отличие от переговоров о предоставлении ключа для дешифрования данных, переговоры об утаивании украденной информации не имеют конца, — гласит отчет Coveware. — Как только жертва получает ключ дешифрования, его нельзя забрать, и он не испортиться со временем. Тогда как в случае с украденными данными злоумышленник может вернуться за еще одним платежом в любой момент».