Исследователи из компании Morphisec рассказали о малвари Jupyter, написанной на .NET и обнаруженной в сети неназванного учебного заведения в США.

По данным экспертов, троян активен как минимум с мая текущего года и в первую очередь нацелен на хищение данных из браузеров Chromium, Firefox и Chrome. Помимо этого малварь также пытается создать в скомпрометированной системе устойчивый бэкдор, который позволяет злоумышленникам выполнять скрипты и команды PowerShell, а также дает злоумышленникам возможность загружать и выполнять дополнительную малварь.

Установщик Jupyter, как правило, представляет собой исполняемый файл, спрятанный в ZIP-архиве. Этот исполняемый файл часто маскируют, используя иконки Microsoft Word и имена файлов, которые побуждают пользователя немедленно открыть их (якобы эти документы связаны с важными сведениями о поездках или повышением заработной платы).

После установки в системе Jupyter крадет из браузера жертвы данные, включая имена пользователей, пароли, данные автозаполнения, историю просмотров и файлы cookie. Собранную информацию малварь отправляет на свой управляющий сервер.

Исследователи пишут, что разработчик Jupyter постоянно изменяет и дополняет его исходный стремясь собрать как можно больше информации о скомпрометированных машинах. Пока неясно, какова конечная цель этой кампании, но теоретически похищенные данные могут использоваться для продажи, а также хакеры могут использовать скомпрометированные машины как точки входа в сети компаний для дальнейших атак.

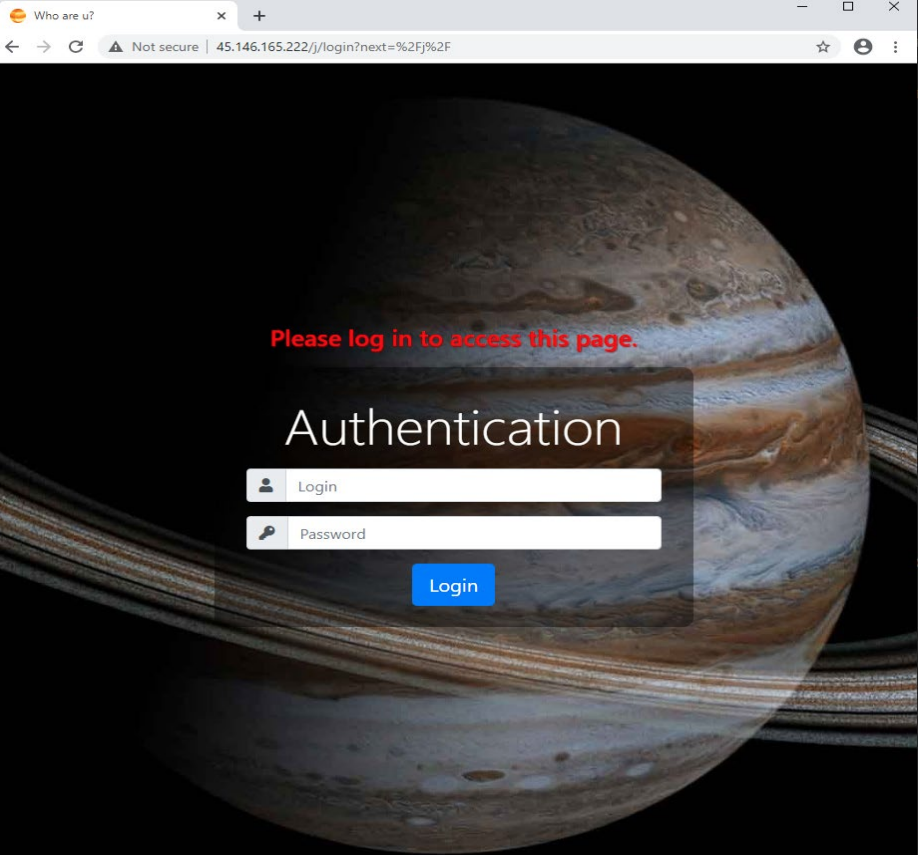

По мнению экспертов Morphisec, Jupyter был разработан в России. Так, управляющие сервера малвари расположены на территории РФ, а в административной панели вредоноса можно найти изображение планеты Юпитер, оригинал которого исследователи обнаружили на русскоязычном хакерском форуме. Причем картинка подписана именно как «Jupyter», хотя на английский название планеты переводится как «Jupiter», то есть автор малвари, похоже, не очень хорошо знает английский язык.