Эксперты компании ESET обнаружили атаку на цепочку поставок, в ходе которой неизвестная хак-группа скомпрометировала разработчиков популярного Android-эмулятора NoxPlayer и добила малварь в его код.

NoxPlayer бесплатен и предназначен для эмуляции Android- приложений на компьютерах под управлением Windows или macOS. Эмулятор разрабатывает гонконгская компания BigNox, и им пользуются более 150 000 000 пользователей в 150 странах мира.

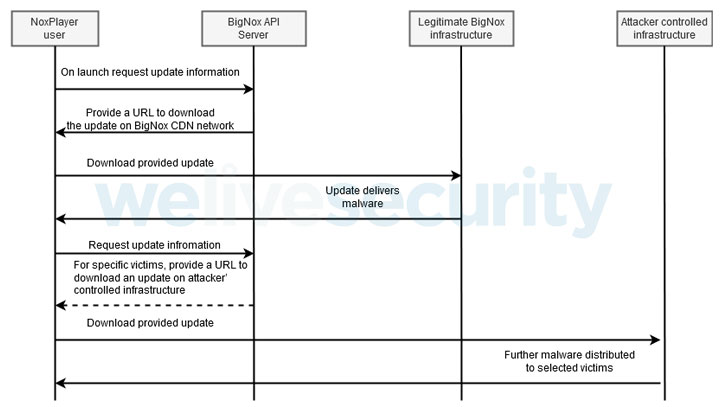

Исследователи пишут, что обнаружили нацеленную на BigNox атаку 25 января 2021 года. По их данным, злоумышленники скомпрометировали один из официальных API компании (api.bignox.com), а также серверы для хостинга файлов (res06.bignox.com). Используя полученный доступ, хакеры "поработали" с URL-адресом для загрузки обновлений и в итоге распространили среди пользователей NoxPlayer малварь.

«Было замечено, что через вредоносные обновления среди избранных жертв распространялись три семейства вредоносных программ. Они не содержат каких-либо признаков того, что хакеры преследуют финансовую выгоду, и скорее предназначены для слежки», — гласит отчет ESET.

Через NoxPlayer распространялись следующие угрозы. Ранее неизвестный вредонос, позволяющий следить за жертвами, также способный выполнять команды, полученные от управляющего сервера, удалять файлы, выполнять команды, скачивать и выгружать файлы и так далее. Другие два вредоноса были уже известны экспертам: это были вариации Gh0st RAT (с возможностями кейлоггера) и PoisonIvy RAT.

Хотя аналитики полагают, что злоумышленники имели доступ к серверам BigNox по крайней мере с сентября 2020 года, хакеры не атаковали всю немалую пользовательскую базу компании, а вместо этого сосредоточили усилия на конкретных машинах. Исходя из этого, специалисты делают вывод, что обнаружили узко таргетированную атаку, направленную на заражение определенного класса пользователей. Так, пока было выявлено лишь пять человек, пострадавших от зараженной версии NoxPlayer, которые находятся на Тайване, в Гонконге и Шри-Ланке.

«Мы еще расследуем данный инцидент, но уже обнаружили заметную взаимосвязь с хакерской группой, которую мы называем Stellera. Об этой группировке мы детально расскажем в ближайшем будущем», — обещают исследователи.

Взаимосвязь и сходства, которые отмечают эксперты ESET, связаны с тем, что все три вредоноса, развернутые через обновление NoxPlayer, весьма похожи на другую малварь, которую использовали во время взлома сайта администрации президента Мьянмы (2018 год) и университета Гонконга (2020 год).