Атаки на Accellion FTA

Аналитики компании FireEye предупреждают, что с декабря 2020 года по январь 2021 года около 100 компаний и организаций по всему миру, использующих файлообменный сервис Accellion FTA (File Transfer Application), подверглись взлому. Эксперты связывают эту активность с хакерской группой FIN11.

Согласно отчету, для атак хакеры применяли четыре уязвимости в FTA (CVE-2021-27101, CVE-2021-27102, CVE-2021-27103 CVE-2021-27104), устанавливали веб-шелл DEWMODE, а затем использовали его для кражи файлов, хранящихся на FTA-устройствах жертв.

Проблема заключается в том, что Accellion FTA — это легаси-сервис, который разворачивают локально для обмена большими файлами, которые нельзя передать по электронной почте. В начале 2000-х, когда появился FTA, еще не были доступны Dropbox, Google Drive и другие похожие решения.

В одном из первых заявлений компании Accellion говорилось, что еще в середине декабря 2020 года разработчикам стало известно об критической уязвимости в FTA, и в течение следующих 72 часов среди клиентов, использующих FTA, был распространен патч.

В итоге разработчики Accellion выпустили несколько «волн» исправлений, но каждый раз подчеркивали, что FTA уже давно является устаревшим продуктом, и призывали своих клиентов перейти на новую платформу Kiteworks. А в текущем месяце в компании и вовсе заявили, что окончательно прекратят поддержку FTA 30 апреля 2021 года.

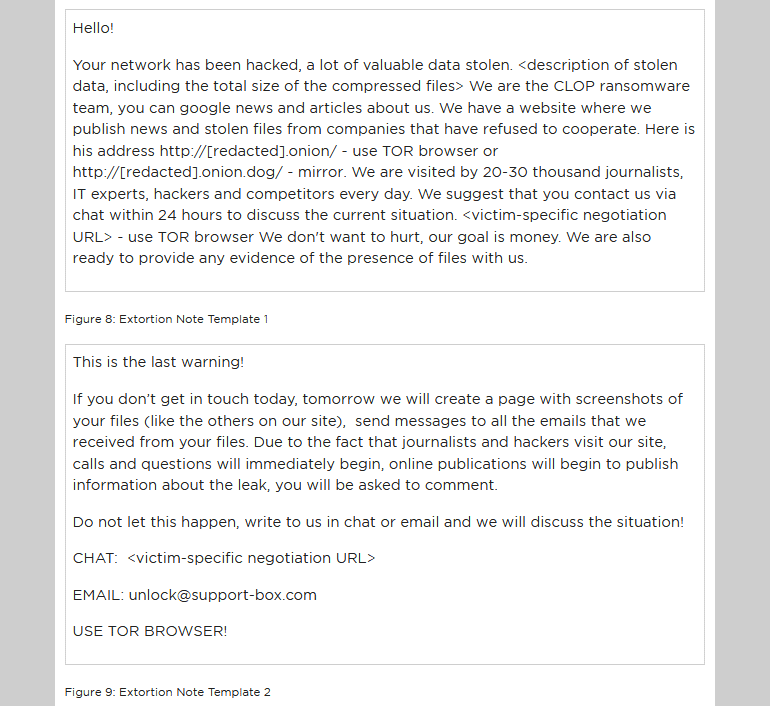

По собственным данным представителей компании Accellion, из примерно 300 клиентов FTA жертвами атак стали «менее 100», а среди них менее 25 пострадали от кражи данных. В FireEye уточняют, что некоторые из этих 25 клиентов подвергаются шантажу, и хакеры требуют у них выкуп. Злоумышленники связываются со своими жертвами по электронной почте и требуют выкуп в биткоинах, а в противном случае угрожают опубликовать украденную информацию на сайте шифровальщика Clop.

Интересный факт: несмотря на то, что данные жертв публикуются на сайте Clop, у пострадавших компаний не было зашифровано ни одного сегмента внутренних сетей. То есть они стали жертвами классического вымогательства, а не шифровальщика.

Аналитики FireEye разделяют эти атаки на два разных кластера активности, которые в компании отслеживают как UNC2546 (эксплуатация уязвимостей нулевого дня на устройствах FTA) и UNC2582 (рассылка вымогательских электронных писем). При этом, как сообщается теперь, инфраструктура обеих группировок пересекается с крупной хак-группой FIN11, которую FireEye обнаружила в прошлом году.

Пострадавшие

Еще до выхода отчета FireEye исследователи Risky Business обнаружили данные пострадавших компаний на сайте операторов Clop. Так, хакеры уже опубликовали информацию следующих жертв:

- компания Fugro, занимающаяся геоданными;

- ИТ-компания Danaher;

- крупнейшая телекоммуникационная компания Сингапура Singtel;

- юридическая фирма Jones Day.

Также о компрометации своих систем из-за взлома Accellion FTA сообщали и друге компании и организации, хотя их данные не появлялись на сайте хакеров. В их числе:

- Резервный банк Новой Зеландии;

- Комиссия по ценным бумагам и инвестициям Австралии (ASIC);

- юридическая фирма Allens;

- Университет Колорадо;

- аудиторская служба штата Вашингтон;

- медицинский исследовательский институт Бергхофера QIMR;

- сеть розничных магазинов Kroger.