Эксперты Avast обнаружили инструмент для кражи криптовалюты HackBoss, который распространяется в Telegram под видом бесплатной малвари для начинающих. Создатели HackBoss уже похитили более 500 000 долларов у «начинающих хакеров», которые попались на эту уловку.

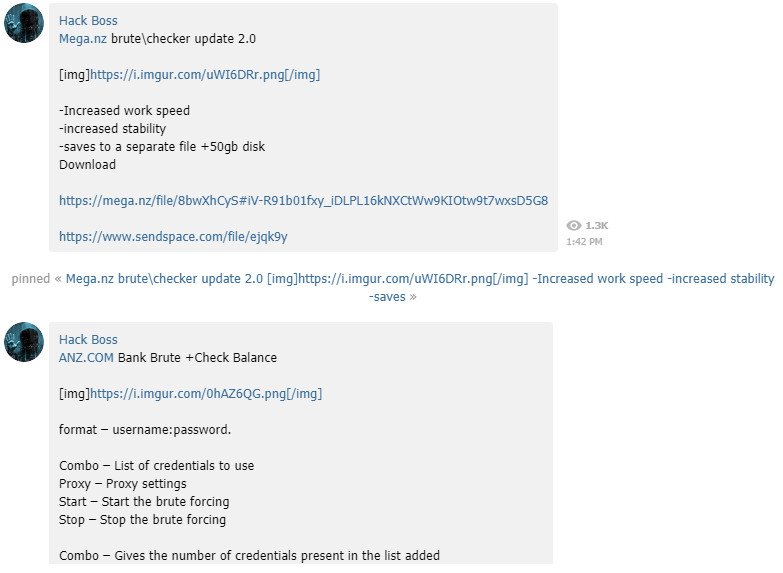

В основном HackBoss маскируется под бесплатные инструменты для взлома: чаще всего, это подбор паролей от учетных записей банков, сайтов знакомств и социальных сетей. При этом каждый рекламный пост сопровождается детальным описанием фальшивки, чтобы предложение выглядело правдоподобно.

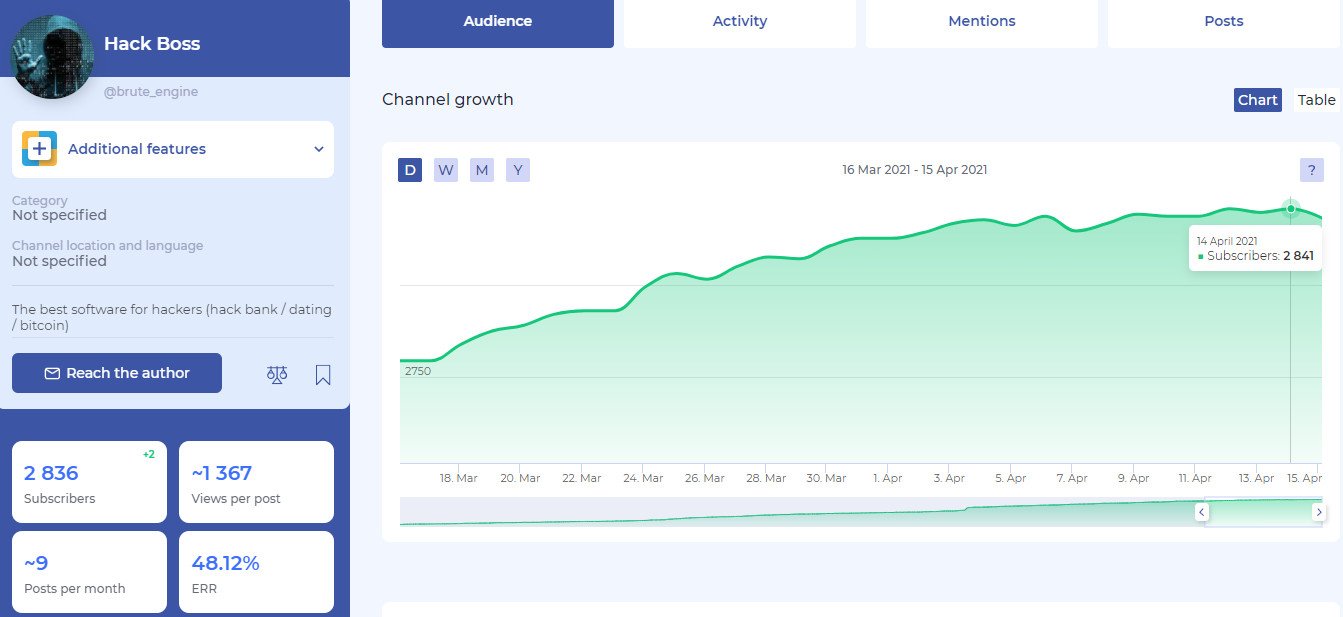

В Telegram-канале HackBoss ежемесячно публикуется около девяти таких сообщений, каждое с более чем 1300 просмотров, а число подписчиков канала уже превышает 2800 человек (по данным Telemetrio).

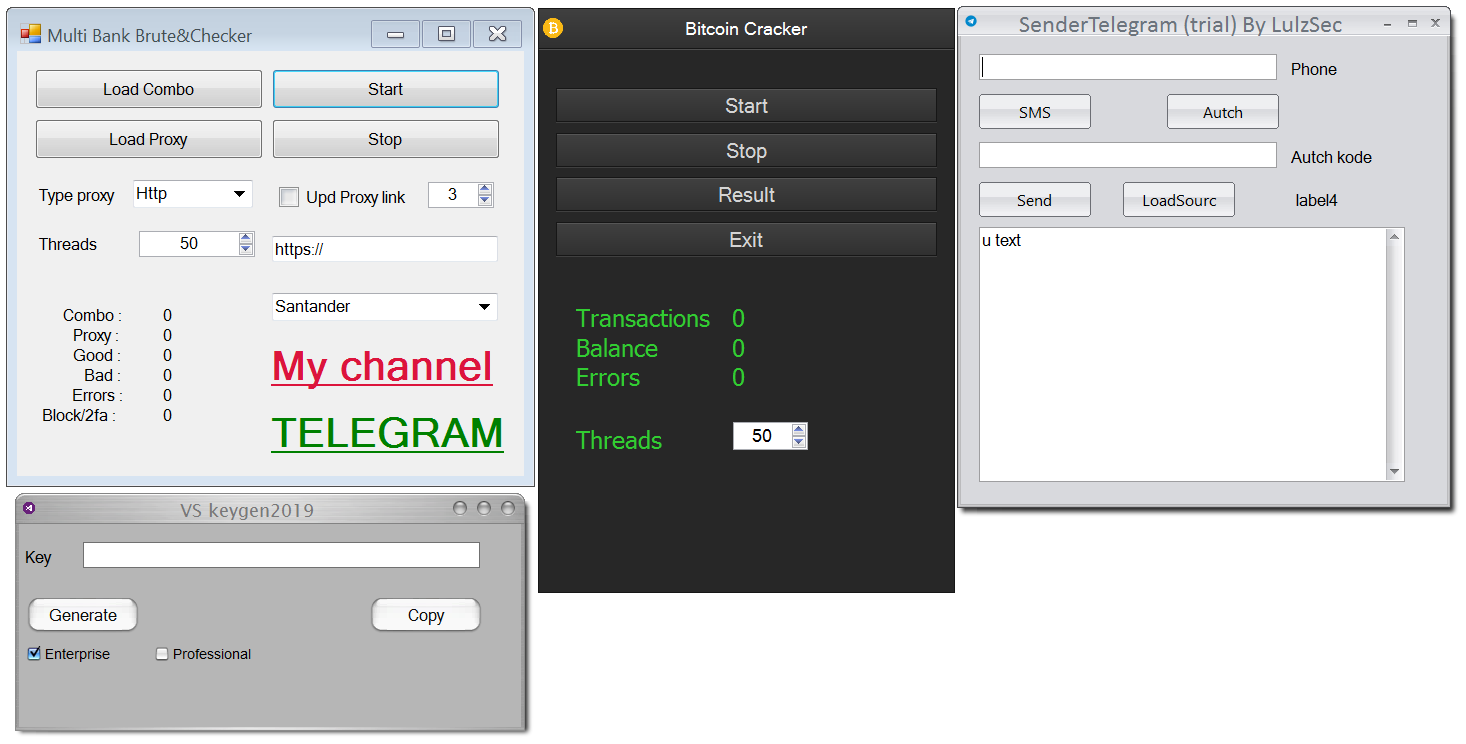

Малварь упакована в архив .ZIP с исполняемым файлом внутри, который запускает простой пользовательский интерфейс. Независимо от доступных опций, единственная цель вредоноса: расшифровать и запустить в системе жертвы малварь для кражи криптовалюты. Это происходит при нажатии любой кнопки фейкового интерфейса. Также это может обеспечить устойчивое присутствие HackBoss в системе: для этого вносятся изменения в реестр или добавляется запланированное задание, которое запускает пейлоад каждую минуту.

«Если вредоносный процесс завершен (например, с помощью Диспетчера задач) он может снова запуститься при старте системы или запланированной задачи в следующую минуту», — пишут эксперты.

Функциональность малвари проста: она проверяет буфера обмена и ищет там данные криптовалютных кошельков, затем подменяя их на кошельки, принадлежащие злоумышленниками. Таким образом, если жертва совершает платеж в криптовалюте и копирует кошелек получателя, HackBoss подменяет его в буфере, так как редкие пользователи проверяют эту строку перед нажатием кнопки оплаты.

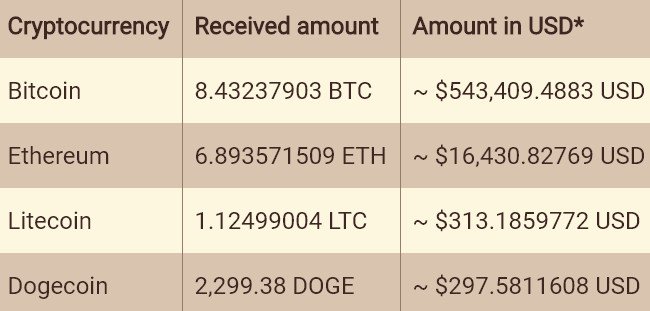

Аналитикам Avast удалось обнаружить более 100 адресов криптовалютных кошельков, связанных HackBoss, на которые с ноября 2018 года было переведено более 560 000 долларов в различных криптовалютах. Сообщается, что не все средства были добыты малварь для кражи криптовалюты, поскольку некоторые кошельки оказались связаны с другим мошенничеством, в рамках которого жертвы покупали различное поддельное ПО.

Исследователи пишут, что авторы HackBoss продвигают свои поддельные хакерские инструменты и за пределами Telegram, хотя мессенджер остается основным каналом распространения. К примеру, у хакеров есть блог (cranhan.blogspot[.]com), где рекламируются поддельные инструменты и публикуются промовидео, а также реклама малвари размещается на публичных форумах.

Полный список индикаторов компрометации доступен на странице GitHub компании.