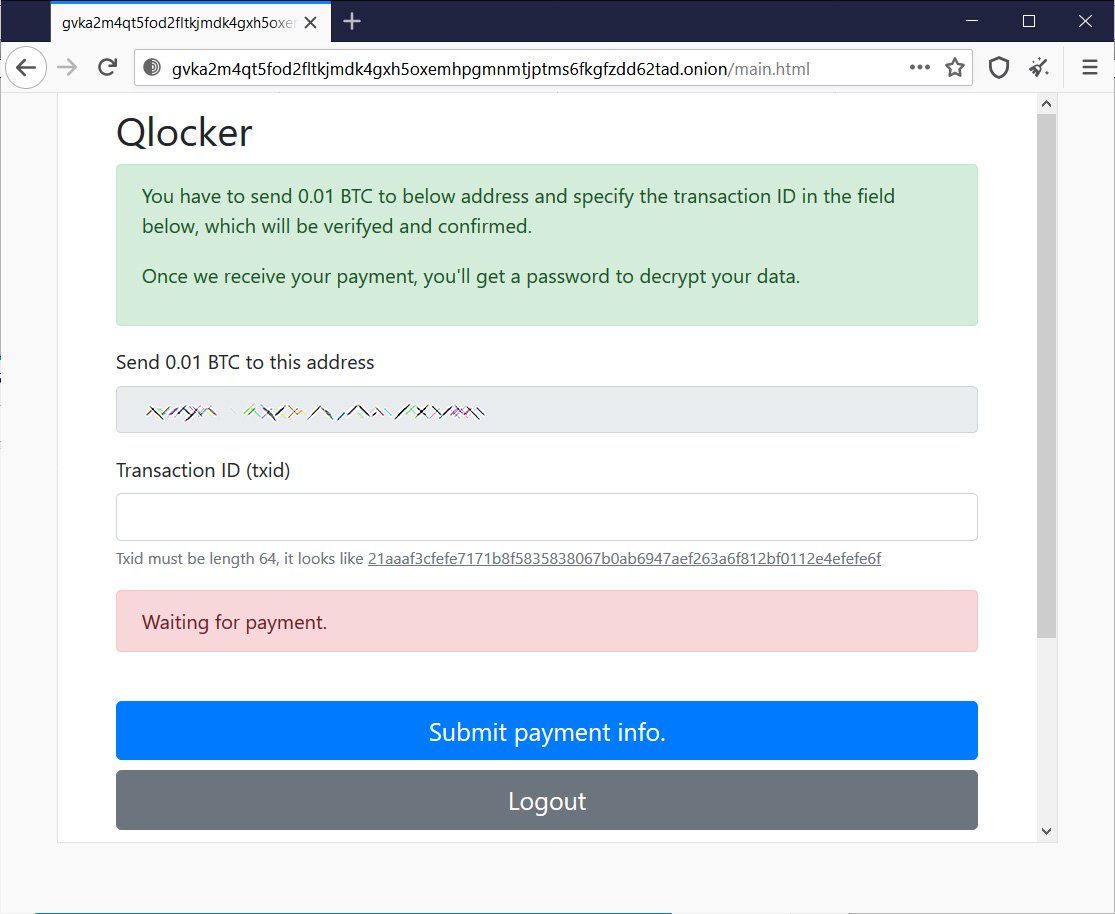

На прошлой неделе мы предупреждали о том, что пользователей сетевых хранилищ Qnap атакует новый шифровальщик Qlocker. Эта малварь проникает на устройства благодаря недавно исправленным критическим багам, а затем помещает все файлы пользователя в защищенные паролем архивы с расширением .7z. За расшифровку данных злоумышленники требуют заплатить 0,01 биткоина (примерно 557 долларов на момент начала атак), и это совсем немного по современным меркам, когда хакеры вымогаю у компаний миллионы долларов.

По информации издания Bleeping Computer, тактика злоумышленников оправдала себя: всего за пять дней хакеры успели взломать и зашифровать более тысячи уязвимых устройств. Так как Qlocker использует фиксированный набор биткоин-адресов, через которые проходят выкупы жертв, журналисты смогли понаблюдать за платежами.

Еще на прошлой неделе ИБ-специалист Джек Кейбл нашел в малвари ошибку, которая позволяла пользователям бесплатно спасти свои файлы. Дело в том, что жертвы могли попросить идентификатор биткоин-транзакции у другого пострадавшего, который уже заплатил выкуп, и немного изменить его. Такие измененные идентификаторы все равно срабатывали на сайте злоумышленников, и жертвы получали пароль для расшифровки своих файлов.

Этот баг быстро закрыли, но исследователь успел собрать десяток биткоин-адресов преступников. Еще 10 собрали сами журналисты. В общей сложности через эти кошельки прошли выкупы на сумму 5,25735623 биткоина. Эта сумма эквивалентна примерно 281 000 долларов США по текущему курсу. Таким образом, примерно 525 жертв, уже заплатили злоумышленникам.

| Кошелек | Платежи в биткоинах |

| 34vbPQLgGZwKG2FikitGU6QR7K25aB6Shh | 0.55216220 |

| 37m57HiP5rPceopgEWF9sM58CkzaDFYtaU | 0.14021317 |

| 3Ekwztte7oWR1odC1eKeL2Va4cpBuGXPgU | 0.09962125 |

| 3EPBKN3bcax81U3MdKYUhMC1fzFEFGPC6E | 0.10915462 |

| 3EvCKQ38y8ePUwM4w49XWVtAK7KhYbmeMH | 0.34801656 |

| 3FvLioiqF2TrQgZ9zRMdd7QUfc2hTjKZfL | 0.08951304 |

| 3FXVLv8TmcHNmnfwLfc5g7f2a32xp3XugW | 0.38088464 |

| 3G6fbWX6At9uRzKf6kwS6R6pn5EQ8UsxKY | 0.16983215 |

| 3GfAJxhUen3oqb4sDDnPmXyhs5mDboHbyG | 0.46134513 |

| 3JRdPjB8U3nfDqQHzTqw9yYra49Gsd8Rar | 0.40133268 |

| 3KmK5z4CAvn3aL4Q8F2gWbhuPRy9ZmEurN | 0.29910901 |

| 3Kywg92E877KUWmyaeeLNSXFc5bqBvFbAm | 0.48277236 |

| 3LLzycFNFh7mDsqRhfknfGBa6TKq6HcfwS | 0.31901320 |

| 3Lp1NkJHYsmFRBfM3ggoWsS1PF5hXxrwrD | 0.32386846 |

| 3PDfzkTnD1E7gB7peZ2prRyDxjQ1BhqcV1 | 0.14020000 |

| 3PunvFGpVWLX7PNAoT3bMDbPQU2QQW4kxN | 0.15954000 |

| 3Q8WmjQyFs1EKCdu415t2P9cxY7AbqorPd | 0.40031185 |

| 3EWRngsRDhCxMHtKxeK6k9kX3pyWZSA2YB | 0.13081244 |

| 3Gwz3yVmrGr5AqmUrAS8H2QQaPz2v9Rhpx | 0.15965435 |

| 3JtUAz4aKUrjcBK47ocdv52tTJkriat1nx | 0.08999912 |

Издание отмечает, что выкупы продолжают поступать, и прибыть хакеров наверняка еще увеличится.

Напомню, что для защиты от Qlocker пользователям нужно как можно скорее обновить Multimedia Console, Media Streaming Add-on и Hybrid Backup Sync на своих устройствах, а также загрузить последнюю версию Malware Remover и проверить систему на наличие вредоносов.