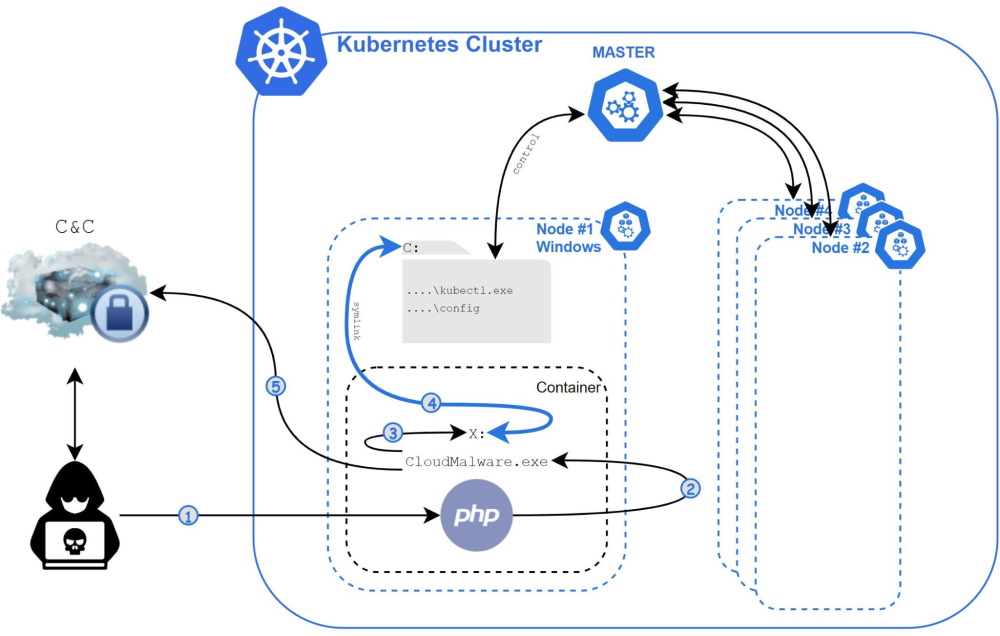

Специалисты Palo Alto Networks обнаружили сильно обфусцированного вредоноса Siloscape, который взламывает контейнеры Windows Serve с целью последующей компрометации кластеров Kubernetes. Конечной целью злоумышленников является внедрение бэкдора, которой можно использовать для других вредоносных действий.

Эксперты пишут, что впервые такие атаки были замечены в начале марта, но продолжаются уже не менее года. Злоумышленники, стоящие за этой кампанией, сканируют сеть в поисках распространенных облачных приложений, а затем используют против них эксплоиты для различных старых уязвимостей.

Если веб-приложение запущено внутри контейнера Windows Server, злоумышленники применяют малварь Siloscape, которая эксплуатирует ранее задокументированный метод побега из контейнера для получения доступа к базовой ОС.

Если ОС работает как узел Kubernetes, хакеры извлекают и учетные данные узла, а затем могут использовать их для перехода к внутренней инфраструктуре Kubernetes и развертывания новых узлов с вредоносными возможностями.

Также Siloscape загружает и устанавливает в зараженную систему клиент Tor, чтобы связываться со своим управляющим сервером и получать команды от своих операторов через IRC.

Palo Alto Networks сообщает, что ей удалось получить доступ к этому серверу, и на момент написания отчета злоумышленники заразили более 300 систем. При этом конечная цель хакеров до конца неясна.

«В отличие от других вредоносных программ, нацеленных на контейнеры и основном ориентированных на криптоджекинг, Siloscape фактически не делает ничего, что могло бы повредить кластер сам по себе. Вместо этого он фокусируется на том, чтобы его нельзя было обнаружить и отследить, и открывает в кластер бэкдор», — рассказывают эксперты.

Предполагается, что злоумышленники могут сдавать в аренду другим преступникам доступ к некоторым из более крупных взломанных компаний, в том числе операторам вымогателей.

По мнению исследователей, компаниям стоит как можно скорее озаботиться переносом приложений из контейнеров Windows в Microsoft Hyper-V, которую сама Microsoft рекомендует использовать вместо старого и менее безопасного контейнерного механизма.