Специалист компании Security Joes Том Малка заметил, что на хакерском форуме XSS опубликован полный исходный код .NET-версии шифровальщика Paradise. Это вторая крупная утечка кода вымогательского ПО за последние годы (в начале 2020 года в сети был выставлен на продажу исходный код вымогателя Dharma).

Подлинность опубликованных файлов уже подтверждена ИБ-аналитиками Бартом Блейзом и MalwareHunterTeam, которые ранее изучали несколько вредоносных кампаний Paradise.

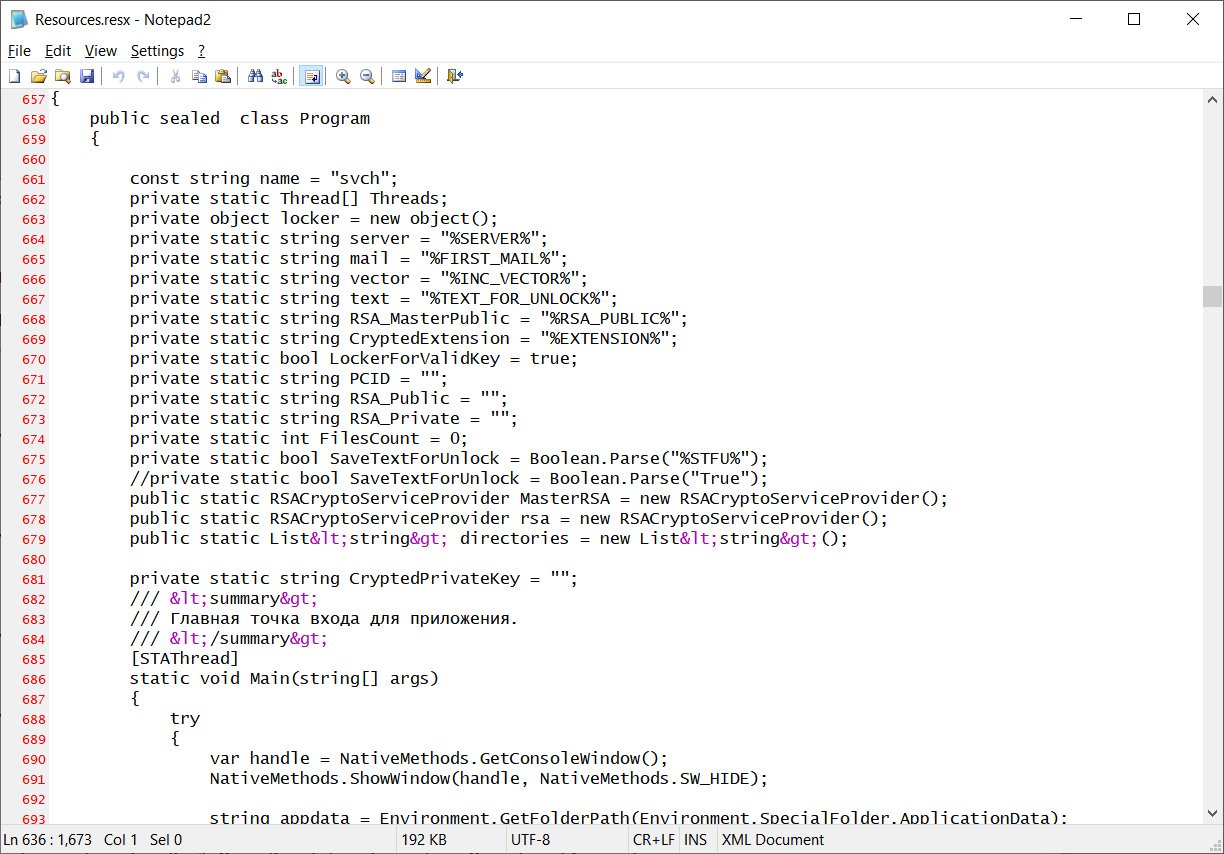

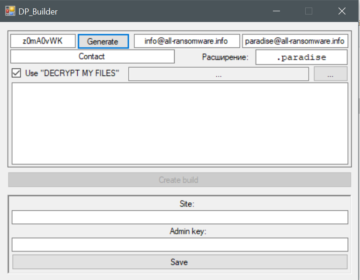

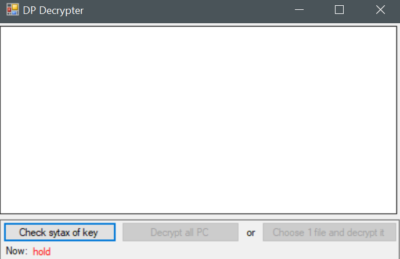

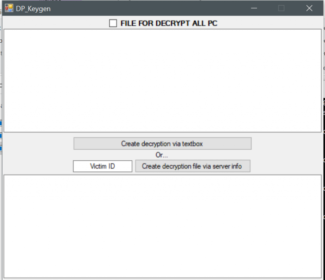

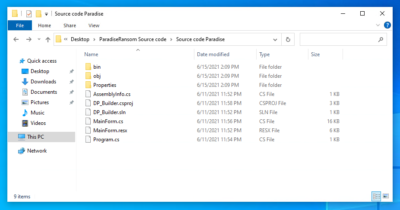

Малка рассказывает, что скомпилировал пакет и обнаружил, что тот создает три исполняемых файла: конструктор конфигурации вымогателя, шифровальщик и дешифратор. Также отмечается, что по исходному коду разбросаны комментарии на русском языке.

Малварь Paradise, впервые обнаруженная в сентябре 2017 года, работала по классической схеме «вымогатель-как-услуга» (Ransomware-as-a-Service, RaaS). Хотя в настоящее время такая малварь, как правило, атакует крупные компании в погоне за большими деньгами, Paradise в основном использовался для атак на рядовых пользователей и небольшие бизнесы.

Paradise успешно работал годами, и его разработчики постоянно выпускали новые версии, в том числе версию .NET, которая использовалась для ограниченных атак в 2019 и 2020 годах. Известный ИБ-эксперт Майкл Гиллеспи, разработавший один из дешифраторов для Paradise, сообщил журналистам Bleeping Computer, что шифровальщик существовал в трех разных вариантах:

- Paradise — нативная версия, в которой были недостатки, позволяющие создать дешифратор;.

- Paradise .NET — более безопасная .NET-версия с использованием шифрования RSA;

- Paradise B29 — вариант, который шифрует только конец файла.

Гиллеспи говорит, что неясно, были ли все эти вредоносы созданы одной и той же хак-группой, поскольку все они циркулировали примерно в одно и то же время с тысячами различных расширений.

В октябре 2019 года компания Emsisoft выпустила бесплатный инструмент для дешифрования пострадавших от Paradise данных. И хотя через несколько месяцев создатели Paradise выпустили новые версии малвари, вскоре уже специалисты Bitdefender создали второй дешифратор.

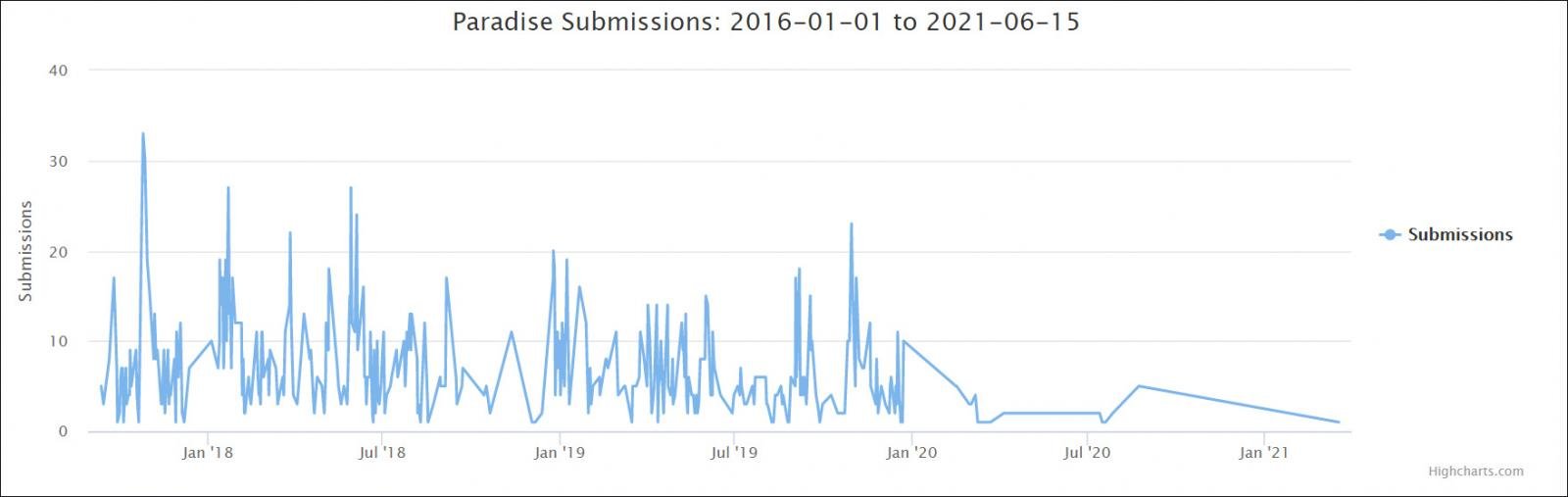

С тех пор популярность Paradise стала быстро снижаться, и исследователи обнаруживают все меньше и меньше кампаний по его распространению. Так, один из «арендаторов» Paradise привлек к себе внимание в марте 2020 года, когда использовал для распространения малвари спам-кампанию с файлами IQY.

В целом же с тех пор пейлоады Paradise стали редкостью, и последний образец был замечен в январе текущего года. Аналитики компании SonicWall писали об обнаружении вымогателя Cukiesi, который, похоже, был «форком» старого Paradise, однако и эта малварь просуществовала недолго.

На сегодняшний день нативная версия вымогателя Paradise все еще заражает нескольких новых жертв еженедельно: по данным MalwareHunterTeam, сервис ID-Ransomware получил только две жалобы на Paradise за последние 30 дней.

Хотя в открытый доступ попала менее используемая версия .NET, эксперты все равно предупреждают, что на основе этих исходников создать собственное вымогательское ПО сможет любой желающий. Хуже того, шифровальщик, созданный в рамках эксперимента Бартом Блейзом, классифицирован ID-Ransomware как не поддающийся расшифровке.