«Лаборатория Касперского» обнаружила редкую по своим масштабам кибершпионскую кампанию LuminousMoth в Юго-Восточной Азии. Эксперты рассказывают, что, в отличие от большинства традиционных сложных целевых атак, в данном случае список жертв не ограничивается десятками организаций, он гораздо шире. Так, среди жертв — около ста организаций в Мьянме и 1400 на Филиппинах, в том числе государственные органы.

Атаки продолжаются как минимум с октября 2020 года. Первичное заражение происходит через фишинговые письма со ссылкой на Dropbox, по которой скачивается архив в RAR-формате, содержащий зараженный документ Word. После внедрения в систему малварь пытается распространиться на другие устройства в сети через съемные USB-носители. Если он находит такой носитель, то создает на нем скрытые директории и переносит туда все файлы с устройства жертвы, в том числе вредоносные.

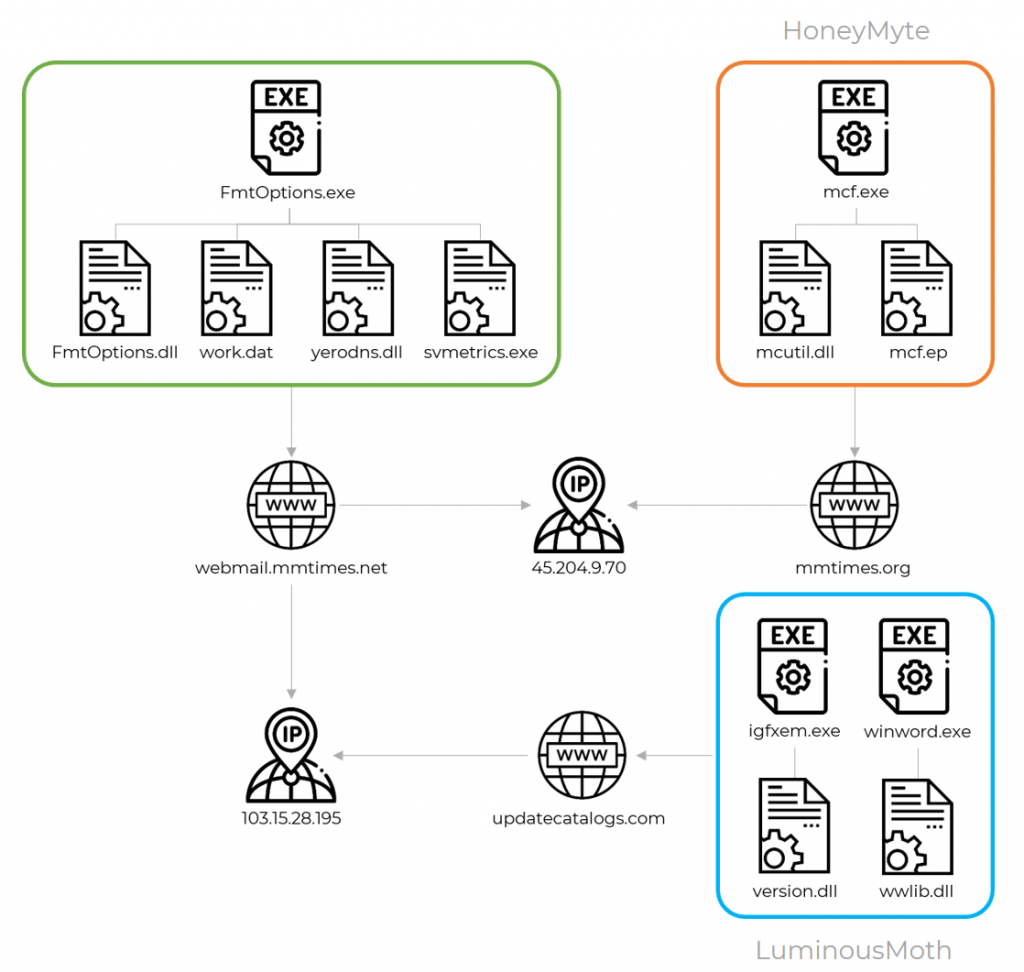

Кроме того, в арсенале LuminousMoth есть еще два инструмента, которые используются на следующем этапе атаки. Один представляет собой фейковую версию Zoom, а другой похищает cookie из браузера Chrome. После закрепления в системе вредонос продолжает передавать данные на свой управляющий сервер. В атаках, проводимых в Мьянме, эти серверы часто выдавали себя за известные новостные ресурсы.

Исследователи считают, что за данной кампанией стоит известная китайскоговорящая группа HoneyMyte, которая занимается сбором геополитических и экономических данных в Азии и Африке.

«Эта кампания подтверждает тренд, который мы наблюдаем последний год: китайскоговорящие группы создают новые вредоносные импланты, их активность растет. Есть большая вероятность, что атакующие продолжат развивать свой инструментарий, так что мы будем следить за дальнейшими разработками LuminousMoth», — комментирует Мария Наместникова, руководитель российского исследовательского центра «Лаборатории Касперского».