Специалисты Group-IB рассказали о Prometheus TDS (Traffic Direction System), сервисе, который предназначен для распространения вредоносных файлов и перенаправления пользователей на фишинговые и вредоносные сайты.

Еще весной 2021 года аналитики Group-IB обнаружили следы вредоносной кампании загрузчика Hancitor. Исследователей заинтересовал нетипичный паттерн его распространения, который впоследствии был описан командами исследователей Unit 42 и McAfee как новая техника, призванная уберечь документы с вредоносными ссылками и вложениями от внимания веб-сканеров. Однако данные, извлеченные аналитиками Group-IB, указывают на то, что аналогичная схема также используется для распространения таких вредоносных программ, как Campo Loader, IcedID, QBot, SocGholish и Buer Loader.

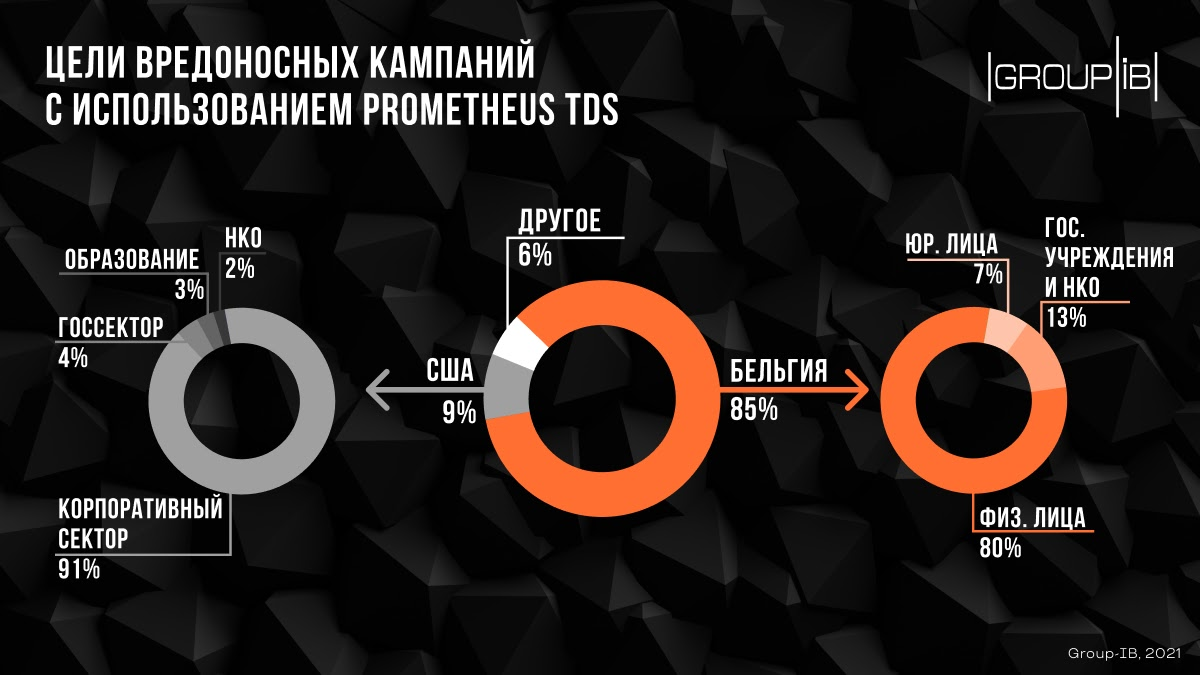

Эксперты выявили по меньшей мере 3000 пользователей, ставших целями разрозненных вредоносных кампаний с использованием идентичной схемы. Наиболее активные были нацелены на физических лиц в Бельгии, а также на компании, корпорации, университеты и правительственные организации в США.

Анализируя кампании по распространению различного вредоносного ПО, эксперты пришли к выводу, что они могли проводиться с использованием одного и того же MaaS-решения (Malware-as-a-Service). Это предположение подтвердилось после того, как на одной из андеграундных площадок было найдено предложение о продаже услуг сервиса Prometheus TDS.

Суть Prometheus TDS состоит в том, что сервис представляет административную панель, в которой злоумышленник настраивает необходимые параметры для кампании: загружает вредоносные файлы, настраивает ограничения по геолокации пользователей, версии браузера и операционной системы.

Чтобы потенциальные жертвы вредоносных кампаний не взаимодействовали с административной панелью напрямую (что чревато раскрытием и блокировкой сервера злоумышленника), Prometheus TDS использует сторонние зараженные сайты, которые выступают в качестве промежуточного звена. Список скомпрометированных сайтов добавляется операторами вредоносных кампаний вручную, путем импорта списка веб-шеллов.

На скомпрометированные сайты загружается специальный PHP-файл, названный Prometheus.Backdoor, который собирает и отправляет в административную панель данные о посетителе. После анализа собранных данных административная панель принимает решение о том, отдать пользователю вредоносную нагрузку или перенаправить его на заданный URL-адрес.

Когда все настроено, клиенты могут переходить к рассылке спамерских сообщений, в тексте которых содержатся ссылки на взломанные сайты. Когда пользователи переходят по таким ссылкам, они попадают на взломанный сайт, где бэкдор Prometheus анализирует данные браузера жертвы, а затем либо перенаправляет пользователя на чистую веб-страницу, либо на страницу, где размещен вредоносный файл (в зависимости от настроек конкретной вредоносной кампании).

По данным исследователей, Prometheus рекламируется на подпольных форумах с августа 2020 года, и цена его услуг составляет от 30 долларов за два дня до 250 долларов в месяц. Как уже отмечалось выше, услугами сервиса пользуются многие авторы малвари, включая Campo Loader, IcedID, QBot, SocGholish и Buer Loader.