Хакеры вновь опубликовали в JavaScript-менеджере пакетов npm (Node Package Manager) две вредоносные библиотеки. На этот раз пакеты имитировали библиотеки игровой платформы Roblox, а на самом деле распространяли малварь для кражи учетных данных и шифровальщики.

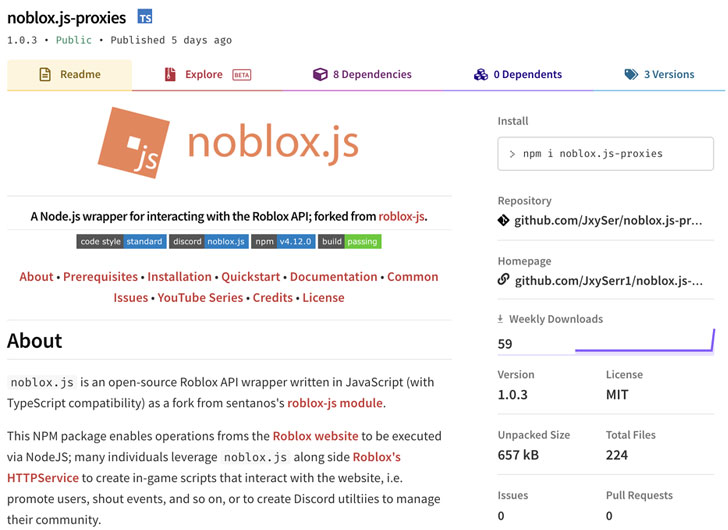

Фейковые пакеты (noblox.js-proxy и noblox.js-proxies) использовали typo-squatting и имитировали настоящую библиотеку noblox.js (и ее легитимные варианты, вроде noblox.js-proxied), которая представляет собой обертку игрового API Roblox, насчитывающую около 20 000 загрузок в неделю. Фальшивые пакеты были загружены 20 и 26 октября и их успели скачать лишь 281 и 106 раз соответственно, рассказывают эксперты компании Sonatype, заметившие проблему.

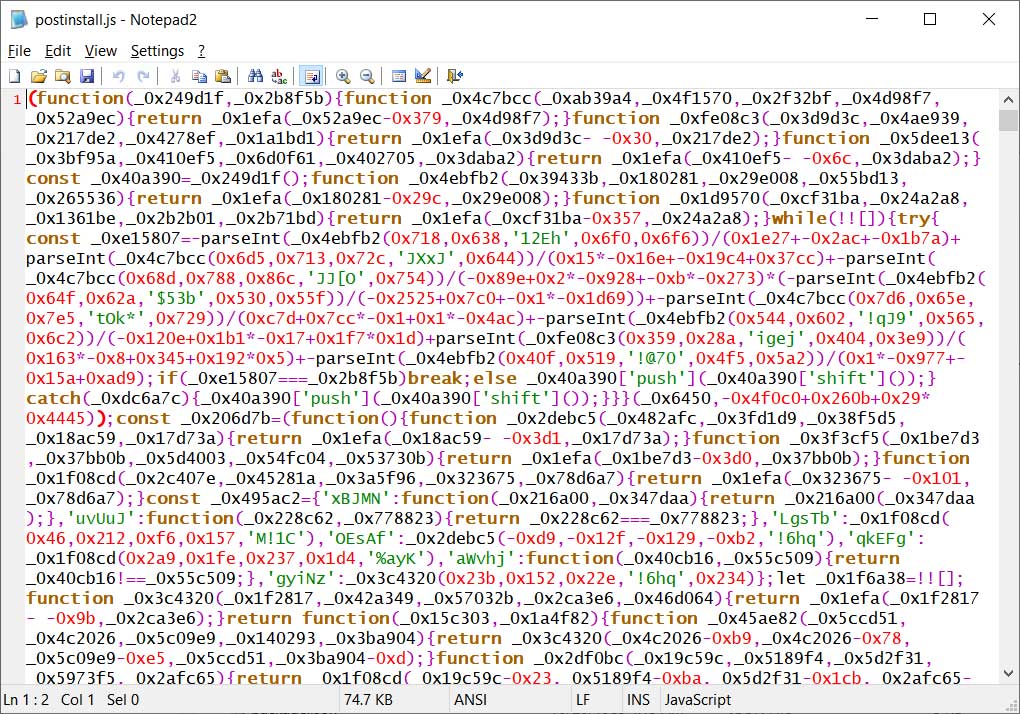

По словам исследователей, сначала автор noblox.js-proxy опубликовал безопасную версию библиотеки, которая позже была заменена на версию с обфусцированным текстом, на самом деле представлявшим собой скрипт Batch (.bat) в постустановочном JavaScript-файле.

Этот Batch-скрипт загружал вредоносные исполняемые файлы из сети доставки контента (Content Delivery Network, CDN) Discord, которые отвечали за отключение защитных механизмов, обеспечение постоянного присутствия на скомпрометированном устройстве, хищение учетных данных, файлов cookie и истории из браузера, а также развертывание вымогателей, включая Monster Ransomware, имитирующую малварь GoldenEye.

Интересно, что летом 2021 года специалисты компании Sophos предупреждали, что распространение малвари через Discord становится все более популярным, и на сегодня около 4% всей малвари, защищенной TLS (а таковой насчитывается примерно 46% от общего количества вредоносов), взаимодействует с Discord.

Напомню, что это не первое сообщение о вредоносных npm-пакетах в этом месяце. Так, на прошлой неделе эксперты компании Sonatype предупреждали о трех библиотеках, содержавших скрытый криптовалютный майнер. Тогда как ранее на этой неделе разработчик популярной JavaScript-библиотеки UA-Parser-JS сообщил, что его взломали, а в пакет внедрили вредоносный код, который загружал и устанавливал в системы пользователей инструмент для кражи паролей и криптовалютный майнер.