Завершилось хакерское соревнование Pwn2Own Austin 2021. В этом году участники состязания заработали более миллиона долларов, продемонстрировав работающие эксплоиты для маршрутизаторов, принтеров, NAS-устройств, смартфонов и умных колонок.

Представители Zero Day Initiative, выступающие организаторами Pwn2Own, сообщают, что в этом году соревнование получилось крупнейшим за всю историю. На мероприятие зарегистрировались 22 участника и подали заявки на 58 различных взломов.

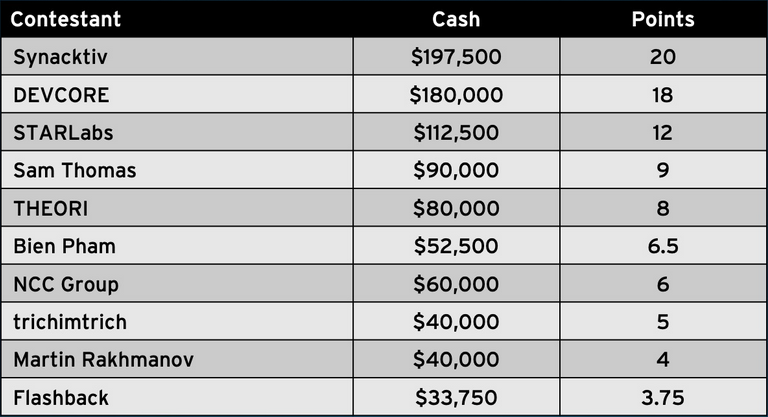

В общей сложности white hat’ы заработали 362 500 долларов в первый день мероприятия, 415 000 долларов во второй день, 238 750 долларов в третий день и 65 000 долларов в четвертый день. Суммарно во время состязания была обнаружена 61 уязвимость, и эксплоиты для них (как правило, объединявшие несколько уязвимостей в одну цепочку) принесли участникам более миллиона долларов.

Победителями соревнования на этот раз стали участники команды Synacktiv, получившие 197 000 долларов наличными и 20 очков Master of Pwn. Они на шесть очков опередили команду DEVCORE, которая закончила конкурс с 14 очками и заработала в общей сложности 140 000 долларов.

За четыре состязаний участники успешно скомпрометировали принтеры, маршрутизаторы, Samsung Galaxy S21, устройства NAS и колонки от Canon, HP, Western Digital, Cisco, Sonos, TP-Link и NETGEAR.

Из наиболее интересных хаков, показанных на конкурсе, можно отметить выполнение произвольного кода на Samsung Galaxy S21 с последними обновлениями безопасности (Android 11), показанное специалистами команды STARLabs на второй день мероприятия. Увы, несмотря на успешное использование уязвимости нулевого дня, эта попытка взлома была помечена как противоречивая и принесла команде только 25 000 долларов: выяснилось, что эксперты использовали ошибку, которая уже известна поставщику.

В итоге Samsung Galaxy S21 все же был взломан на следующий день. Эксплоит, сочетающий в себе три ошибки, представили эксперты Pentest Limited, заработав на этом 50 000 долларов.

Также стоит отметить исследователей из F-Secure Labs, которые превратили принтер HP LaserJet в музыкальный автомат, играющий Thunderstruck от AC/DC (видео можно найти в твите ниже). Для этого использовался баг переполнения буфера стека.

(Sound On) Confirmed! The team from @FSecureLabs used a stack-based buffer overflow to take over an HP LaserJet and turn it into a jukebox. Their efforts earn them $20,000 and 2 Master of Pwn points. #Pwn2Own https://t.co/3kqn5Cr7Y4

— Zero Day Initiative (@thezdi) November 4, 2021

Теперь все производители получили подробную информацию об уязвимостях, использованных в конкурсе, и им отведено 120 дней на выпуск исправлений.